เตือนภัย! แฮกเกอร์ใช้โดเมน .arpa และ IPv6 เพื่อหลบเลี่ยงระบบการตรวจจับฟิชชิง

ผู้เชี่ยวชาญด้านความปลอดภัยจาก Infoblox ตรวจพบแคมเปญฟิชชิงรูปแบบใหม่ที่แยบยลกว่าเดิม โดยแฮกเกอร์ได้ฉวยโอกาสจากโดเมนระดับบนสุด (TLD) อย่าง ".arpa" ซึ่งปกติแล้วสงวนไว้สำหรับโครงสร้างพื้นฐานของอินเทอร์เน็ตเท่านั้น เช่น การทำ Reverse DNS หรือการแปลงที่อยู่ไอพีกลับเป็นชื่อโฮสต์ มาใช้เป็นที่ตั้งของลิงก์อันตราย การใช้โดเมน .arpa และโปรโตคอล IPv6 นี้ช่วยให้กลุ่มผู้ไม่หวังดีสามารถหลบเลี่ยงการตรวจสอบจากระบบรักษาความปลอดภัยอีเมล (Email Gateway) และตัวกรองชื่อโดเมน (Domain Reputation) ได้อย่างมีประสิทธิภาพ เนื่องจากระบบส่วนใหญ่มักไว้วางใจโดเมนที่เป็นโครงสร้างพื้นฐานหลัก อีกทั้งโดเมนเหล่านี้ยังไม่มีข้อมูล WHOIS (เช่น วันจดทะเบียน หรือชื่อเจ้าของ) ให้ตรวจสอบเหมือนโดเมนทั่วไป ทำให้การระบุว่าเป็นเว็บไซต์อันตรายทำได้ยากขึ้นมาก

กลวิธีที่แฮกเกอร์ใช้เริ่มจากการลงทะเบียนสมัครบริการ IPv6 Tunneling ผ่านผู้ให้บริการอย่าง Hurricane Electric จากนั้นผูก Nameserver ของ Cloudflare เข้ากับโซน DNS ที่ตนควบคุม สร้าง SSL Certificate และสร้าง Subdomain แบบสุ่มที่ยากต่อการตรวจจับ เช่น "d.d.e.0.6.3.0.0.0.7.4.0.1.0.0.2.ip6.arpa" ทำให้ URL ฟิชชิงดูผิดสังเกตน้อยที่สุด แทนที่จะใช้ชื่อเว็บไซต์ปกติทั่วไป จากนั้นจะส่งอีเมลหลอกลวงที่มีเนื้อหาจูงใจ เช่น การแจ้งเตือนความปลอดภัยจาก Norton, รางวัลจาก Bath & Body Works หรือชุดเครื่องครัวจาก Macy's โดยซ่อนลิงก์ไว้ในรูปภาพ เมื่อเหยื่อหลงเชื่อและคลิก ลิงก์จะนำไปสู่ระบบคัดกรอง (Traffic Distribution System — TDS) เพื่อตรวจสอบข้อมูลอุปกรณ์และไอพี หากเหยื่อตรงตามเงื่อนไขที่กำหนด ระบบจะส่งต่อไปยังหน้าฟิชชิงเพื่อขโมยข้อมูลทันที แต่หากไม่ใช่เป้าหมายที่ต้องการ ระบบจะส่งไปยังหน้าเว็บไซต์ที่ถูกต้องเพื่อตบตาและปกปิดร่องรอยการโจมตี

นอกจากนี้ แฮกเกอร์ยังมีการใช้เทคนิคขั้นสูงอย่างการเจาะช่องโหว่ระเบียน CNAME (CNAME Hijacking) ของหน่วยงานรัฐ มหาวิทยาลัย และบริษัทโทรคมนาคมชื่อดัง เพื่อสร้างความน่าเชื่อถือให้กับลิงก์ฟิชชิง โดยลิงก์เหล่านี้มักจะมีอายุการใช้งานสั้นเพียงไม่กี่วันเพื่อหลบเลี่ยงการสืบสวนจากนักวิจัย กรณีนี้สะท้อนให้เห็นว่าแฮกเกอร์กำลังเปลี่ยนจากการใช้โดเมนจดใหม่ที่น่าสงสัย มาเป็นการอาศัยฟีเจอร์ที่น่าเชื่อถือของระบบอินเทอร์เน็ตมาเป็นอาวุธ ดังนั้น ข้อควรระวังที่ดีที่สุดสำหรับผู้ใช้งานคือ หลีกเลี่ยงการคลิกลิงก์จากอีเมลที่ไม่รู้จัก แม้ภาพลักษณ์ของอีเมลจะดูน่าเชื่อถือเพียงใดก็ตาม และควรเข้าใช้งานบริการต่าง ๆ ผ่านทางเว็บไซต์อย่างเป็นทางการหรือแอปพลิเคชันโดยตรงเท่านั้น

แหล่งข่าว : https://www.bleepingcomputer.com/news/security/hackers-abuse-arpa-dns-and-ipv6-to-evade-phishing-defenses/

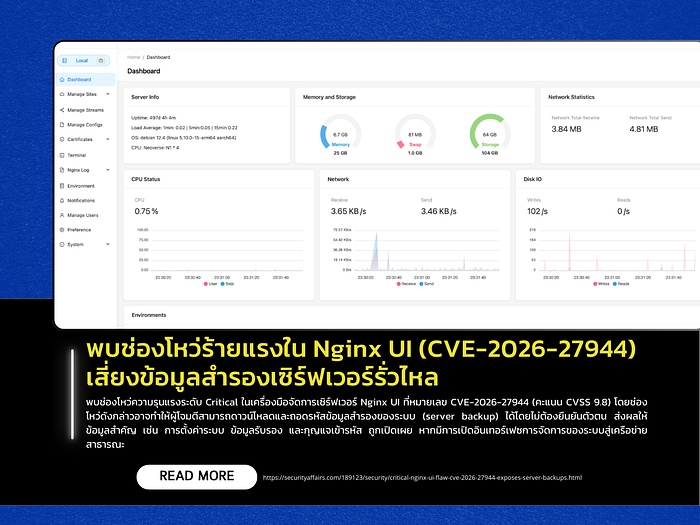

พบช่องโหว่ร้ายแรงใน Nginx UI (CVE-2026–27944) เสี่ยงข้อมูลสำรองเซิร์ฟเวอร์รั่วไหล

พบช่องโหว่ความรุนแรงระดับ Critical ในเครื่องมือจัดการเซิร์ฟเวอร์ Nginx UI ที่หมายเลข CVE-2026–27944 (คะแนน CVSS 9.8) โดยช่องโหว่ดังกล่าวอาจทำให้ผู้โจมตีสามารถดาวน์โหลดและถอดรหัสข้อมูลสำรองของระบบ (server backup) ได้โดยไม่ต้องยืนยันตัวตน ส่งผลให้ข้อมูลสำคัญ เช่น การตั้งค่าระบบ ข้อมูลรับรอง และกุญแจเข้ารหัส ถูกเปิดเผย หากมีการเปิดอินเทอร์เฟซการจัดการของระบบสู่เครือข่ายสาธารณะ

รายงานระบุว่าปัญหาเกิดจาก endpoint /api/backup ที่สามารถเข้าถึงได้โดยไม่ต้องผ่านการยืนยันตัวตน ทำให้ผู้โจมตีสามารถร้องขอไฟล์สำรองของระบบได้โดยตรง นอกจากนี้ เซิร์ฟเวอร์ยังเปิดเผยกุญแจเข้ารหัส AES-256 และค่า Initialization Vector (IV) ผ่านส่วนหัว HTTP X-Backup-Security ทำให้ผู้โจมตีสามารถดาวน์โหลดและถอดรหัสข้อมูลสำรองได้ทันที ข้อมูลภายในไฟล์สำรองอาจประกอบด้วยข้อมูลสำคัญจำนวนมาก เช่น ข้อมูลบัญชีผู้ใช้ โทเคนเซสชัน กุญแจ SSL ส่วนตัว การตั้งค่า Nginx ฐานข้อมูล และไฟล์ต่าง ๆ ซึ่งอาจนำไปสู่การยึดระบบหรือการเข้าถึงโครงสร้างพื้นฐานขององค์กรได้

Nginx UI เป็นแดชบอร์ดสำหรับบริหารจัดการเซิร์ฟเวอร์ Nginx ผ่านเว็บอินเทอร์เฟซ ช่วยให้ผู้ดูแลระบบสามารถจัดการการตั้งค่า ตรวจสอบประสิทธิภาพ และควบคุมการทำงานของเซิร์ฟเวอร์ได้โดยไม่ต้องแก้ไขไฟล์คอนฟิกผ่านบรรทัดคำสั่ง อย่างไรก็ตาม การเปิดอินเทอร์เฟซการจัดการดังกล่าวสู่เครือข่ายอินเทอร์เน็ตสาธารณะอาจเพิ่มความเสี่ยงด้านความปลอดภัยอย่างมาก ผู้เชี่ยวชาญจึงแนะนำให้องค์กรจำกัดการเข้าถึงผ่านเครือข่ายภายในหรือ VPN ใช้มาตรการเสริม เช่น IP allowlisting การยืนยันตัวตนหลายปัจจัย (MFA) และการแบ่งแยกเครือข่าย (network segmentation) พร้อมตรวจสอบ API และจุดเข้าถึงของระบบอยู่เสมอ เพื่อป้องกันช่องโหว่ด้านการออกแบบที่อาจนำไปสู่ความเสียหายร้ายแรงต่อระบบและข้อมูลขององค์กร

แพ็กเกจ npm ปลอม OpenClaw ฝังมัลแวร์ GhostLoader เพื่อขโมยข้อมูลสำคัญบนระบบ macOS

นักวิจัยความปลอดภัยจาก JFrog ตรวจพบแพ็กเกจ npm อันตรายชื่อ @openclaw-ai/openclawai ซึ่งถูกอัปโหลดเมื่อวันที่ 3 มีนาคม 2026 โดยปลอมเป็นตัวติดตั้งสำหรับโปรแกรม OpenClaw เพื่อแพร่มัลแวร์บน macOS ปัจจุบันมียอดดาวน์โหลดแล้วกว่า 180 ครั้ง และยังคงเปิดให้ดาวน์โหลดอยู่ จุดที่น่ากังวลคือการใช้เทคนิค Social Engineering อย่างแนบเนียน โดยแสดงหน้าจอคำสั่งปลอมที่ดูน่าเชื่อถือ พร้อมแถบความคืบหน้าแบบเคลื่อนไหว เพื่อหลอกให้ผู้ใช้กรอกรหัสผ่าน ผ่านหน้าต่าง iCloud Keychain ปลอม

มัลแวร์ที่ฝังอยู่ภายใน ซึ่งระบุชื่อตัวเองว่า GhostLoader จะเริ่มทำงานผ่านกลไก postinstall hook จากนั้นรันสคริปต์ระยะแรกและพยายามขอสิทธิ์ Full Disk Access ผ่านหน้าต่าง AppleScript เพื่อเข้าถึงข้อมูลที่ถูกป้องกันไว้ เพย์โหลดในระยะถัดมามีความสามารถครอบคลุมทั้งการขโมยฐานข้อมูล Apple Keychain ข้อมูลจากเว็บเบราว์เซอร์ เช่น คุกกี้ รหัสผ่าน ข้อมูลบัตรชำระเงิน กุญแจ SSH ข้อมูลรับรองสำหรับบริการคลาวด์ อาทิ AWS, Azure, GCP และ GitHub ตลอดจนประวัติการสนทนาใน iMessage

นอกจากนี้มัลแวร์ยังมีความสามารถแบบ Remote Access Trojan (RAT) ที่รองรับการควบคุมเครื่องจากระยะไกล การตั้งค่า SOCKS5 Proxy และฟังก์ชัน Browser Session Cloning ซึ่งช่วยให้ผู้โจมตีใช้เซสชันเบราว์เซอร์ที่ล็อกอินอยู่ได้ โดยไม่ต้องทราบรหัสผ่าน ขณะเดียวกันยังทำงานแบบฝังตัวต่อเนื่อง เพื่อตรวจสอบข้อมูลในคลิปบอร์ดทุก 3 วินาที และค้นหาข้อมูลสำคัญ เช่น private keys ข้อมูลกระเป๋าเงินคริปโท และ API keys กรณีดังกล่าวสะท้อนถึงความเสี่ยงจากแพ็กเกจ npm ปลอมที่ผสานการหลอกลวง การขโมยข้อมูล และการควบคุมระบบจากระยะไกลไว้ในแพ็กเกจเดียว ผู้ใช้งานควรตรวจสอบที่มาของแพ็กเกจอย่างละเอียดก่อนให้สิทธิ์ หรือกรอกรหัสผ่านเข้าสู่ระบบ

แหล่งข่าว : https://thehackernews.com/2026/03/malicious-npm-package-posing-as.html