Pernahkah kamu mengklik kotak "I'm not a robot" untuk memverifikasi bahwa Anda manusia? Betul,Kita semua pasti sering melakukannya setiap hari saat login email,membeli tiket online, atau mengakses berbagai website. CAPTCHA sudah menjadi bagian dari rutinitas digital kita. Tapi bagaimana jika kepercayaan kita terhadap mekanisme keamanan ini justru dimanfaatkan untuk mencuri data pribadi kita? Inilah yang terjadi dengan Lumma Stealer, sebuah malware canggih yang sejak Agustus 2024 telah menggunakan fake CAPTCHA sebagai senjata utamanya. Bukan lagi sekedar phishing email atau link mencurigakan.Kali ini, penjahat siber bermain di level yang jauh lebih sophisticated dengan memanipulasi psikologi dan kebiasaan digital kita.

Lumma Stealer,Ancaman Global yang Mengintai

Lumma Stealer bukanlah malware biasa. Ia adalah produk Malware-as-a-Service (MaaS) bisnis ilegal di mana siapa saja bisa "menyewa" malware untuk melancarkan serangan siber. Bayangkan seperti Netflix, tapi untuk kejahatan dunia maya. Jangkauan serangannya bersifat global, menargetkan korban di Argentina,Kolombia,Amerika Serikat,Filipina,dan berbagai negara lainnya. Tidak ada yang aman mulai dari industri kesehatan,perbankan,marketing,bahkan telekomunikasi yang menjadi target paling favorit.

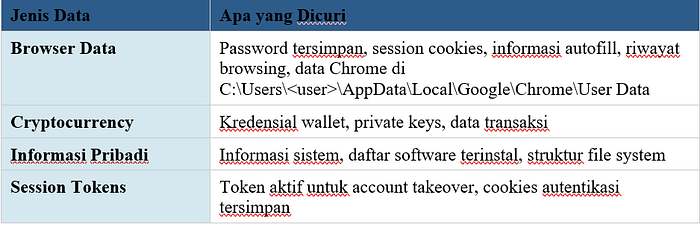

Apa yang perlu dikhawatirkan? Lumma Stealer dirancang khusus untuk mencuri data kita seperti :

- Password dan kredensial login dari browser anda.

- Session cookies yang memungkinkan akses ke akun tanpa password.

- Cryptocurrency wallet termasuk private keys yang sangat berharga.

- Informasi pribadi dan data sensitif lainnya.

Mari kita bedah bagaimana serangan Lumma Stealer bekerja, dari awal hingga akhir. Ini bukan sekadar teori,ini adalah skenario nyata yang bisa menimpa siapa saja,dan kapan saja.

Reconnaissance (Pengintaian)

Sebelum menyerang,peretas melakukan riset mendalam. Mereka mencari website yang rentan,mengidentifikasi organisasi pemerintah lokal di AS, dan mempelajari perilaku pengguna terhadap CAPTCHA. Seperti seorang pencuri yang mengamati rumah korbannya selama berminggu-minggu sebelum beraksi.

Infrastruktur yang mereka siapkan sangat profesional:

• Domain dengan ekstensi.shop untuk server Command & Control

• Cloudflare CDN untuk mengirim malware dengan cepat dan aman

• Prometheus TDS untuk mengalihkan traffic dengan mulus

• Domain phishing yang terlihat sangat meyakinkan

Weaponization (Persenjataan)

Di tahap ini, peretas menyiapkan senjata mereka dengan sangat rapi

Fake CAPTCHA Page — Halaman yang terlihat identik dengan CAPTCHA Google asli, lengkap dengan JavaScript terenkripsi yang siap memanipulasi clipboard. Bayangkan sebuah pintu masuk yang terlihat normal, tapi di baliknya adalah jebakan mematikan.

Multi-Stage Payload — Malware ini dirancang berlapis-lapis seperti boneka matryoshka Rusia.Stage 1 (PowerShell script terenkripsi),stage 2 (file HTA atau ZIP),stage 3 adalah executable Lumma Stealer yang sesungguhnya,setiap layer dirancang untuk menghindari deteksi antivirus.

Evasion Techniques — Malware ini menggunakan AMSI bypass dengan enkripsi XOR, AES encryption untuk payload, process hollowing, dan sideloading lainnya. Semua ini dirancang agar tidak terdeteksi oleh software keamanan perangkat target.

Delivery (Pengiriman)

Inilah momen krusial : bagaimana malware sampai ke komputermu?

Ketika sedang browsing internet seperti biasa mungkin mencari informasi, membaca artikel, atau mengakses website yang sering dikunjungi. Tiba-tiba, muncul halaman CAPTCHA yang meminta memverifikasi bahwa anda bukan robot. Tidak ada yang aneh, kan? Kita semua sudah terbiasa dengan ini.

Tapi ternyata, website yang dikunjungi telah disisipkan. JavaScript jahat telah diinjeksikan ke dalam kode website tersebut, mengarahkan ke halaman CAPTCHA palsu,kemudian menerima email dengan subject line yang sangat personal misalnya "Invoice untuk [email Anda]" yang mengarah ke Prometheus TDS di website yang telah diretas.

Yang membuat serangan ini berbahaya: halaman CAPTCHA palsu ini terlihat 100% identik dengan yang asli. Tidak ada tanda-tanda mencurigakan. Tidak ada peringatan dari browser. Semuanya terlihat normal.

Exploitation (Eksploitasi)

Ini adalah bagian paling cerdik dari serangan ini. Halaman fake CAPTCHA menampilkan instruksi yang terlihat sangat meyakinkan :

1. Tekan tombol Windows + R

2. Tekan CTRL + V untuk paste

3. Tekan Enter

Sederhana,kan? Tapi beginilah cara kerjanya

Saat Anda mengklik tombol "I'm not a robot", fungsi JavaScript tersembunyi langsung mengeksekusi perintah copy. Sebuah PowerShell command yang telah diencode Base64 langsung disalin ke clipboard Anda tanpa disadari. Kemudian,kita mengikuti instruksi membuka Run dialog (Win+R), paste (Ctrl+V), dan tekan Enter.

Boom! Kamu baru saja menjalankan malware di komputer Anda sendiri.

Yang membuat ini sangat berbahaya adalah penggunaan Living-off-the-Land Binaries (LOLBins) program Windows asli yang ditandatangani oleh Microsoft seperti mshta.exe dan PowerShell.exe. Antivirus tidak akan mendeteksinya sebagai ancaman karena program-program ini memang bagian dari sistem Windows yang legitim.

Installation (Instalasi)

Setelah PowerShell command dieksekusi, dimulailah proses instalasi bertahap yang sangat sophisticated:

Stage 1 PowerShell script yang tersembunyi mulai bekerja, mengunduh Windows.exe untuk Lumma Stealer dari server remote.

Stage 2 Command mshta.exe dipanggil dengan URL sebagai parameter, mengunduh dan mengeksekusi JavaScript dari server yang dikontrol peretas.

Stage 3 Script memproses data terenkripsi AES dengan key dan initialization vector khusus, membuka layer proteksi malware.

Stage 4 PowerShell script ketiga yang berisi teknik defense evasion dan encrypted Windows binary code dikompilasi langsung di sistem Anda menjadi .net Lumma Stealer payload yang final.

Untuk memastikan malware tetap hidup bahkan setelah komputer di-restart, Lumma Stealer memodifikasi Windows Registry di HKCU:\SOFTWARE\Microsoft\Windows\CurrentVersion\Run dan melakukan process hollowing menginjeksikan dirinya ke proses Windows yang terpercaya seperti dllhost.exe.

Command & Control (C2)

Setelah berhasil terinstal, Lumma Stealer perlu berkomunikasi dengan server Command and Control (C2) yang dikontrol peretas. Ini seperti agen mata-mata yang melaporkan hasil misinya ke markas besar.

Malware ini mencoba terhubung ke domain C2 server dengan top-level domain.shop seperti :

- tibedowqmwo.shop

- lumdukekiy.shop

- vamplersam.info

- klipcatepiu0.shop

Untuk menyembunyikan jejak, peretas menggunakan Cloudflare CDN, AWS S3 buckets, dan DigitalOcean Spaces. Komunikasi dilakukan melalui HTTPS dengan User-Agent khusus "TeslaBrowser/5.5" dan post requests ke endpoint '/cfg'.

Actions on Objectives (Aksi Pencurian)

Inilah tujuan akhir dari seluruh serangan ini,mencuri data Anda.

Jenis Data apa yang Dicuri browser Data

Password tersimpan, session cookies, informasi autofill, riwayat browsing, data Chrome di C:\Users\<user>\AppData\Local\Google\Chrome\User Data

Semua data ini di-staging di temporary directories, kemudian dikirim ke server C2 melalui HTTPS Post requests dengan komunikasi terenkripsi. Peretas kini memiliki akses penuh ke kehidupan digital Anda.

Cara Melindungi dari Ancaman Fake CAPTCHA

- Waspada terhadap CAPTCHA yang Tidak Biasa — CAPTCHA asli TIDAK PERNAH meminta Anda membuka Run dialog atau menjalankan perintah PowerShell. Jika ada CAPTCHA yang meminta hal ini, langsung tutup halaman tersebut.

- Edukasi dan Awareness: Pastikan Anda dan tim Anda memahami berbagai teknik social engineering terbaru.

- Deploy Endpoint Protection,Gunakan EDR (Endpoint Detection and Response) solution dengan behavioral detection yang dapat mengenali pola serangan abnormal.

- Enable Enhanced PowerShell Logging — Monitor setiap eksekusi PowerShell di sistem Anda.

- Implement Application Control — Buat allowlist untuk eksekusi PowerShell dan program-program sensitif lainnya.

- Enhanced Email Security — Deploy email filtering yang canggih untuk mendeteksi phishing campaigns.

Keamanan siber bukan hanya tentang teknologi, tapi juga tentang awareness dan kewaspadaan. Dalam era digital ini, kita semua adalah target potensial. Tetap waspada, tetap update dengan ancaman terbaru, dan jangan pernah mengabaikan tanda-tanda mencurigakan sekecil apapun itu.

Karena di dunia maya, satu klik yang salah bisa mengubah segalanya.