Hepimiz evimizi cep telefonumuzdan açmak, buzdolabımızın bize "Süt bitti" demesi veya asistanlara ışıkları yakması için komut vermek istiyoruz. Peki ya bu cihazlar sizi değil de bir hacker'ı dinliyorsa?

Bu yazıda, Nesnelerin İnterneti'nin (IoT) cihazlarının sandığımızdan daha büyük bir tehlike olduğuna göz atacağız.

YASAL UYARI (Hukuki Sorumluluk Bildirimi)

Bu yazı yalnızca eğitim ve bilgilendirme amaçlıdır.

Bu içerikte paylaşılan tüm bilgiler, teknikler, komutlar ve senaryolar; okuyucunun kendi sahibi olduğu, kendi izni dahilindeki veya sorumluluğunu üstlendiği cihazlar ve ağlar üzerinde güvenlik testi (pentest) yapabilmesi için hazırlanmıştır.

Aşağıdaki eylemler kesinlikle suçtur ve yasal yaptırımlara tabidir:

- Başkasına ait bir IoT cihazına, ağa veya sisteme izinsiz erişmek,

- Herhangi bir cihazın varsayılan şifrelerini kötü niyetle denemek,

- Ele geçirilen bir cihaz üzerinden veri çalmak, yayınlamak veya başka saldırılara alet etmek,

- Bu yazıdaki bilgileri kullanarak herhangi bir kişi, kurum veya kamu kuruluşuna zarar vermek.

Türkiye Cumhuriyeti 5237 sayılı Türk Ceza Kanunu'nun (TCK) 243, 244 ve 245. maddeleri (Bilişim Suçları) ile 6698 sayılı Kişisel Verilerin Korunması Kanunu (KVKK) uyarınca, izinsiz sisteme girme, verileri yok etme veya değiştirme, hizmeti engelleme gibi fiiller 2 yıldan 10 yıla kadar hapis cezası ile yaptırım altına alınmıştır.

Bu yazının yazarı ve yayıncısı, okuyucunun bu bilgileri kötü niyetli, yasa dışı veya izinsizkullanımından doğacak her türlü hukuki, cezai ve maddi sorumluluğu kesinlikle reddeder. Okuyucu, bu bilgileri uygulamadan önce kendi yerel yasalarını araştırmakla ve tüm sorumluluğu üstlenmekle yükümlüdür.

Unutmayın: Gerçek bir güvenlik uzmanı, izinsiz sisteme girmez; aksine sistemleri bu tür saldırılara karşı korur. Etik hacker olmak, önce izin almak, sonra test etmektir.

İlk olarak IoT cihaz nedir buna göz atarak başlayalım;

IoT (Internet of Things), fiziksel cihazların ampul, termostat, kamera, fırın gibi, internete bağlanarak birbirleriyle veya kullanıcıyla veri alışverişi yapmasını sağlayan sistemdir. Kısacası, "dilsiz" bir cihaza internet üzerinden konuşmayı öğretmektir.

IoT cihazlara günlük hayattan örnekler vermek gerekirse:

- Akıllı Buzdolabı: İç stok takibi yapar, alışveriş listesi oluşturur.

- Akıllı Kamera (IP Cam): Evi uzaktan izlememize olanak olur ve görüntü aldığı yerleri kaydederek hırsızlığa karşı da bir kanıt oluşturur.

- Akıllı Priz: Cihazları uzaktan açar/kapar.

- Sesli Asistan (Alexa/Google Home): Işıkları, müziği, alarmı kontrol eder.

- Akıllı Kapı Zili: Kapıdaki hareketi algılar, görüntü aktarır.

IoT Cihazlar Neden Hedef Alınır?

IoT cihazlar ilerlediğimiz süreç boyunca daha çok hedef olarak görülmeye başlandı peki bunların nedeni ne olabilir

Detaylara girmeden önce bir kaç şey daha eklemek gerekirse; örnek olarak gittikçe IoT cihaz kullanımının artıyor olması diyebiliriz. Bir şirketin sistemine saldırı düzenlemek ile bir çalışanın masasında ki akıllı lambaya saldırı düzenlemek arasında bir çok fark vardır.

Donanım Yetersizliği ve İşlem Gücü

Birçok IoT cihazı (akıllı ampuller, basit sensörler vb.), düşük maliyetli ve az enerji tüketen mikrodenetleyiciler üzerine kuruludur. Bunlar:

- Kriptografi Zorluğu: Güçlü şifreleme protokolleri (AES-256 gibi) ciddi bir işlemci gücü gerektirir. Küçük bir sensörün donanımı bu hesaplamaları yapmaya yetmediği için, üreticiler daha zayıf veya hiç şifreleme içermeyen yöntemler kullanabilir.

- Bellek Kısıtlaması: Karmaşık güvenlik yazılımları veya antivirüs benzeri katmanlar, bu cihazların kısıtlı RAM ve depolama alanına sığmaz.

Gibi çeşitli güvenlik açıklara zemin hazırlayabilir. Sürecin kolaylaşması ile birlikte saldırganın da saldırı maliyetini düşük tutmasını sağlar.

Düşük Maliyet ve Hızlı Üretim Baskısı (Out-of-the-box Sorunu)

Piyasadaki rekabet, cihazların olabildiğince ucuz ve hızlı bir şekilde rafa çıkmasını gerektiriyor.

- Güvenlikten Tasarruf: Yazılım güvenliği testleri ve düzenli güncellemeler maliyetli süreçlerdir. "Ucuz cihaz" felsefesi genellikle "çalışsın yeter" mantığıyla birleşince, güvenlik açıkları göz ardı edilir.

- Yama Eksikliği: Birçok ucuz cihazda yazılım güncelleme (OTA — Over the Air) mekanizması bile bulunmaz. Yani bir açık bulunduğunda, o cihazı fiziksel olarak müdahale etmeden düzeltmek imkansızdır.

Varsayılan Ayarlar ve Kullanıcı Alışkanlıkları

Saldırganların işini kolaylaştıran en büyük etkenlerden biri, bu cihazların "tak-çalıştır" odaklı olmasıdır.

- Sabit Şifreler: Çoğu cihaz "admin/admin" veya "1234" gibi fabrika çıkışlı, herkesçe bilinen şifrelerle gelir. Kullanıcılar bunları genellikle değiştirmez.

- Açık Portlar: Kolay kurulum için cihazlar ağdaki birçok kapıyı (port) açık bırakır, bu da saldırganlar için içeri sızma noktası oluşturur.

Tüm bunlara genel olarak baktığımızda IoT cihazlar, bir şirketi direkt olarak hedef almaktan çok daha kolaydır. Hatta "script kiddie" olarak adlandırdığımız teknik bilgisi yetersiz fakat internette dolaşan hazır kodları kullanarak sızmaya çalışan kişiler dahi bu cihazlara başarılı şekilde saldırı gerçekleştirebilir. Fakat unutmamalıdır ki çoğu zaman IoT cihaza uzaktan erişmek yetmeyebilir, fiziksel erişimde gerekebilir.

Peki, Neden Hedef Alınıyorlar? Saldırganın Amacı Ne?

Cihazın kendisi (örneğin akıllı bir priz) saldırgan için çok değerli olmayabilir, ancak bu cihazlar şu amaçlar için birer araçtır:

- Botnet Oluşturmak (DDoS Saldırıları): Milyonlarca savunmasız IoT cihazı ele geçirilerek devasa bir dijital orduya (botnet) dönüştürülür. Bu ordu, belirli bir web sitesini veya servisi çökertmek için aynı anda veri trafiği göndermek (DDoS) amacıyla kullanılır.

- Ağa Sızmak (Sıçrama Tahtası): Saldırganlar zayıf bir akıllı ampul üzerinden ev veya şirket ağına sızar. Oradan aynı ağdaki bilgisayarlara, banka bilgilerine veya hassas verilere ulaşmaya çalışırlar.

- Özellikle buna bir kısım eklenmesi gerekirse; akıllı bir ampul üzerinden herhangi bir yere sızmak sizi tanıdık birisi olarak göstereceğinden kaynaklı sistem onu güvenli bir cihaz sanacaktır.

3. Casusluk ve Veri Hırsızlığı: Mikrofonlu veya kameralı cihazlar (bebek telsizleri, akıllı TV'ler) üzerinden kişisel hayatın gizliliği ihlal edilebilir.

4.Kripto Madencilik: Her bir cihazın gücü düşük olsa da, binlerce cihazın birleşimi saldırganlar için gizlice kripto para madenciliği yapacak bir işlem gücü sağlar.

Özetle; donanım kısıtı ve düşük maliyet, IoT cihazlarını siber dünyanın "en zayıf halkası" haline getiriyor. Saldırganlar da en az dirençle karşılaşacakları bu zayıf halkayı kullanarak daha büyük hedeflere ulaşıyorlar.

Kullanıcılar çoğu zaman fabrikasyon şifresini değiştirmeyerek kullanıyor dedik şimdi bu örneğe geçmişten vereceğimiz bir örnekle pekiştirelim.

Mirai Botneti Örneği

2016 yılında dünyayı sarsan Mirai saldırısında, saldırganlar çok basit bir yöntem izlemişti. Yazılımlarının içine sadece 60 civarında varsayılan kullanıcı adı ve şifre kombinasyonu eklediler. Yazılım interneti tarayıp bu 60 şifreden biriyle giriş yapabildiği tüm IP kameraları ve routerları ele geçirdi. Sonuçta yüz binlerce cihazdan oluşan bir "zombi ordusu" kurarak dev platformları (Twitter, Netflix vb.) saatlerce erişime kapattılar.

Önemli Not: Eğer evinizde bir akıllı cihaz (kamera, modem, priz) varsa, kurulumdan hemen sonra yapmanız gereken ilk şey bu varsayılan şifreyi güçlü ve özgün bir şifreyle değiştirmektir.

Bu fabrikasyon şifrelerine sandığımızdan çok daha kolay bir şekilde erişebiliriz. Yazımızda buna erişmek sanki illegal bir şeymiş gibi hissettirse de tam aksine bu şifreler satıcıları tarafından internette sunulmaktadır.

Kendi hayatımdan basit bir örnek vermem gerekirse: zamanını tam hatırlamasamda geçen yıl yaz içinde anahtarımı unutmuştum ve evde kimse yoktu. Akıllı kapı zilinden kullanıyorduk fakat şifre eklememiştik. 20 dakika bekledikten sonra aklıma admin şifresini bulup değiştirebileceğim geldi. Yapay zekaya, kapı zilinin modelini söyledikten sonra bana internetten admin şifresini araştırmasını istedim ve bana şifreyi bulduktan sonra cihaz üzerinden şifreyi girerek kapıyı açtım. Aslında burada şifre eklemedim ve kapıyı sadece admin şifresi ile açtım bu çok korkunçtu aynı zamanda.

Sizde kendi evinizde ki cihazların modelini yazarak araştırabilirsiniz. Bunun için şunlara göz atın;

- RouterPasswords.com: Binlerce farklı modem ve router markasının fabrika çıkışlı kullanıcı adı ve şifrelerini sunar.

- Cirt.net (Default Password Database): Sadece ağ cihazlarını değil, endüstriyel kontrol sistemlerinden yazıcılara kadar her türlü donanımın varsayılan giriş bilgilerini listeler.

- GitHub Repoları: Siber güvenlik araştırmacıları ve "ethical hacker"lar, sızma testlerinde kullanmak üzere bu şifreleri içeren devasa metin dosyaları (wordlist) hazırlayıp buralarda paylaşırlar.

Shodan ve Benzeri Arama Motorları

İnternete bağlı olan cihazları bulan Shodan gibi arama motorları, bir cihazın hangi marka ve model olduğunu tespit edebilir. Saldırgan bu bilgiyi aldığında, yukarıdaki veri tabanlarından o modele ait şifreyi saniyeler içinde bulup cihazı kontrol altına almayı dener.

Peki Nasıl Korunmalıyız?

Bu kadar kolay ulaşılabilir veri tabanları ve Shodan gibi "cihaz arama motorları" varken, korunma stratejimiz sadece şifre değiştirmekle sınırlı kalmamalı. Saldırganların kullandığı bu yöntemlere karşı savunmamızı katmanlı hale getirmeliyiz.

bu tehditlere karşı alabileceğimiz önlemlere detaylı bir şekilde bakalım:

1. İlk ve En Kritik Adım: Varsayılan Ayarları Yok Etmek

Saldırganlar Shodan üzerinden cihazını bulduğunda ilk deneyecekleri şey "admin/admin" gibi kombinasyonlardır.

- Karmaşık Şifreler: Sadece şifreyi değiştirmek yetmez; büyük-küçük harf, rakam ve sembol içeren, tahmin edilmesi imkansız şifreler kullanmalısın.

- Kullanıcı Adını Değiştirin: Eğer cihaz izin veriyorsa "admin" kullanıcı adını da tamamen farklı bir şeyle değiştirin. Bu, saldırganın işini %50 zorlaştırır.

2. Ağ İzolasyonu (VLAN Kullanımı)

Tüm cihazları aynı sepete koymamalısın. Akıllı ampulün hacklendiğinde, aynı ağdaki laptopuna ulaşamamalı.

- Misafir Ağı (Guest Network): Modemlerin çoğunda bulunan "Misafir Ağı" özelliğini IoT cihazların için kullan. Böylece IoT cihazları kendi içinde izole olur ve ana bilgisayarlarının bulunduğu ağa erişemezler.

- VLAN Katmanları: Daha profesyonel bir çözüm için cihazları sanal ağlara (VLAN) ayırarak birbirleriyle iletişimini tamamen kesebilirsin.

3. Shodan'dan Gizlenmek: Port Yönetimi

Shodan gibi motorlar, cihazların dış dünyaya açık "kapılarını" (portlarını) tarayarak onları bulur.

- UPnP'yi Kapatın: Universal Plug and Play (UPnP), cihazların otomatik olarak dış dünyaya kapı açmasını sağlar. Bu özellik büyük bir güvenlik açığıdır; modem ayarlarından mutlaka kapatılmalıdır.

- Port Yönlendirmeden Kaçının: Kameranıza dışarıdan bakmak için port açmak yerine, üreticinin güvenli bulut servisini veya bir VPN bağlantısını tercih edin.

- DMZ Ayarlarını Kontrol Edin: Bir cihazı asla DMZ (Demilitarized Zone) moduna almayın; bu, cihazı internetin tüm tehlikelerine karşı tamamen savunmasız bırakır.

4. Yazılım Güncellemeleri (Firmware)

Cihaz üreticileri, Shodan gibi araçlarla bulunan açıkları kapatmak için düzenli yamalar yayınlar.

- Otomatik Güncelleme: Cihazın ayarlarında varsa "Otomatik Güncelleme"yi açın.

- Manuel Kontrol: Ucuz IoT cihazları genellikle güncelleme uyarısı vermez. Ayda bir kez üreticinin sitesinden yeni bir firmware sürümü olup olmadığını kontrol etmek hayat kurtarır.

5. Gereksiz Özellikleri Devre Dışı Bırakma

Cihazın sadece ihtiyacın olan özelliklerini açık tut.

- Kapatılması Gerekenler: Uzaktan yönetim (Remote Management), Telnet veya SSH gibi protokoller kullanmıyorsan cihaz ayarlarından kapatılmalıdır. Saldırganlar genellikle bu "arka kapıları" kullanarak içeri sızar.

6. Fiziksel ve Donanımsal Güvenlik

Başta bahsettiğimiz "ucuz donanım" sorununa karşı yapılabilecek en iyi şey bilinçli satın alma yapmaktır.

- Marka Seçimi: Güvenlik yaması yayınlama geçmişi olan, bilinen markaları tercih et.

- Donanım Anahtarı: Bazı cihazlarda fiziksel olarak mikrofonu veya kamerayı kapatan anahtarlar bulunur; gizlilik için bunları kullanmak yazılımsal önlemlerden daha kesindir.

Bunlardan en az 2 tanesini yapmak bizi saldırılara karşı çok büyük ölçüde koruyacaktır.

Bir Saldırıya Uğrarsak Ne Yapmalıyız?

IoT dünyasında saldırıya uğramak sadece o cihazın bozulması değil, tüm dijital yaşamının anahtarını saldırgana kaptırmak anlamına gelebilir. Bu süreci, hem bireysel hem de kurumsal düzeyde bir "kriz yönetimi" operasyonu olarak detaylandırarak bir saldırıya uğradığımızda neler yapmamız gerektiğine birlikte bakalım:

1. Bireysel Kullanıcı İçin:

Bireysel bir kullanıcı için IoT saldırısı genellikle bir "sıçrama tahtası" operasyonudur. Saldırgan ampulden girer, bilgisayarınıza ulaşmaya çalışır.

- Cihazı Fişten Çekmek ve Ağdan Atmak: Cihazı sadece kapatmak yetmeyebilir (bazı zararlı yazılımlar uyku modunda çalışmaya devam eder). Fiziksel olarak fişten çekmek ve modem arayüzünden o cihazın MAC adresini engellemek, saldırganın ağdaki "ayağını" keser.

- Domino Etkisi Şifre Değişimi: Sadece cihazın şifresini değil; modem arayüz şifresini, Wi-Fi şifresini ve o cihazın bağlı olduğu bulut hesabının (Apple, Google, Mi Home vb.) şifresini mutlaka değiştirin. Eğer mümkünse tüm bu hesaplarda İki Adımlı Doğrulama (2FA) özelliğini aktif edin.

- Fabrika Ayarlarına Dönüş (Hard Reset): Yazılımsal sıfırlama bazen derinlere sızmış zararlıyı silmez. Cihazın üzerindeki fiziksel "reset" tuşuna basılı tutarak en temiz haline döndürmek ve ardından en güncel yazılımı (firmware) yüklemek gerekir.

- Dijital İz Sürümü: Cihazın kontrol edildiği uygulama üzerinden "bağlı cihazlar" listesine bakın. Sizin dışınızda bir oturum açılmış mı? Hangi yetkiler verilmiş?

2. Kurumsal Seviyede Müdahale

Şirketlerde bir IoT ihlali (örneğin akıllı bir güvenlik kamerasının hacklenmesi), şirketin tüm sunucularına giden bir tünel açabilir.

- İzolasyon ve Karantina

- Sanal Karantina: Etkilenen IoT cihazını fiziksel olarak kapatmak yerine, onu ağ katmanında (VLAN üzerinden) izole edin. Cihaz açık kalmalı ki adli bilişim uzmanları üzerinde çalışan canlı zararlı kodları inceleyebilsin.

- Ağ Trafiğini İzleme: Saldırganın bu cihaz üzerinden hangi iç sunuculara (veritabanı, IK dosyaları vb.) erişmeye çalıştığını analiz edin.

- Adli Bilişim (Forensics)

- Log Kayıtları: IoT cihazlarının kendi hafızası kısıtlıdır, bu yüzden ağ üzerindeki (Firewall, Switch) loglar hayati önem taşır. Saldırganın IP adresi, hangi saatte ne kadar veri sızdırdığı bu kayıtlardan çıkarılır.

- Zararlı Yazılım Analizi: Eğer cihazın firmware'ine bir "Backdoor" (arka kapı) yerleştirilmişse, bu yazılımın tersine mühendislik yöntemiyle incelenmesi gerekir.

- Hukuki ve Düzenleyici Süreç (KVKK/GDPR)

- 72 Saat Kuralı: Eğer saldırı sonucunda kişisel verilerin (müşteri bilgileri, çalışan kayıtları vb.) sızdığına dair makul bir şüphe varsa, KVKK Kurumu'na 72 saat içinde bildirim yapma zorunluluğu vardır.

- Bildirim Metni: Hangi verilerin sızdığı, kimlerin etkilendiği ve alınan önlemler şeffaf bir şekilde paylaşılmalıdır. Aksi takdirde şirket çok ağır idari para cezalarıyla karşılaşabilir.

- İtibar ve Sigorta Yönetimi

- Siber Sigorta: Eğer şirketin siber sigortası varsa, olay anında ekspertiz çağrılmalıdır. Sigorta şirketleri genellikle adli bilişim masraflarını ve tazminatları karşılar.

- Halkla İlişkiler: Müşterilere yönelik yapılacak açıklamanın dili, şirketin güvenilirliğini korumak adına teknik terimlerden arındırılmış ama dürüst olmalıdır.

Yapmamız gerekenlerin sonunda birkaç şey söylemek gerekirse her zaman güvenlik yazılımlarını kontrol etmeliyiz. Bu yazıda daha yüzeysel bir perspektiften baktık fakat gerçek hayatta cihaz uygulamaları da aynı şekilde hedef alınabilir sürekli olarak gelişmeleri takip etmek ve bilinçli kalmak önemlidir.

IoT Cihaz Saldırısı Nasıl İlerler?

Şimdi bir saldırganın nasıl bir yol izleyeceğine göz atalım fakat tabii ki her senaryoya göre bu yol ufak değişiklikler gösterebilir burada yapay zekadan yardım alarak bir senaryo oluşturduk, şimdi bu senaryoya göre saldırı yolumuza bir saldırganmış gibi göz bakalım:

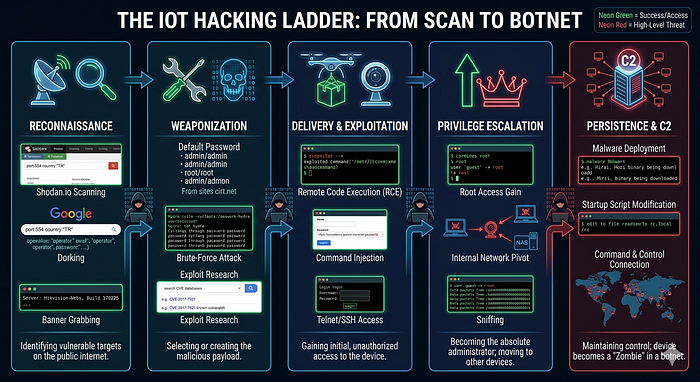

1. Aşama: Keşif ve Hedefleme (Oltayı Atmak)

Saldırı bir web sitesine girerek başlamaz; internetin röntgenini çekerek başlar.

- Shodan/Censys Taraması: Tarayıcıma

port:554 has_screenshot:trueyazıyorum. Karşıma dünyanın dört bir yanından binlerce canlı kamera görüntüsü düşüyor.

Burada saldırganın yaptığı şey şu oluyor, tarayacısına port:554 has_screenshot:true yazdıktan sonra çıkan binlerce canlı kameraya bakmak oluyor. Tabii ki bunlar farklı şeyler yazılarakta bakılabilir ama dediğimiz gibi senaryoya göre değişir.

- Filtreleme: "Türkiye'deki, belirli bir markaya ait ve üzerinde web paneli açık olan cihazlar" diyerek listeyi daraltıyorum.

Burada ise hedefini kısıtlayarak belirli bir cihaz seçiyor fakat bizim hedefimizde zaten belirli bir marka veya ülke var ise onun üzerinden ilerleriz. Ardından cihazını seçerek devam ediyor ve :

- Banner Grabbing: Cihazın bana gönderdiği "merhaba" paketinden cihazın tam modelini ve üzerinde çalışan yazılım sürümünü (örneğin: V3.4.1 Build 170225) öğreniyorum.

Bu kısıma geçiyor. Bu kısımda cihaza aslında bir noktada tarama yapıyor, cihazın şuanda aktif olup olmadığını ve yazılım sürümünü öğreniyor.

2. Aşama: Anahtarı Bulma (Şifre ve Zafiyet Analizi)

Hedefi belirledim, şimdi içeri girmem lazım.

- Varsayılan Şifre Denemesi: İlk işim

cirt.netveyadefault-password.infositesine gidip o modelin fabrika çıkış şifresine bakmak.admin / 12345yazıyorum. Eğer kullanıcı şifreyi değiştirmediyse, tebrikler; 30 saniyede içerideyim.

Burada cihazın admin şifresini bularak deneme yapıyoruz ve eğer şifre değişmemizse içeriye girdi bile

- Firmware Analizi (Eğer şifre değiştirilmişse): Cihazın yazılımını (firmware) üreticinin sitesinden indiriyorum. Binwalk aracıyla dosyayı parçalıyorum. Yazılımın içine gömülü, unutulmuş bir "gizli kullanıcı" (Backdoor) var mı diye kodları tarıyorum. Bazen yazılımcılar

support / debug_mode_2024gibi kimsenin bilmediği gizli girişler bırakır.

Burada ise yazılımı analiz ediyor ve hatta biraz tersine mühendislik uygulayarak backdoor arıyor.

3. Aşama: Sızma ve Yetki Yükseltme (İçeri Adım Atış)

Cihaza erişim sağladım ama yetkim kısıtlı olabilir.

- Telnet/SSH Bağlantısı: Bulduğum şifre veya arka kapı ile cihazın komut satırına (terminaline) bağlanıyorum.

- Root Olma: Cihazın içindeki Linux çekirdeğinin açıklarını (Exploit) kullanarak en üst yetki olan root yetkisine ulaşıyorum. Artık cihazın işlemcisini, kamerasını ve hafızasını tamamen ben kontrol ediyorum.

4. Aşama: Yatay Yayılma (Evin İçinde Gezinti)

Sadece kamera ile yetinmem. Kamera artık benim o ağdaki "üssüm".

- Ağ Taraması: Kameranın içinden ağdaki diğer cihazlara (Laptop, Akıllı TV, NAS cihazı) ping atıyorum.

- MITM (Aradaki Adam): Ağdaki trafiği kameranın üzerinden geçmeye zorluyorum. Ev sahibinin bilgisayarı bir siteye girmeye çalıştığında, şifrelerini veya çerezlerini (cookies) kameram üzerinden geçerken havada yakalıyorum.

- Deauth Saldırısı: Eğer bir cihazın Wi-Fi şifresini hala kıramadıysam, onu ağdan zorla düşürüp tekrar bağlanırken çıkan paketleri topluyorum.

5. Aşama: Kalıcılık ve Botnet (Sessizce Bekleyiş)

Kullanıcı cihazı kapatıp açsa bile gitmemeliyim.

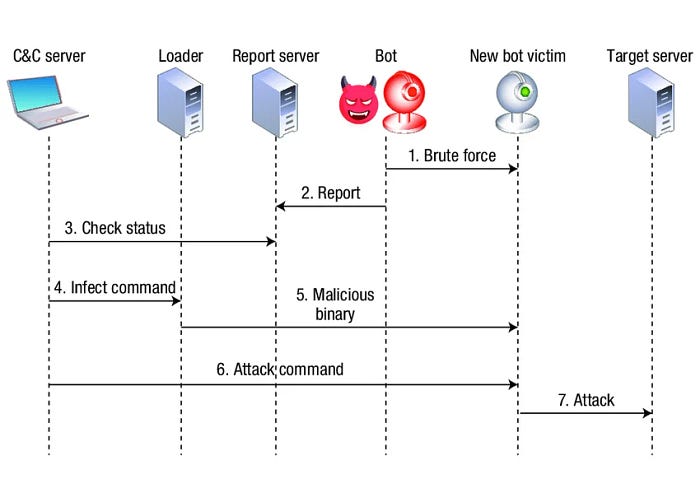

- Script Yerleştirme: Cihazın başlangıç (startup) dosyalarına küçük bir kod satırı ekliyorum. Cihaz her açıldığında benim yurt dışındaki sunucuma (C2 — Command & Control) "ben hazırım, emirlerini bekliyorum" mesajı gönderiyor.

- Botnet'e Katılım: Artık o kamera, binlerce diğer cihazla birlikte benim botnet ordumun bir askeri. Bir gün bir bankaya veya büyük bir platforma saldırmak istersem, tek tuşla bu kameraya "Şu siteye saldır!" emri vereceğim.

İşte ufak bir senaryo ile yüzeysel olarak saldırı aşamasını ve tekniklerini biraz öğrenmiş olduk.

Son olarak:

Bu yazıda aslında IoT cihazları tanıtarak, nasıl korunabileceğimizi ve saldırı aşamasını anlatarak yüzeysel olarak ne olduğunu anlamış olduk. Bir saldırganın evimizin içinde olduğunu, bizi devamlı izlediği ve duyduğunu hatta artık hepsinin kaydının saldırganda olduğunu ama bizim bundan hiçbir haberimiz olmadığını düşünelim. Bunlar ya sabah uyandığımız tüm iş arkadaşlarımızda, aile bireylerimizde olursa? Ya da sabah uyandığımızda bunların yayılmaması için bir fidye ödemek zorunda kalırsak? En özel sandığımız anlarda aslında bir kişi fazlaysak?

Diğer yazı da evimdeki örnek bir akıllı cihaza saldırı düzenleyerek daha da detaylı giriş yapmış olacağız. Ozamana kadar kendinize iyi bakın.

Okuduğunuz için teşekkürler.