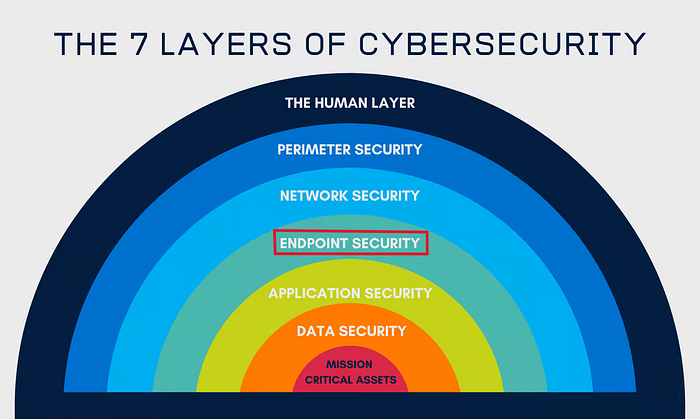

Endpoint Security, bir kuruma ait ağa bağlanan tüm uç nokta cihazlarını hedef alan tehditlere karşı koruma sağlamayı amaçlar. Günümüzde siber saldırıların büyük bölümü doğrudan uç noktalardan başladığı için bu alan kritik öneme sahiptir.

🎯 Uç Nokta Saldırı Türleri (Endpoint Attack Types)

Oltalama (Phishing)

Kullanıcıları kandırarak parola, kredi kartı bilgisi veya kurumsal kimlik bilgileri gibi hassas verileri ele geçirmeyi hedefleyen sosyal mühendislik saldırılarıdır.

Fidye Yazılımı (Ransomware)

Sistemdeki dosyaları şifreleyerek erişimi engeller ve dosyaların geri açılması için fidye talep eder.

Dosyasız Zararlı Yazılım (Fileless Malware)

Sabit diskte dosya bırakmadan, doğrudan bellek (RAM) üzerinde çalışan ve bu nedenle tespiti zor olan kötü amaçlı yazılımlardır.

Drive-by Download (İstemsiz İndirme)

Kullanıcının farkında olmadan, zararlı veya güvenliği ihlal edilmiş bir web sitesini ziyaret etmesi sonucunda cihazına kötü amaçlı yazılım indirilmesidir.

Hizmet Reddi (DoS — Denial of Service)

Bir sistemi veya ağı aşırı yük altında bırakarak meşru kullanıcılar için erişilemez hale getirmeyi amaçlayan saldırılardır.

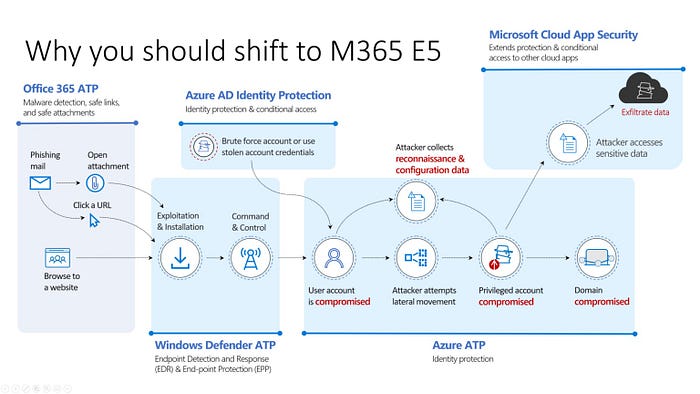

🔄 Siber Saldırı Yaşam Döngüsü (Cyber Attack Lifecycle)

- Keşif (Recon): Hedef sistem, kullanıcılar ve altyapı hakkında bilgi toplama

- Silahlandırma (Weaponize): Zararlı içeriğin (örneğin kötü amaçlı PDF veya makro içeren dosya) hazırlanması

- İletim (Deliver): Zararlı içeriğin hedefe ulaştırılması (e-posta, web sitesi vb.)

- İstismar (Exploit): Sistem üzerindeki bir güvenlik açığının tetiklenmesi

- Kontrol (Control): Saldırganın komuta sunucusu ile bağlantı kurması

- Çalıştırma/İcra (Execute): Saldırganın veri sızdırma, yetki yükseltme gibi asıl amacını gerçekleştirmesi

- Sürdürme/Kalıcılık (Maintain): Sisteme uzun süreli erişimin korunması

💻 Uç Nokta Cihazları (Endpoint Devices)

Koruma altına alınması gereken uç nokta cihazlarına örnekler:

- Masaüstü Bilgisayarlar (Desktops)

- Bulut Ortamları (Cloud)

- Dizüstü Bilgisayarlar (Laptops)

- Mobil Cihazlar (Mobile devices)

- Tabletler (Tablets)

- Sunucular (Servers)

- Akıllı Sistemler (Smart systems)

- Nesnelerin İnterneti (IoT)

- Satış Noktası Sistemleri (POS — Point-of-Sale)

- Bulut Tabanlı Sunucular (Cloud-based Servers)

- Tıbbi Cihazlar (Medical devices)

- Dijital Yazıcılar (Digital printers)

🧩 Endpoint Security Bileşenleri (Endpoint Security Components)

Bir uç nokta güvenliği mimarisi genellikle aşağıdaki temel bileşenlerden oluşur:

Network Control (Ağ Kontrolü)

Uç nokta cihazlarının ağ trafiğini denetler, yetkisiz bağlantıları engeller ve güvenlik duvarı / IDS–IPS politikalarını uygular.

Data Control (Veri Kontrolü)

Hassas verilerin yetkisiz erişimini, kopyalanmasını veya dışarı sızdırılmasını (DLP) önlemeye yönelik mekanizmaları kapsar.

Browser Protection (Tarayıcı Koruması)

Zararlı web siteleri, oltalama saldırıları ve drive-by download tehditlerine karşı tarayıcı seviyesinde koruma sağlar. (RBI gibi izolasyon teknolojilerini içerebilir.)

Application Control (Uygulama Kontrolü)

Uç noktada hangi uygulamaların çalıştırılabileceğini belirler, bilinmeyen veya yetkisiz yazılımları engeller.

Device Protection (Cihaz Koruması)

Uç noktanın kendisini kötü amaçlı yazılımlara, bellek istismarlarına ve donanım tabanlı tehditlere karşı korur.

🛠️Uç Nokta Güvenlik Sistemi Araçları (Endpoint Security System Tools)

- EDR (Endpoint Detection and Response): Uç nokta tehditlerini tespit etme ve yanıt verme

- XDR (Extended Detection and Response): EDR, ağ ve e-posta gibi katmanları kapsayan genişletilmiş yapı

- ITDR (Identity Threat Detection and Response): Kimlik tabanlı tehditlerin tespiti ve yanıtı

- RBI (Remote Browser Isolation): Web tarayıcıyı izole ortamda çalıştırarak saldırıları engelleme

- SASE (Secure Access Service Edge): Ağ ve güvenliği bulut tabanlı bir mimaride birleştirme

- CDR (Content Disarm & Reconstruction): Dosyaları zararlı içerikten arındırarak yeniden oluşturma

🛡️ Uç Nokta Koruma Platformu (EPP — Endpoint Protection Platform)

EPP; gelişmiş siber saldırıları önlemek, kötü amaçlı faaliyetleri tespit etmek ve olay sonrası iyileştirme (remediation) sağlamak amacıyla uç noktalara dağıtılan, çok katmanlı bir güvenlik çözümüdür.

⚙️ EPP Fonksiyonları

🔓 Incursion (Sızma Önleme)

- Ağ Güvenlik Duvarı ve Saldırı Önleme (Network Firewall & Intrusion Prevention)

- Uygulama ve Cihaz Kontrolü (Application and Device Control)

- Bellek İstismarı Azaltma (Memory Exploit Mitigation)

🧠 Infection (Bulaşma Tespiti)

- İtibar Analizi (Reputation Analysis)

- Gelişmiş Makine Öğrenimi (Advanced Machine Learning)

- Emülasyon (Emulator tabanlı analiz)

- Antivirüs

📤 Exfiltration (Veri Sızdırma)

- Davranış İzleme (Behavior Monitoring)

- Ağ Güvenlik Duvarı ve Saldırı Önleme (Network Firewall & Intrusion Prevention)

🔍 Uç Nokta Tespiti ve Yanıtı (EDR)

EDR; uç noktalarda çalışan süreçleri sürekli izleyerek gerçek zamanlı anomali tespiti, alarm üretimi, olay kaydı ve adli analiz imkânı sunan bir güvenlik çözümüdür. Bu sayede tehditlerin görünürlüğü artar ve olay müdahale süreçleri daha etkin hale gelir.

🧾 Sonuç

Uç nokta güvenliği, modern siber tehdit ortamında kurumların savunma hattının en kritik bileşenlerinden biridir. Günümüzde siber saldırıların büyük bir kısmı kullanıcı etkileşimi, kimlik bilgileri veya uç nokta zafiyetleri üzerinden başlamakta; bu da Endpoint Security çözümlerini vazgeçilmez hale getirmektedir.

EPP çözümleri uç noktalarda önleyici bir güvenlik katmanı sunarken, EDR ve XDR gibi teknolojiler ise tespit, görünürlük ve olay müdahalesi süreçlerini güçlendirir. Kimlik tabanlı saldırıların artmasıyla birlikte ITDR, dosyasız zararlı yazılımlar karşısında ise davranışsal analiz ve bellek koruma mekanizmaları ön plana çıkmaktadır.

Sonuç olarak, etkili bir uç nokta güvenliği stratejisi; çok katmanlı koruma, gerçek zamanlı izleme ve hızlı yanıt yeteneklerini bir arada sunan entegre güvenlik mimarileriyle mümkündür.

📌 Not / Kaynak

Bu içerik, Garanti BBVA Güvenlik Akademisi kapsamında verilen siber güvenlik eğitimlerinden edinilen bilgiler temel alınarak hazırlanmıştır.