Windows kullanıcılarının en güvenli limanı neresi diye sorsak, muhtemelen çoğumuz Not Defteri der. Makro yok, script çalıştırmıyor, sadece düz metin (plain text) gösteriyor vss…

Ancak 2026 başında duyurulan CVE-2026–20841, bu güvenli kabul edilen davranış modelini temelden sarstı. Modern (Microsoft Store tabanlı) Notepad uygulamasında bulunan bu zafiyet, özel hazırlanmış bir Markdown dosyasının kullanıcı etkileşimi sonrası uzak kod çalıştırmasına (RCE) imkân tanıyabiliyor.

Bu zafiyetle AI ile bağdaştıranlar oldu bu tabi bilinçsizce yapılmış körü körüne bir yorum, buna değinmeden geçmek olmaz. Zira söz konusu zafiyet klasik Markdown çalıştıran sistemlerde pek sık görülen bir zafiyet. Markdown desteği sunan pek çok modern uygulamada (Notion, Obsidian, Discord veya GitHub desktop gibi) geçmişte defalarca gördüğümüz türden bir URI Injection (URI Enjeksiyonu) vakasıdır. Bir yazılım, kullanıcıya sunduğu bir linkin sadece https:// ile mi başladığını yoksa sistem dosyalarına erişen file:// veya shell: gibi riskli protokolleri mi kullandığını kontrol etmezse, ortaya bu tablo çıkar.

Saldırganlar burada AI'nın karmaşık algoritmalarını değil, Markdown'un en temel özelliğini yani düz metni görsel bir elemente dönüştürme yeteneğini manipüle ediyorlar.

1. Notepad Gerçekten Ne Zaman Değişti?

Klasik notepad.exe, Win32 tabanlı, son derece sade bir uygulamaydı.

Tek görevi şuydu:

- Dosyayı byte olarak okumak

- Memory buffer'a almak

- GDI üzerinden ekrana render etmek

Herhangi bir içerik işleme (content parsing) yapılmazdı.

Bir .ps1 dosyasını açtığınızda PowerShell çalışmazdı.

Bir .exe dosyasını açtığınızda binary execute edilmezdi.

Ancak WordPad'in kaldırılması ve geliştirici ihtiyaçlarının artmasıyla birlikte Microsoft, Store tabanlı modern Notepad'e şu özellikleri ekledi:

- Markdown rendering

- Hyperlink parsing

- Protokol handler çağrısı

- AI destekli içerik işleme

- Sekmeli arayüz

- Olası network entegrasyonları

Bu noktada Notepad artık yalnızca bir text viewer değil; içerik yorumlayan (interpreting) bir uygulama haline geldi.

Ve güvenlik açısından kritik eşik tam olarak burada geçildi.

2. Markdown Rendering: Göründüğünden Daha Karmaşık

Markdown, basit görünen ama aslında yapısal olarak parse edilmesi gereken bir formattır.

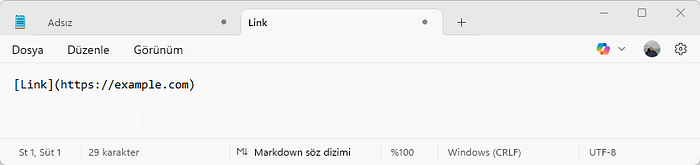

Örnek:

Bu satır render edildiğinde:

- Anchor text ayrıştırılır

- URI parse edilir

- Tıklanabilir obje oluşturulur

- İlgili handler çağrılır

Yani Notepad artık:

- Tokenization

- URI validation

- Protocol resolution

- Shell execution delegation

gibi adımlar içeren bir işlem zinciri yürütmektedir.

Sorun da tam bu zincirin bir halkasında ortaya çıkıyor.

3. CVE-2026–20841 Teknik Kök Sebebi

Zafiyet, Markdown içindeki URI'ların işlenmesi sırasında yetersiz protokol doğrulama (insufficient protocol validation) nedeniyle oluşuyor.

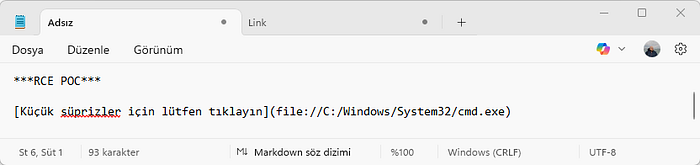

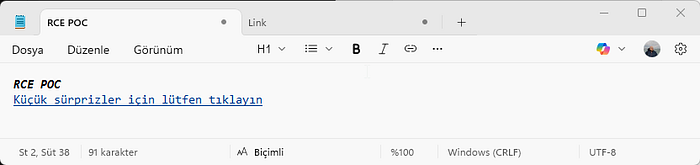

Saldırganlar, https:// yerine file:// gibi protokolleri kullanarak kullanıcıyı kandırabiliyor.

Bu durum aşağıdaki gibi bir PoC ile tetiklenebiliyor:

Akış şu şekilde:

- Kullanıcı notepad dosyasını açar.

- Markdown renderer linki clickable hale getirir.

- Kullanıcı Ctrl+Click yapar.

- Sterilizasyon eksikliği nedeniyle sistem, bir web tarayıcısı açmak yerine file:// protokolüne uyar ve binary çalıştırır.

Etkilenen sürüm:

- Microsoft Store tabanlı modern Notepad

- Versiyon 11.2510 öncesi

Etkilenmeyen:

- Legacy

notepad.exe(System32)

Bu ayrım kritik.

Neden Bu Zafiyet Aslında Daha Büyük Bir Problemin Belirtisi?

Bu olay bize şunu gösteriyor:

Feature Bloat = Attack Surface Expansion

Eski Notepad:

- Saldırı yüzeyi: minimal

- Network davranışı: yok

- Child process: yok

Yeni Notepad:

- Markdown engine

- Protocol handler

- AI entegrasyonu

- Network trafiği

- Child process üretme potansiyeli

Ne Yapmalı?

Patch

- Notepad'i 11.2510 veya üstüne güncelleyin.

- Store app update'lerini patch yönetimine dahil edin.

Ring Fencing / Application Isolation

Notepad'in gerçekten şunlara ihtiyacı var mı?

- İnternete çıkmak?

- cmd.exe spawn etmek?

Çoğu ortamda: Hayır.

Öneriler:

- notepad.exe outbound network erişimini engelleyin

- notepad.exe child process üretirse alarm üretin

- AppLocker / WDAC politikaları uygulayın

Least Privilege

- Local admin kaldırın

- Just-in-time elevation kullanın

RCE varsa bile etkisi sınırlı olur.

Email & Web Security

.mddosyalarını sandbox'ta analiz edin- file:// ve custom protocol içeren içerikleri filtreleyin

- NTLM outbound trafiğini izleyin