สรุปสำหรับผู้บริหาร (Executive Summary)

วิกฤตสงครามพลังงาน US–Israel–Iran บังคับให้รัฐบาลไทยสั่ง WFH ทั่วประเทศ — ขณะเดียวกัน Threat Actor ระดับ Nation-State ฉวยโอกาสเปิด Campaign โจมตีองค์กรที่ขยาย Attack Surface ออกสู่บ้านพักของพนักงานแต่ละคน การลงทุนใน SSE/SASE ไม่ใช่ค่าใช้จ่าย — มันคือ Business Continuity Insurance ที่คุ้มค่ากว่าต้นทุน Breach เฉลี่ย 4.88 ล้านดอลลาร์ฯ อย่างมหาศาล

1. บริบทที่เปลี่ยนไปชั่วข้ามคืน

ความตึงเครียดทางทหารระหว่างสหรัฐอเมริกา อิสราเอล และอิหร่าน ในต้นปี 2026 นี้ ส่งผลให้ราคาน้ำมันดิบพุ่งสูงขึ้นอย่างรวดเร็ว กระทบห่วงโซ่พลังงานในเอเชียตะวันออกเฉียงใต้โดยตรง

รัฐบาลไทยตอบสนองด้วยนโยบาย Work from Home (WFH) สำหรับหน่วยงานรัฐ รัฐวิสาหกิจ และขอความร่วมมือภาคเอกชน — นโยบายที่ถูกต้องในแง่พลังงาน แต่สร้างช่องโหว่ทางไซเบอร์ที่องค์กรส่วนใหญ่ยังไม่ได้เตรียมรับมือ

สิ่งที่น่ากังวลยิ่งกว่าคือ: สงครามในโลกกายภาพมักมาคู่กับสงครามไซเบอร์เสมอ กลุ่ม APT ที่ได้รับการสนับสนุนจากรัฐชาติในภูมิภาคตะวันออกกลาง มีประวัติการโจมตีโครงสร้างพื้นฐานสำคัญ พลังงาน การเงิน และหน่วยงานรัฐบาล ในประเทศที่ถือว่า "อยู่ฝั่งตรงข้าม" หรือ "มีทรัพยากรที่น่าสนใจ"

"ทุกครั้งที่พนักงานออกจาก Perimeter ขององค์กร คือทุกครั้งที่ Threat Actor มีโอกาส" — สำหรับองค์กรที่มีพนักงาน WFH หลักพันคน นั่นหมายถึงช่องโหว่ที่เพิ่มขึ้นหลักพันจุดพร้อมกัน

2. ภัยคุกคามจริงที่เกิดขึ้นในภาวะ WFH Crisis

CyberGenics รวบรวม Threat Intelligence จากหลายแหล่งและพบรูปแบบการโจมตีที่เกิดขึ้นซ้ำๆ ในช่วงวิกฤต WFH:

2.1 Spear Phishing — ปลอมนโยบายรัฐ

▸ Email ปลอมในนามหน่วยงานรัฐ แจ้ง "อัปเดตนโยบาย WFH" พร้อม Link ดาวน์โหลดเอกสาร

▸ QR Code ปลอมในประกาศที่ดูเป็นทางการ นำไปสู่ Credential Harvesting Page

▸ เป้าหมาย: ผู้บริหาร พนักงานการเงิน และเจ้าหน้าที่ IT ของหน่วยงานรัฐและเอกชน

2.2 VPN Credential Stuffing

▸ โจมตี VPN Gateway ที่ไม่มี MFA หรือใช้ Default Configuration

▸ ใช้ Credential Lists ที่รั่วไหลจาก Dark Web ทดสอบอัตโนมัติ

▸ เมื่อเข้าได้สำเร็จ: Lateral Movement เข้าสู่ Core Systems ขององค์กร

2.3 Ransomware-as-a-Service (RaaS)

▸ กลุ่ม RaaS ฉวยโอกาสช่วง IT Team ทำงานกระจาย Response เชื่องช้าลง

▸ ขู่เปิดเผยข้อมูลที่เกี่ยวข้องกับ PDPA — สร้างแรงกดดัน Double Extortion

▸ เป้าหมายหลัก: โรงพยาบาล สถาบันการเงิน หน่วยงานรัฐ

2.4 Supply Chain Attack

▸ พนักงาน WFH ติดตั้งซอฟต์แวร์ส่วนตัวบน Corporate Device โดยไม่ผ่าน IT Approval

▸ Compromised Software Updates เป็นช่องทางฝัง Backdoor เข้าสู่ Network องค์กร

▸ ยากตรวจจับด้วย Traditional Antivirus — ต้องการ Behavioral Detection

2.5 Man-in-the-Middle บน Home/Public Network

▸ Home Router ที่ไม่ได้รับการอัปเดต Firmware เป็นเป้าหมายง่าย

▸ Rogue Wi-Fi Hotspot ในพื้นที่สาธารณะดักจับ Unencrypted Traffic

▸ Session Hijacking บน Web Application ที่ไม่ใช้ HTTPS อย่างเคร่งครัด

3. ทำไม Traditional Security จึงไม่เพียงพออีกต่อไป

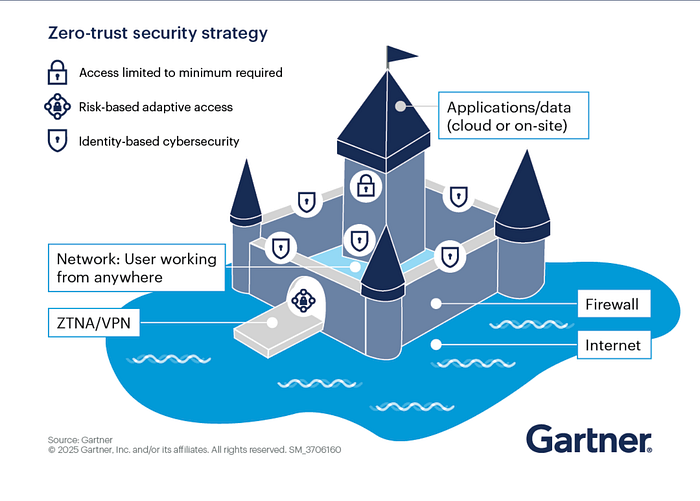

โมเดล "ปราสาทและคูน้ำ" (Castle-and-Moat) ออกแบบมาในยุคที่ข้อมูลและพนักงานอยู่ภายใน Data Center ขององค์กร แต่โลก WFH และ Cloud ทำลายสมมติฐานนั้นทั้งหมด:

▸ Perimeter หายไป — ไม่มีขอบเขตที่ชัดเจนระหว่าง "ข้างใน" กับ "ข้างนอก" อีกต่อไป

▸ Firewall ที่ขอบ Network ป้องกันได้เฉพาะภัยที่ผ่านเข้ามาทาง Port เดิม ไม่ใช่ HTTPS Traffic ที่เข้ารหัส

▸ VPN แบบดั้งเดิมสร้าง Bottleneck และ Latency — ผู้ใช้หลีกเลี่ยงและใช้ Connection ตรงแทน

▸ Log ที่ได้จาก On-Premise Tools ไม่ครอบคลุม SaaS Apps ที่พนักงานใช้จากบ้าน

▸ Incident Response ช้าลงเมื่อ Security Team ก็ต้อง WFH เช่นกัน

การศึกษาของ Gartner พบว่าองค์กรที่มี Remote Worker เกิน 40% มีต้นทุน Breach สูงกว่าองค์กรที่ทำงาน On-site เฉลี่ย 1.37 ล้านดอลลาร์ฯ — ไม่ใช่เพราะ Remote Work อันตราย แต่เพราะ Security Architecture ไม่ได้ถูกออกแบบมาสำหรับโลกนี้

4. SSE และ SASE คืออะไร — และทำไมจึงเป็นคำตอบ

Security Service Edge (SSE) และ Secure Access Service Edge (SASE) คือสถาปัตยกรรมความปลอดภัยที่ย้าย Security Controls ขึ้นสู่ Cloud ทำให้นำไปใช้งานได้กับผู้ใช้ทุกคน ทุกที่ ทุกอุปกรณ์ โดยไม่ต้องพึ่ง Perimeter อีกต่อไป

องค์ประกอบหลักที่สำคัญ

▸ — Zero Trust Network Access (ZTNA) แทนที่ VPN ด้วยการเข้าถึงแบบ "ตรวจสอบก่อนเสมอ" ให้สิทธิ์เฉพาะที่จำเป็น ไม่เปิด Network ทั้งหมด

▸ — Cloud Access Security Broker (CASB) ควบคุมการใช้งาน SaaS และ Cloud Apps ป้องกัน Shadow IT และข้อมูลรั่วไหลผ่าน Unauthorized Apps

▸ — Secure Web Gateway (SWG) กรอง Internet Traffic ทุก Request ตรวจจับ Malware และบล็อก Phishing Site แบบ Real-time

▸ — Data Loss Prevention (DLP) ป้องกันข้อมูลสำคัญออกนอกองค์กรผ่านทุก Channel ครอบคลุม PDPA Compliance

▸ — Firewall-as-a-Service (FWaaS) Next-Gen Firewall บน Cloud ไม่ต้องติดตั้ง Hardware เพิ่มเติม

SASE เพิ่มเติมจาก SSE ด้วย SD-WAN — รวม Network Optimization เข้ากับ Security เป็น Single Platform เหมาะสำหรับองค์กรที่มี Branch หลายสาขา

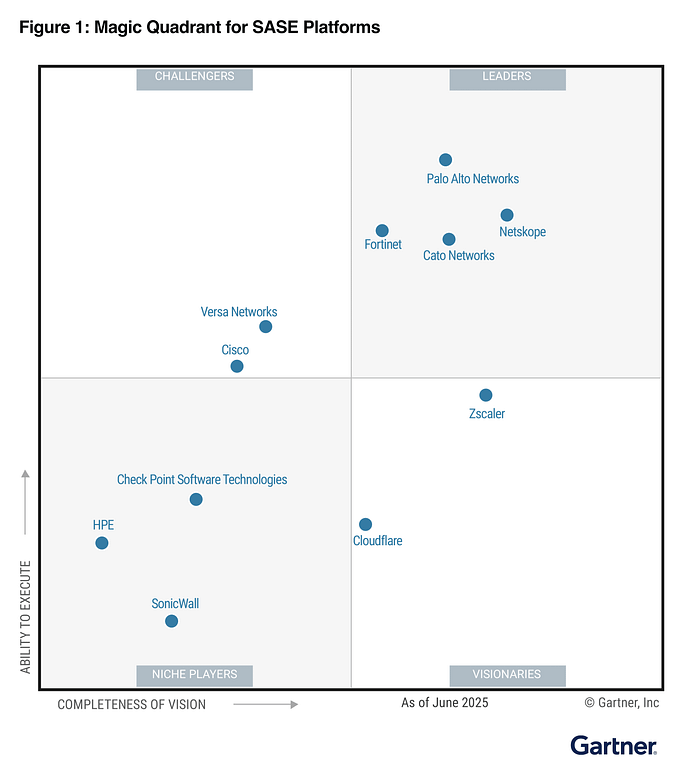

5. เปรียบเทียบโซลูชันชั้นนำ: จะเลือกใคร?

Zscaler — Cloud-Native ที่แท้จริง ▸ ออกแบบมาเพื่อ Cloud ตั้งแต่วันแรก ไม่ใช่การแปลง Legacy Appliance ▸ Zscaler Internet Access (ZIA) + Private Access (ZPA) ครอบคลุม Internet และ Private App ▸ AI-powered Threat Prevention ใช้ข้อมูลจาก 500 Trillion Daily Signals ทั่วโลก ▸ จุดแข็ง: Performance ดีที่สุดสำหรับ Large Enterprise, Compliance-heavy Industry (การเงิน, Healthcare) ▸ เหมาะกับ: องค์กรขนาดใหญ่ ต้องการ Zero Trust เต็มรูปแบบ และ International Footprint

Netskope — Data-Centric และ CASB Leader ▸ Deep Visibility ใน SaaS, IaaS และ Web Traffic — เห็นทุก Data Movement ▸ Inline CASB Real-time ป้องกันได้ทันทีที่เกิด ไม่ใช่แค่ Event-driven API ▸ Advanced DLP ครอบคลุม Structured และ Unstructured Data รองรับ PDPA ▸ จุดแข็ง: องค์กรที่ใช้ Multi-Cloud หนัก และต้องการ Data Governance ชัดเจน ▸ เหมาะกับ: ภาคการเงิน, Healthcare, หน่วยงานรัฐที่มี Data Sovereignty Requirement

Check Point Harmony SASE — Unified Ecosystem ▸ Integration ลึกกับ Check Point Security Portfolio ที่หลายองค์กรไทยใช้อยู่แล้ว ▸ ThreatCloud AI รวบรวม Threat Intelligence จาก Global Network ของ Check Point ▸ Single Console จัดการได้ทั้ง SASE, Endpoint, Email Security ในที่เดียว ▸ จุดแข็ง: ลดความซับซ้อนสำหรับองค์กรที่มี Check Point Stack อยู่แล้ว ▸ เหมาะกับ: องค์กรที่ต้องการ Consolidation ไม่อยากมีหลาย Vendor

Fortinet FortiSASE — Value และ Integration กับ FortiGate ▸ ราคาแข่งขันได้สูง — ROI ชัดเจน เหมาะกับ Budget-conscious Organization ▸ Integration กับ FortiGate ที่ใช้งานอยู่ทั่วไทย ลด Migration Complexity ▸ FortiClient Universal ZTNA ครอบคลุม Remote Access ครบถ้วน ▸ FortiGuard AI Security Services — Threat Intelligence อัปเดตตลอดเวลา ▸ จุดแข็ง: SME ถึงองค์กรขนาดกลาง และองค์กรที่มี FortiGate อยู่แล้ว ▸ เหมาะกับ: รัฐวิสาหกิจ, หน่วยงานรัฐ, และ SME ที่ต้องการ Cost-effective Solution

6. สำหรับหน่วยงานรัฐและรัฐวิสาหกิจ: ข้อพิจารณาพิเศษ

หน่วยงานภาครัฐมีความท้าทายเพิ่มเติมที่ภาคเอกชนไม่ต้องเผชิญในระดับเดียวกัน:

▸ Data Sovereignty — ข้อมูลของรัฐบางประเภทห้ามออกนอกประเทศ ต้องตรวจสอบว่า Cloud Provider มี Data Residency ในไทยหรือไม่

▸ PDPA Compliance — หน่วยงานรัฐที่เก็บข้อมูลส่วนบุคคลต้องมีมาตรการคุ้มครองครบถ้วน DLP ใน SSE ช่วยได้โดยตรง

▸ Budget Cycle — การจัดซื้อต้องผ่านระบบ e-GP และ TOR ที่ชัดเจน CyberGenics สามารถช่วยจัดทำ Specification ได้

▸ Procurement Timeline — ระยะเวลาจัดซื้อที่ยาวนาน ต้องมีแผน Interim Security ระหว่างรอ

▸ Interoperability — ต้องทำงานร่วมกับระบบ Legacy ที่ยังใช้งานอยู่

CyberGenics มีประสบการณ์ทำงานร่วมกับหน่วยงานรัฐและรัฐวิสาหกิจไทย เข้าใจกระบวนการจัดซื้อจัดจ้าง และสามารถช่วย Design Solution ที่ผ่านเกณฑ์ ครอบคลุม PDPA และ Government Security Standards ได้

7. Quick Action Plan — 3 ระยะ สำหรับทุกขนาดองค์กร

ระยะที่ 1 (0–30 วัน): Immediate Hardening ▸ บังคับใช้ MFA บน Remote Access, Email และ Admin Accounts ทันที ▸ Patch ทุก Endpoint ก่อน Allow Remote Connection — ไม่มีข้อยกเว้น ▸ Audit VPN Logs หา Anomalous Login จาก Unusual Location หรือ Time ▸ ส่ง Phishing Awareness Alert ให้พนักงานทุกคนเกี่ยวกับ Campaign ใหม่ ▸ Disable Unused Remote Access Accounts ทุกบัญชีที่ไม่จำเป็น

ระยะที่ 2 (30–90 วัน): Foundation Build ▸ Deploy SSE เริ่มจาก Secure Web Gateway (SWG) และ CASB สำหรับ Cloud Apps ▸ Implement ZTNA แทน VPN ทีละกลุ่มผู้ใช้ เริ่มจาก High-risk Roles ก่อน ▸ ทำ Data Classification เพื่อกำหนด DLP Policy ตาม Data Sensitivity ▸ Security Assessment ของ Remote Work Infrastructure ทั้งหมด

ระยะที่ 3 (90+ วัน): Strategic Maturity ▸ ก้าวสู่ Full SASE Architecture ที่รวม Network และ Security เป็น Single Platform ▸ Integrate กับ AI SOC เพื่อ 24/7 Real-time Detection และ Automated Response ▸ สร้าง Security Metrics Dashboard รายงานต่อ Board ทุกไตรมาส ▸ Tabletop Exercise ทดสอบ Incident Response Plan ในสถานการณ์ WFH

8. กรอบการตัดสินใจสำหรับ C-Level และ CISO

ก่อนตัดสินใจลงทุน SSE/SASE ผู้บริหารควรพิจารณาปัจจัยเหล่านี้: ▸ สถาปัตยกรรมปัจจุบัน — มี Firewall หรือ Security Platform ของผู้ใช้รายใดอยู่แล้ว? ▸ จำนวน Remote User และ SaaS Apps ที่ใช้งาน — กำหนด Scale และ Priority ▸ Data Sensitivity — ข้อมูลอยู่ภายใต้ PDPA หรือข้อบังคับเฉพาะอุตสาหกรรมหรือไม่? ▸ Risk Appetite — Board ยอมรับความเสี่ยง Breach ที่ระดับใด? ▸ Budget vs Cost of Breach — เปรียบเทียบค่า SSE/SASE กับ Breach Cost เฉลี่ย 4.88M USD

คำถามสำหรับ Board: "หากพนักงานของเราถูก Phish วันนี้ เราจะรู้ได้ภายใน 1 ชั่วโมงหรือไม่?" ถ้าคำตอบคือ "ไม่แน่ใจ" — นั่นคือสัญญาณว่าถึงเวลาต้องลงทุนใน Security Architecture ใหม่

บทสรุป: วิกฤตพลังงานคือโอกาสของ Security Transformation

วิกฤตครั้งนี้สอนบทเรียนที่สำคัญ: องค์กรที่มี Security Architecture แข็งแกร่งเพียงพอสำหรับโลก WFH จะสามารถดำเนินธุรกิจต่อได้โดยไม่สะดุด ขณะที่คู่แข่งที่ยังพึ่ง Legacy Security อาจต้องเผชิญกับ Breach ที่กระทบทั้งการเงินและความน่าเชื่อถือ

SSE และ SASE ไม่ใช่แค่ Product — มันคือวิวัฒนาการของ Security Philosophy ที่เชื่อใน Zero Trust ตรวจสอบทุกคน ทุกครั้ง ทุกที่ โดยไม่สนใจว่าจะอยู่ใน Office หรือนั่งทำงานจากชั้น 4 ของบ้านตัวเอง

CyberGenics พร้อมเป็นพันธมิตรที่เข้าใจบริบทไทย — ทั้ง Threat Landscape เฉพาะภูมิภาค กฎระเบียบ PDPA และกระบวนการจัดซื้อของภาครัฐ เพื่อช่วยองค์กรของคุณก้าวสู่ Secure, Resilient Digital Future

🔐 พร้อมประเมิน Security Posture ขององค์กรคุณแล้วหรือยัง?

CyberGenics เปิดรับนัดหมาย Security Consultation ฟรี สำหรับหน่วยงานรัฐ รัฐวิสาหกิจ และเอกชน

Inquiry@CyberGenics.co | 02–781–9105 | Website: www.cybergenics.co/ | Facebook: CyberGenics | Line: CyberGenics