Antes de avançarmos para Docker, Google Cloud e todo o processo que envolve a implementação de uma API, precisamos falar sobre segurança. Segurança sempre foi uma grande preocupação na área de tecnologia. Uma vez que uma aplicação é exposta para o mundo, abre-se também uma porta para vulnerabilidades. Ataques hackers podem começar com algo aparentemente "simples" (uso aqui essa palavra de forma vulgar, reconheço): um vazamento de informações.

Para evitar esse tipo de problema, vamos começar pela base — uma ferramenta que você pode usar diretamente no desenvolvimento do seu projeto, integrada à pipeline. Nada melhor do que já garantir uma barreira de proteção com a automação do processo.

🔍 GitLeaks — O que é?

O Gitleaks é uma ferramenta open source que ajuda a identificar e prevenir vazamentos de informações dentro do seu repositório Git. Ele vem conquistando o coração dos desenvolvedores e já é uma das ferramentas mais utilizadas no mundo, com milhões de downloads.

E por que tanta popularidade? Porque ele resolve um problema real, comum e perigoso: segredos expostos no código.

⚙️ Como funciona

O Gitleaks analisa o histórico de commits, branches e arquivos do repositório em busca de padrões que indiquem segredos.

- Detecta: Senhas, chaves de API, tokens, credenciais de serviços em nuvem.

- Configuração: Permite personalizar regras via arquivo .gitleaks.toml.

- Execução: Pode ser rodado localmente ou integrado em pipelines de automação.

A execução pode ser:

- Local (na sua máquina)

- Automatizada (na pipeline de CI/CD)

🚀 Como usar

A melhor forma de entender é colocando em prática. Então… mãos na massa.

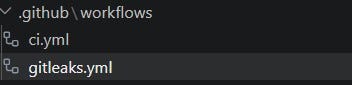

Uma das maiores vantagens do Gitleaks é sua integração simples com ferramentas de CI/CD. Dentro da pasta .github/workflows/ do seu projeto, adicione a pipeline que irá automatizar o processo de segurança.

Exemplo de uso no GitHub Actions:

name: Gitleaks Scan

on: [push, pull_request]

jobs:

gitleaks:

runs-on: ubuntu-latest

steps:

- name: Checkout code

uses: actions/checkout@v3

- name: Run Gitleaks

uses: gitleaks/gitleaks-action@v2

with:

args: detect --source . --report-path gitleaks-report.jsonEsse workflow garante que cada commit ou pull request seja verificado automaticamente, evitando que segredos cheguem ao repositório remoto.

📊 Quais os benefícios?

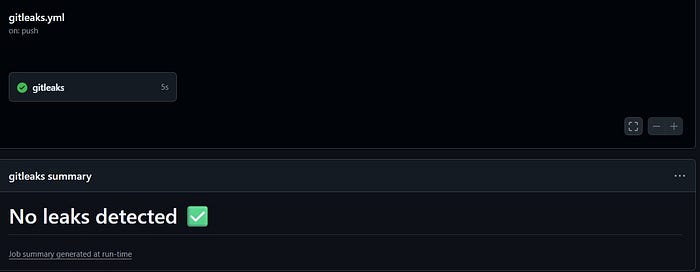

Depois que a pipeline roda, você consegue visualizar o relatório diretamente no GitHub Actions:

- Acesse a aba Actions

- Selecione o workflow do Gitleaks

- Abra a execução mais recente

- Baixe o relatório em Artifacts

Com esse relatório, você identifica rapidamente se há algum vazamento de dados, como chaves expostas.

O Gitleaks é:

- Fácil de integrar

- Rápido

- Confiável

- Simples de entender

E, principalmente, evita que você descubra um vazamento só depois que ele já virou um problema.

🔐 Conclusão

Segurança não deve ser um passo opcional, mas parte essencial do ciclo de desenvolvimento. Com o Gitleaks, você adiciona uma camada de proteção logo na base do projeto, evitando dores de cabeça futuras e garantindo que suas aplicações estejam mais seguras desde o primeiro commit.