Di dunia keamanan siber, mengetahui "apa yang berubah" itu penting. Tapi mengetahui "siapa yang mengubahnya" itulah yang membedakan monitoring biasa dari investigasi yang efektif.

Bayangkan kamu punya brankas di rumah. Isinya penting dokumen, sertifikat, dan barang berharga lainnya. Suatu hari kamu buka brankas itu dan menyadari ada dokumen yang hilang.

Pertanyaan pertama yang muncul bukan "dokumen apa yang hilang?" kamu sudah tahu itu. Pertanyaan yang benar-benar penting adalah: "Siapa yang buka brankas ini? Kapan? Dan kenapa aku baru tahu sekarang?"

Di dunia sistem informasi, pertanyaan-pertanyaan itu sama pentingnya. Dan itulah kenapa File Integrity Monitoring (FIM) bukan sekadar fitur tapi lapisan pertahanan yang sangat fundamental.

Kenapa File yang Berubah Itu Bahaya

Penyerang yang sudah masuk ke dalam sistem jarang langsung mencuri data dan pergi. Mereka lebih suka diam-diam, bertahan lama, dan memastikan mereka bisa kembali kapan pun mereka mau.

Cara paling umum untuk melakukannya? Memodifikasi file sistem.

Mereka bisa menambahkan backdoor di script yang sudah ada. Mereka bisa mengubah konfigurasi firewall untuk membuka port tertentu. Semua ini dilakukan dengan harapan tidak ada yang menyadari karena kalau tidak ada yang memantau perubahan file, memang tidak akan ada yang tahu. Sampai terlambat.

FIM Bukan Sekadar "File Berubah = Alert"

Banyak yang mengira FIM hanya tentang mendapatkan notifikasi ketika ada file yang dimodifikasi, itu benar tapi itu baru permukaan.

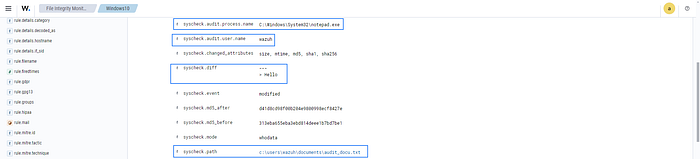

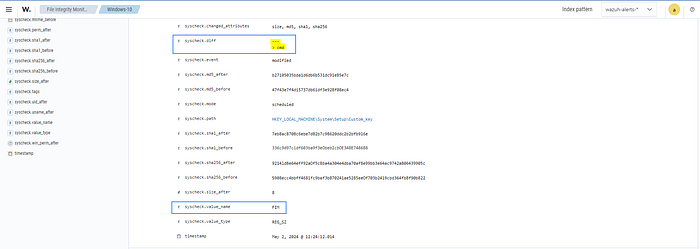

Yang membuat FIM benar-benar berguna adalah konteks yang ia berikan. Wazuh FIM misalnya, tidak hanya memberi tahu "file X berubah." Ia juga memberi tahu,

- Apa yang berubah, isi file, permission, ownership, atau atribut lainnya

- Kapan perubahan terjadi, timestamp yang presisi

- Siapa yang mengubahnya,user dan process yang melakukan modifikasi

- Bagaimana file sebelumnya, checksum MD5, SHA1, SHA256 dari kondisi sebelum berubah

Dengan informasi ini, kamu bisa langsung tahu apakah perubahan itu legitimate (admin melakukan update) atau suspicious (process yang tidak dikenal memodifikasi binary sistem di tengah malam).

Tiga Mode Monitoring yang Perlu Dipahami

Wazuh FIM punya tiga pendekatan monitoring yang bisa disesuaikan dengan kebutuhan.

Scheduled scan adalah yang paling ringan. Wazuh akan memeriksa file pada interval tertentu, misalnya setiap 12 jam atau setiap hari. Cocok untuk file yang jarang berubah dan tidak terlalu kritikal, seperti file konfigurasi yang hanya diupdate saat maintenance.

Real-time monitoring jauh lebih responsif. Begitu file dimodifikasi, alert langsung muncul dalam hitungan detik. Ini penting untuk direktori yang sangat sensitif, misalnya folder yang berisi credential, atau binary sistem yang seharusnya tidak pernah disentuh kecuali saat patch resmi.

Who data mode adalah yang paling komprehensif. Selain mendeteksi perubahan secara real-time, mode ini juga merekam siapa (user account) dan proses apa yang melakukan perubahan. Kalau ada file kritikal yang berubah, kamu langsung tahu apakah itu dilakukan oleh admin lewat script yang benar, atau oleh process mencurigakan yang berjalan dengan privilege yang seharusnya tidak ia miliki.

Integrasi dengan Tools Lain: Dari Deteksi ke Klasifikasi

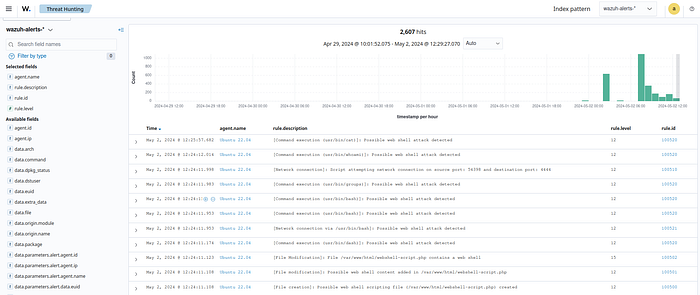

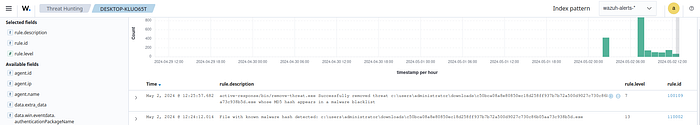

Salah satu kekuatan Wazuh FIM adalah kemampuannya berintegrasi dengan tools lain untuk klasifikasi ancaman yang lebih dalam.

VirusTotal integration memungkinkan Wazuh secara otomatis mengirim hash dari file yang baru ditambahkan atau dimodifikasi ke VirusTotal untuk dicheck. Kalau file itu ternyata sudah dikenal sebagai malware oleh puluhan antivirus di database VirusTotal, kamu langsung dapat alert dengan severity tinggi.

YARA rules bisa digunakan untuk pattern matching yang lebih spesifik. Misalnya kamu bisa buat rule untuk mendeteksi file executable yang punya karakteristik tertentu dari ransomware family yang sedang aktif. Begitu ada file baru yang match dengan pattern itu, FIM alert akan dilengkapi dengan tag YARA yang sesuai.

ClamAV scanning memberikan lapisan antivirus lokal tanpa harus mengirim file ke layanan eksternal. Ini penting kalau kamu kerja dengan data yang sensitif dan tidak boleh keluar dari infrastruktur.

Kombinasi FIM + VirusTotal + YARA + ClamAV memberikan visibilitas yang sangat kuat: kamu tahu file berubah, kamu tahu siapa yang mengubahnya, dan kamu langsung tahu apakah file itu berbahaya atau tidak.

FIM Bukan Solusi Segalanya Tapi Ia Sangat Penting

Seperti tools keamanan lainnya, FIM bukan solusi yang berdiri sendiri. Ia bagian dari layered defense.

Tapi ia adalah bagian yang sangat penting karena banyak serangan yang canggih pun pada akhirnya meninggalkan jejak berupa file yang dimodifikasi. Backdoor harus ditulis ke disk. Configuration harus diubah. Binary harus diganti.

Tanpa FIM, jejak-jejak itu bisa tidak terlihat sampai terlambat.

Dengan FIM yang dikonfigurasi dengan benar, kamu punya mata yang terus terbuka 24 jam sehari, di setiap file yang kamu anggap penting.

Dan kadang, itu yang membedakan antara insiden yang tertangani dalam hitungan jam dengan breach yang baru ketahuan berbulan-bulan kemudian.

Referensi: