Diterbitkan oleh Sultan Raja Marlindo· Keamanan Siber · 10 Mei 2026

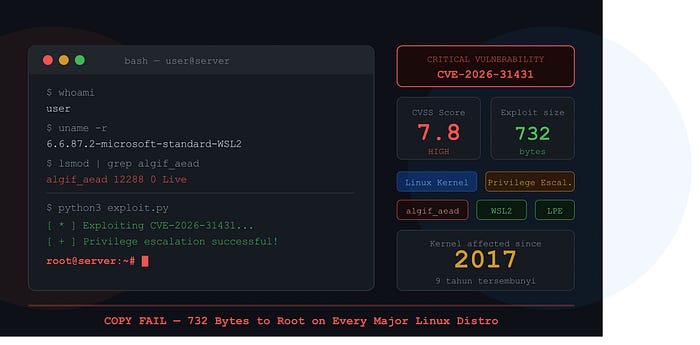

Bayangkan kamu punya rumah dengan kunci keamanan canggih, tapi ternyata ada celah kecil di balik tembok yang bisa digunakan siapa saja untuk masuk tanpa kunci — dan celah itu sudah ada sejak 2017 tanpa ada yang sadar. Itulah kira-kira gambaran dari CVE-2026–31431, atau yang lebih dikenal dengan nama "Copy Fail".

Bug ini bukan sembarang bug. Dengan skrip Python sepanjang 732 byte — lebih pendek dari essay sekolah menengah — siapa pun yang punya akses lokal ke sistem Linux bisa mendapatkan akses root penuh. Tidak perlu hacking canggih, tidak perlu tools khusus, tidak perlu password siapa pun.

Apa Itu Copy Fail?

Copy Fail adalah kerentanan Local Privilege Escalation (LPE) yang ditemukan di kernel Linux. Artinya, bug ini memungkinkan pengguna biasa (tanpa hak istimewa) untuk "naik level" menjadi administrator penuh (root) di sistem yang sama.

Bug ini diungkap ke publik pada 29 April 2026 oleh tim peneliti dari Xint Code, dan langsung mendapat skor CVSS 7.8 (HIGH) — yang artinya ini serius banget.

Yang bikin tambah mengkhawatirkan? Bug ini ada di hampir semua sistem Linux yang dibangun sejak 2017. Jadi ini bukan masalah satu distro saja — ini masalah ekosistem Linux secara keseluruhan.

Kenapa Ini Bisa Terjadi?

Secara teknis, bug ini ada di modul kernel bernama algif_aead — bagian dari sistem kriptografi Linux yang berfungsi untuk enkripsi data. Ada sebuah "optimasi" yang ditambahkan ke kernel pada tahun 2017, tapi ternyata optimasi ini punya cacat logika yang memungkinkan penulisan 4 byte secara tak terkontrol ke dalam page cache — area memori yang digunakan kernel untuk menyimpan data file sementara.

Dengan mengeksploitasi celah ini melalui kombinasi AF_ALG socket, splice(), dan modul authencesn, penyerang bisa memanipulasi file sistem dan pada akhirnya mendapatkan akses root.

Kedengarannya rumit, tapi kenyataannya? Exploitnya bisa dijalankan dengan skrip Python biasa, tanpa perlu kompilasi, tanpa perlu offset khusus per distro, dan tanpa perlu timing yang tepat. Straight-line attack — jalankan dan langsung berhasil.

Siapa Saja yang Terdampak?

Hampir semua pengguna Linux. Ini daftar lengkapnya:

Distro Linux Desktop & Server:

- Ubuntu 20.04, 22.04, 24.04

- Debian 11 dan 12

- RHEL / CentOS / AlmaLinux / Rocky Linux 8, 9, 10

- Fedora, openSUSE, Arch Linux

Cloud & Kontainer:

- AWS EC2 (Linux instances)

- Google Cloud VM dan Azure Linux VM

- Docker container (berbagi kernel dengan host)

- Kubernetes nodes — ini yang paling kritis

Lainnya:

- WSL2 (Windows Subsystem for Linux 2)

- Raspberry Pi OS

- Dan masih banyak lagi

Yang TIDAK terdampak:

- WSL1 (menggunakan translation layer, bukan kernel sungguhan)

- Ubuntu 26.04 ke atas (sudah include patch)

- Windows dan macOS murni

Pengalaman Langsung: Mencoba di WSL2

Sebagai bagian dari riset ini, saya mencoba mendeteksi kerentanan di sistem WSL2 pribadi dengan kernel versi 6.6.87.2-microsoft-standard-WSL2.

Langkah pertama yang saya lakukan adalah mengecek apakah modul rentan aktif:

lsmod | grep algif_aead && echo "Rentan!" || echo "Aman"Hasilnya?

algif_aead 12288 0 - Live 0x0000000000000000

af_alg 28672 1 algif_aead, Live 0x0000000000000000

Rentan!Konfirmasi lebih lanjut dengan Python:

import socket

try:

s = socket.socket(socket.AF_ALG, socket.SOCK_SEQPACKET)

print("AF_ALG masih bisa diakses - rentan")

except Exception as e:

print("AF_ALG tidak bisa diakses - aman")Output: AF_ALG masih bisa diakses - rentan

Sistem saya terdampak. Dan mungkin sistem kamu juga.

Cara Cek Apakah Sistem Kamu Rentan

Tidak perlu menjalankan exploit untuk tahu apakah kamu rentan. Cukup jalankan ini:

echo "=== Kernel Version ===" && uname -r

echo ""

echo "=== Status algif_aead ==="

lsmod | grep algif_aead && echo "RENTAN" || echo "Modul tidak aktif"

echo ""

echo "=== Cek AF_ALG Socket ==="

python3 -c "

import socket

try:

s = socket.socket(socket.AF_ALG, socket.SOCK_SEQPACKET)

print('AF_ALG bisa diakses - rentan')

except:

print('AF_ALG tidak bisa diakses - aman')

"Cara Melindungi Sistem Kamu

Solusi Permanen: Update Kernel

Ini cara paling tepat dan paling dianjurkan.

Ubuntu/Debian:

sudo apt update && sudo apt upgrade -y

sudo rebootRHEL/AlmaLinux/Rocky Linux:

sudo dnf upgrade kernel -y

sudo rebootWSL2 (dari PowerShell Windows):

wsl --update --web-download

wsl --shutdownMitigasi Sementara: Nonaktifkan Modul Rentan

Jika update kernel belum tersedia, nonaktifkan modul algif_aead:

# Unload modul

sudo rmmod algif_aead 2>/dev/null

sudo rmmod af_alg 2>/dev/null

# Cegah modul load ulang saat boot

echo "install algif_aead /bin/false" | sudo tee /etc/modprobe.d/disable-algif.conf

echo "install af_alg /bin/false" | sudo tee -a /etc/modprobe.d/disable-algif.confTenang, mitigasi ini tidak memengaruhi dm-crypt/LUKS, SSH, OpenSSL, GnuTLS, maupun IPsec. Kamu masih bisa bekerja normal.

Untuk WSL2: Tambahkan Boot Parameter

sudo tee /etc/wsl.conf > /dev/null <<EOF

[boot]

kernelCommandLine = initcall_blacklist=algif_aead_init

EOFKemudian restart WSL dari PowerShell.

Pelajaran yang Bisa Diambil

Copy Fail mengajarkan kita beberapa hal penting:

1. Optimasi tanpa audit keamanan bisa jadi bumerang Bug ini muncul dari sebuah optimasi yang ditambahkan tahun 2017. Sembilan tahun tidak ada yang sadar ada celah di sana. Ini pengingat bahwa setiap perubahan kode, sekecil apapun, perlu diaudit secara keamanan.

2. Privilege escalation tidak harus rumit Banyak yang beranggapan bahwa serangan berbahaya pasti kompleks. Copy Fail membuktikan sebaliknya — 732 byte Python, tanpa library eksternal, cukup untuk mendapatkan root.

3. Patch management itu krusial Tidak ada alasan untuk menunda update kernel. CISA sudah mewajibkan instansi pemerintah AS menambal sistem mereka sebelum 15 Mei 2026. Kalau pemerintah saja bergerak cepat, kita sebagai developer dan sysadmin juga harus.

4. Defense in depth Satu lapisan keamanan tidak cukup. Kombinasikan update kernel, monitoring akses, pembatasan user, dan pemantauan log secara rutin.

Kesimpulan

Copy Fail adalah pengingat keras bahwa tidak ada sistem yang benar-benar aman selamanya. Bug ini sudah sembunyi selama hampir satu dekade di salah satu subsistem paling fundamental Linux — dan ketika akhirnya ditemukan, dampaknya luar biasa luas.

Kabar baiknya, patchnya sudah tersedia untuk sebagian besar distro. Kamu hanya perlu satu hal: segera update.

Jangan tunggu sampai sistem kamu yang jadi korban baru ambil tindakan.

Artikel ini ditulis berdasarkan pengalaman langsung mendeteksi dan memitigasi CVE-2026–31431 di lingkungan WSL2. Semua langkah yang disebutkan adalah untuk tujuan edukasi dan keamanan defensif.

Referensi:

- copy.fail — Situs resmi peneliti Xint Code

- Microsoft Security Blog — CVE-2026–31431

- Ubuntu Security Notice

- CERT-EU Advisory 2026–005

- NVD — CVE-2026–31431

Suka artikel ini? Tinggalkan clap dan follow untuk konten keamanan siber lainnya! 🔒