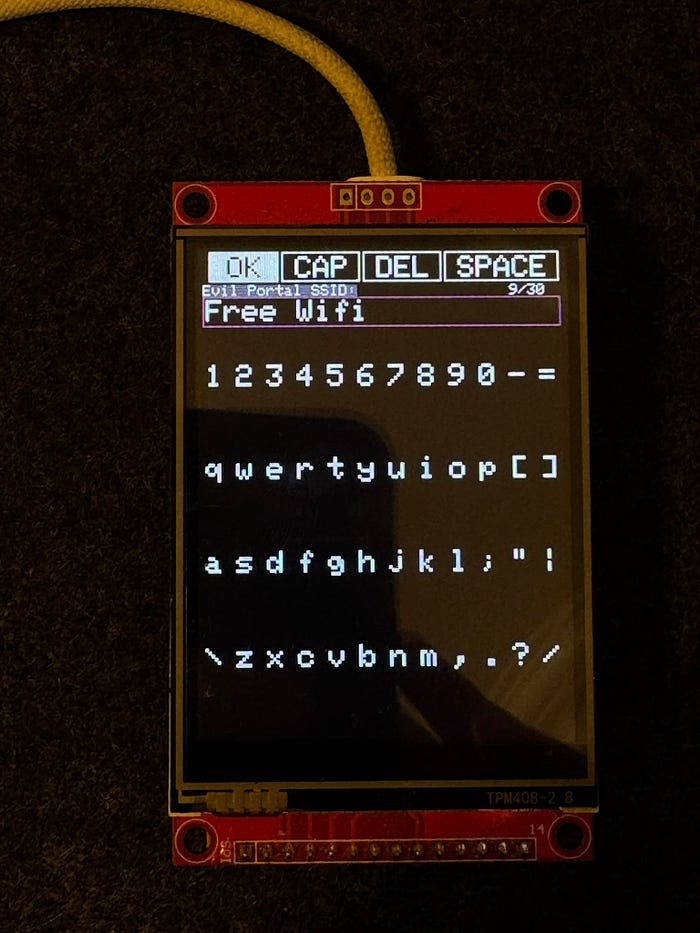

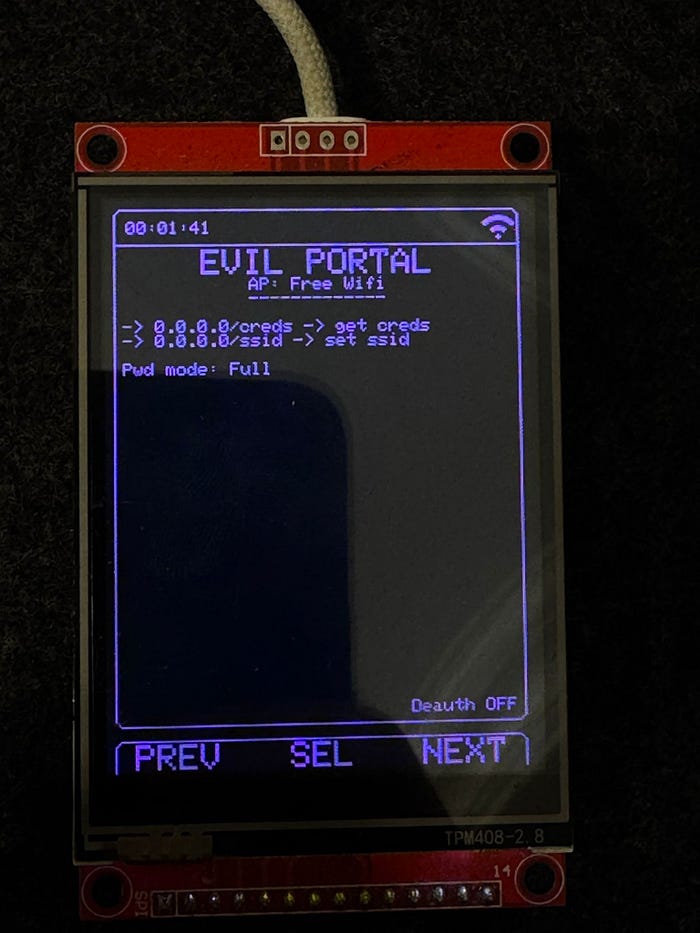

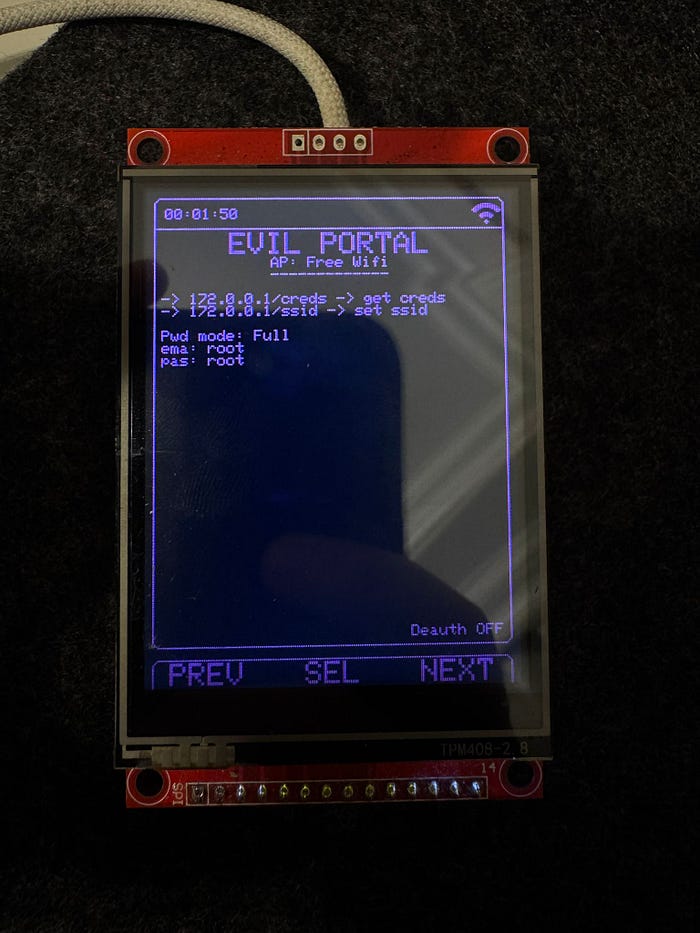

Geçen hafta evde küçük bir deney yaptım. Elimde Bruce firmware yüklü, ekranlı bir ESP32 board var. Bu cihazla "Free Wifi" adında açık bir WiFi ağı kurdum, Google'ın login sayfasını kopyaladım ve kendi laptopumda test ettim. Girdiğim kullanıcı adı ve şifre, birkaç saniye içinde cihazın ekranında çıktı.

Cihaz nedir

Bruce, ESP32 tabanlı boardlar için geliştirilmiş açık kaynak bir firmware. WiFi, Bluetooth ve RFID gibi konularda hem offensive hem defensive araçlar sunuyor. Ben bunu ekranlı bir board üzerine kurdum donanım olarak ESP32, küçük bir TFT ekran, birkaç buton. Web flasher ile firmware yükleniyor, cihaz açılıyor, menüden geçiliyor.

Toplam kurulum süresi 10–15 dakika. Fiyatı? Birkaç yüz lira.

Evil Portal nasıl çalışıyor

Otellerde ya da kafelerde açık WiFi'a bağlandığında bazen karşına çıkan login ekranı var "internete erişmek için giriş yapın" gibi. Evil Portal tam olarak bunu taklit ediyor, ama amacı başka.

Saldırı şöyle işliyor:

- Cihaz istediğin SSID ile açık bir ağ yayınlıyor

- Bağlanan cihaz otomatik olarak bir login sayfasına yönlendiriliyor

- Kullanıcı bilgilerini girince Bruce'un ekranında görünüyor

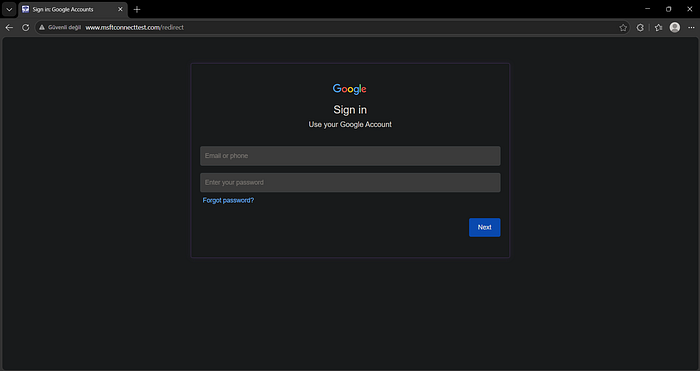

Burada ilginç bir teknik detay var. Windows ve macOS bir ağa bağlandığında internet bağlantısı olup olmadığını test eder. Test başarısız olursa "captive portal var" diye yorumlar ve bir sayfayı otomatik açar. Saldırgan DNS hijacking ile tüm trafiği sahte login sayfasına yönlendiriyorişletim sistemi bu sayfayı kendi açıyor, kullanıcı bir şeye tıklamak zorunda bile kalmıyor.

Adres çubuğunda

www.msftconnecttest.com/redirectyazıyordu. Bu Windows'un kendi kullandığı bir adres — yani browser URL'ine bakan biri bile "bu Microsoft'un bir sayfası" diye düşünebilir.

Demodan ne gördüm

Windows WiFi listesinde "Free Wifi" açık ağ olarak göründü. Windows bağlanmadan önce uyarı verdi: "Bu ağ üzerinden gönderdiğiniz bilgileri başkaları görebilir."

İnsanların bu uyarıyı görmezden geldiğini anlatmak için istatistik aramaya gerek yok.

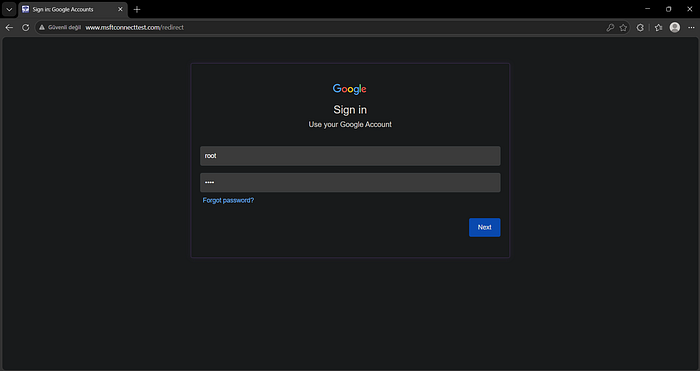

Bağlandıktan sonra tarayıcı Google login sayfasını açtı. Görsel olarak gayet inandırıcı logo, renkler, form alanları hepsi yerli yerinde. URL'e dikkat etmezsen fark etmek zor.

Test olarak root / root girdim.

Bruce'un ekranında anında göründü: ema: root, pas: root.

Neden bu kadar kolay

İki şey bir arada çalışıyor.

Birincisi captive portal mekanizması işletim sistemine gömülü ve beklenen bir davranış. Kafede bağlandığında otomatik login sayfası açılması normal, kullanıcı buna şartlanmış. Saldırgan bu beklentiyi kullanıyor.

İkincisi, bir web sayfasını kopyalamak gerçekten önemsiz derecede kolay. Google login sayfasının HTML'ini almak birkaç dakika. Kaynak kodu indir, ESP32'ye yükle, bitti. Google'la sınırlı değil bubanka, kurumsal VPN portalı, sosyal medya. Herhangi bir arayüz kopyalanabilir. Özel bir yazılım bilgisi gerektirmiyor.

Bunu durdurmak mümkün mü

HTTPS kısmi koruma sağlıyor. Gerçek Google login sayfasında adres çubuğunda kilit var, URL accounts.google.com. Kopyada bunlar yok dikkatli biri fark eder. Ama çoğu insan URL'e bakmıyor, baktığında da ne arayacağını tam bilmiyor.

VPN daha güçlü bir çözüm. Tünel şifreli olduğu için DNS hijacking işe yaramıyor.

Ama en basit savunma şu: tanımadığın ağlara bağlanmamak. Teoride herkes bunu biliyor. Pratikte "Free Wifi" gören biri düşünmeden bağlanıyor çünkü bağlanmak otomatik, düşünmek ekstra efor.

Bu testi kendi cihazlarımla, kendi lab ortamımda yaptım. Bu araçları izinsiz kullanmak Türkiye'de TCK kapsamında suç. Amacım saldırının ne kadar erişilebilir olduğunu görmek ve bunu belgelemekti.