Episode 2: Visibility & Alerting — Menangkap Serangan Brute Force

Pendahuluan

Setelah sensor (Agent) terpasang, data mulai mengalir deras ke SIEM. Namun, data tanpa analisis hanyalah tumpukan log. Di episode ini, saya akan menunjukkan bagaimana cara membangun Dashboard dan Alerting untuk mendeteksi ancaman nyata, salah satunya adalah serangan Brute Force yang menargetkan lab saya.

1. Analisis Serangan SSH Brute Force

Seperti yang sempat saya singgung di episode sebelumnya, mesin Ubuntu saya langsung dihujani percobaan login ilegal.

Query Deteksi: Di Kibana Discover, saya menggunakan query berikut untuk memfilter aktivitas gagal:

system.auth.ssh.event: "Failed" and agent.name: "MYDFIR-Linux-Maverick"Hasil: Ratusan percobaan login menggunakan user root dari berbagai IP asing terekam jelas.

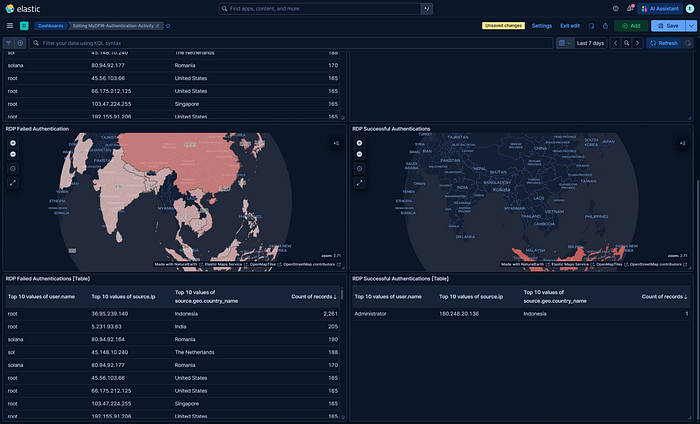

2. Visualisasi Map & Dashboarding

Saya mencoba memetakan dari mana para penyerang ini berasal menggunakan fitur Maps di Elastic.

3. Bahaya RDP yang Terbuka (Windows)

Selain SSH, RDP (Remote Desktop Protocol) adalah sasaran empuk. Penyerang sering menggunakan tools seperti Shodan.io atau Censys untuk mencari port 3389 yang terbuka.

Langkah Mitigasi yang saya pelajari:

- Menggunakan MFA (Multi-Factor Authentication).

- Membatasi akses RDP hanya untuk IP tertentu (Whitelisting).

- Menggunakan password minimal 15 karakter.

- Menonaktifkan akun

Administratordefault dan menggantinya dengan nama unik.

4. Simulasi Serangan: Credential Stuffing dengan Crowbar

Untuk menguji apakah SIEM saya benar-benar sensitif, saya melakukan simulasi serangan dari mesin Kali Linux menggunakan tool Crowbar.

Scenario: Saya menambahkan password Winter2024! ke dalam wordlist kustom dan mencoba melakukan brute force RDP ke VM Windows.

crowbar -b rdp -u Administrator -C mydfir-wordlist.txt -s <IP_Windows>/32Hasil: Crowbar berhasil menemukan password, dan saya bisa login via xfreerdp. Di sisi SIEM, aktivitas login yang berkali-kali dalam waktu singkat ini memicu lonjakan log yang sangat mencolok di dashboard saya.

Membangun dashboard memberikan kita Situational Awareness. Kita jadi tahu siapa yang mencoba mendobrak pintu digital kita. Namun, penyerang yang lebih canggih tidak hanya melakukan brute force; mereka menggunakan C2 (Command and Control).

Tulisan ini adalah catatan perjalanan belajar saya. Karena saya masih dalam tahap mendalami dunia Cybersecurity dan Blue Teaming, tentu masih banyak ruang untuk berkembang.

Saya sangat terbuka terhadap saran, masukan, maupun koreksi jika ada langkah atau pemahaman saya yang kurang tepat. Mari berdiskusi di kolom komentar agar kita bisa belajar bersama!