En este post voy a ser lo más sincero posible, contaré cómo estudié para la BSCP, qué prioricé y qué estrategias de estudio realmente hicieron la diferencia.

¿En qué consiste la BSCP?

La Burp Suite Certified Practitioner (BSCP) es una certificación práctica enfocada en explotación manual de vulnerabilidades web, donde se evalúa no solo el conocimiento técnico, sino también la capacidad de análisis, metodología y toma de decisiones bajo presión. El examen tiene una duración total de 4 horas y se divide en varias etapas (6 stages), donde en cada una debes identificar y explotar una vulnerabilidad específica dentro de una aplicación web. En promedio, se dispone de unos 40 minutos por vulnerabilidad, por lo que una buena gestión del tiempo y una metodología clara son factores importantes para aprobar.

4 horas: el factor que más intimida

Esto es lo primero que hace dudar a muchos sobre si enfrentarse o no a esta certificación. Cuatro horas suenan a muy poco tiempo, y lo son, si no estás bien preparado. El tiempo es un enemigo únicamente cuando llegas al examen sin una metodología sólida.

En mi caso, gracias a la forma en la que me preparé, me sentí bastante confiado cuando llegó el momento del examen. La metodología que seguí es muy simple y la llamo el "Método Diamante".

Así como los diamantes se forman bajo presiones extremas, para este examen es necesario aprender a trabajar bajo presión. De otra forma, es muy difícil mantenerse tranquilo durante esas cuatro horas. Por eso, una vez que hayas completado los laboratorios reglamentarios y necesarios para presentarte al examen, los siguientes pasos son clave:

1. Laboratorios misteriosos, pero con presión real

Empieza a resolver laboratorios misteriosos. Sí, lo mismo que recomiendan blogs y videos de YouTube, pero con un enfoque diferente.

No se trata solo de resolverlos, sino de simular las condiciones reales del examen. Abre un cronómetro y fíjate una meta de tiempo estricta. En mi caso, intentaba resolver labs misteriosos sin ningún tipo de ayuda externa (solo mis apuntes) en un rango de 10 a 20 minutos como máximo.

Si has estado leyendo sobre esta certificación, sabrás que en el examen real tienes aproximadamente 40 minutos por vulnerabilidad (stage). Si eres capaz de someterte voluntariamente a una presión mayor durante tu preparación, resolviendo laboratorios en mucho menos tiempo, el día del examen podrás trabajar con más calma, pensar con la cabeza fría y, sobre todo, sin el miedo constante a equivocarte.

2. La diferencia real está en el enfoque

Una vez que hayas dominado el factor tiempo resolviendo al menos 40 laboratorios misteriosos, el siguiente paso es igual de importante y muchas veces se pasa por alto.

Si resolviste una buena cantidad de mystery labs, seguramente notaste algo: el nivel de entropía en la asignación de vulnerabilidades no es tan aleatorio como parece. Con bastante frecuencia se repiten las mismas categorías de fallos, e incluso los mismos vectores de explotación. No sé si es o no un problema de la plataforma pero hace que no puedas pulir al máximo algunas vulnerabilidades que también pueden aparecer en el examen.

Por esa razón, recomiendo cambiar el enfoque y empezar a trabajar de forma especifica. Identifica claramente cuáles son tus puntos débiles y selecciona laboratorios misteriosos enfocados exclusivamente en esos tipos de vulnerabilidades. El objetivo no es "seguir resolviendo labs", sino pulir tu capacidad de detección y explotación en aquellas áreas que sabes que te cuestan más que el promedio.

En mi caso eso fue clave. Me enfoqué de forma casi exclusiva en HTTP Request Smuggling.

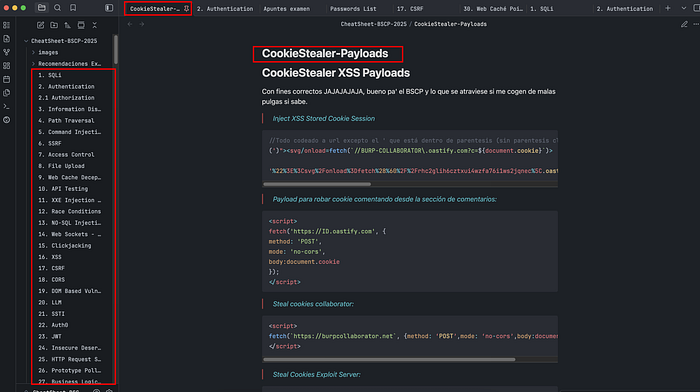

3. Construcción de payloads: Cheatsheet

Una vez que dominas tiempo, metodología y has fortalecido tus debilidades específicas, el siguiente nivel de preparación es tener una buena lista de payloads listos para usar. Durante el examen lo que más requiere prioridad es no perder tiempo escribiendo desde cero un payload básico o intentar recordar estructuras de explotación bajo presión. La solución es simple: tenlo preparado, organizado y accesible.

No hablo solo de copiar y pegar listas largas de payloads sin contexto, eso no ayuda. Me refiero a tener cheatsheet con enfoque, donde cada payload esté asociado a una técnica concreta y a una breve explicación de cuándo y por qué usarlo. Esto acelera tu razonamiento y evita errores tontos bajo estrés.

El repositorio de BotesJuan es un excelente recurso para crear payloads enfocados en el examen, aqui te lo dejo:

4. Consejo útil que PortSwigger no menciona

PortSwigger ofrece buenos consejos para el examen, pero hay un detalle importante que no mencionan y que puede arruinarte la experiencia.

La BSCP es un examen proctorizado: cámara, pantalla y micrófono activos durante toda la sesión. El problema aparece con el software de proctorización (snoop/Advisory o similar). No abras esta plataforma en el mismo navegador donde usas Burp Suite con el proxy activo.

Al capturar video, audio y pantalla, genera un volumen alto de tráfico que, aunque esté fuera del scope en tu configuración de Burp, sigue pasando por Burp en segundo plano. Esto puede provocar lentitud extrema, inestabilidad o crashes tanto en Burp como en tu PC.

- Solución: abre la plataforma de proctorización en un navegador distinto al del examen (Microsoft Edge o Google Chrome), es un detalle pequeño, pero bajo presión puede marcar una diferencia enorme.

5. Conclusiones: ¿vale la pena la BSCP?

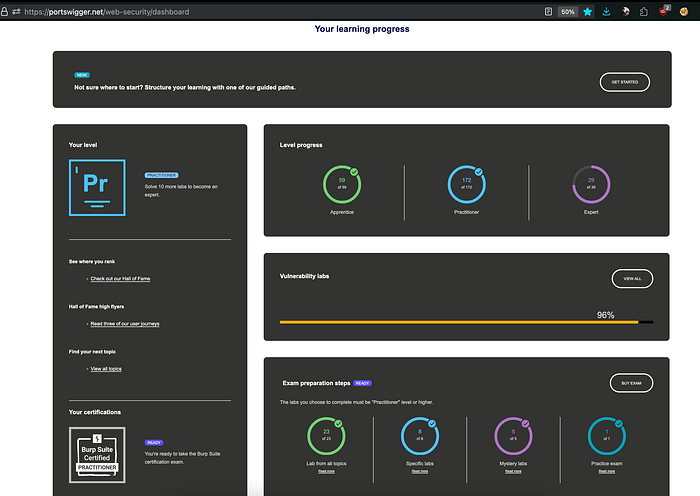

Hablando de forma rápida y concisa: si. Vale absolutamente la pena, si estás adentrandote en el mundo de la ciberseguridad y no tienes suficiente autonomía economica está certificación puede ser una gran oportunidad para demostrar tus capacidades, eso si no confundas el precio con el nivel de complejidad; Es barata en comparación con otras certs pero requiere un conocimiento intermedio/avanzado para lograr pasarla, por lo cual debes crear una métodologia de estudio acertada y correcta para poder exprimir al máximo el conocimiento de la plataforma; yo me lancé a intentar la BSCP luego de haber resuelto más de 270 Labs:

Eso es todo si llegaste hasta aqui, gracias por leerme, nos vemos en una proxima con más hacking ;-)