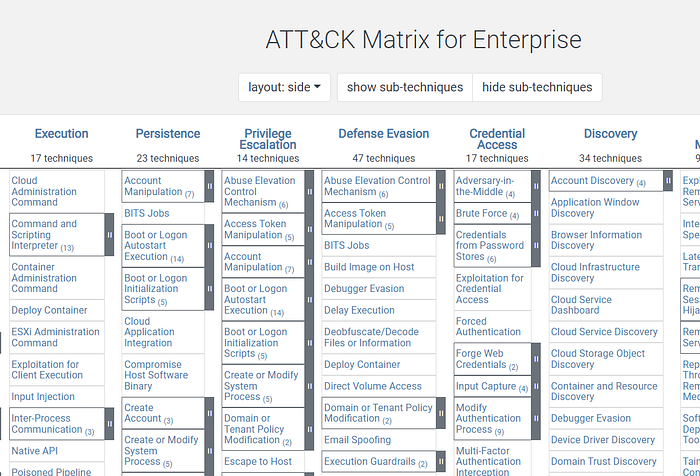

MITRE 於 2026 年 4 月底發佈的最新 v19 版本變更,這次的更新對於防守者來說非常重要,因為它重新定義了攻擊者如何對抗防禦系統

ATT&CK v19 淘汰了「防禦規避 (Defense Evasion, TA0005)」這個戰術

取而代之的是隱蔽 (Stealth, TA0005) — 保留原 ID,以及防禦損害 (Defense Impairment, TA0112) — 全新戰術,技術也從原本的 47 個被分為 30 個隱蔽與18個防禦損害

過去防禦規避 (Defense Evasion, TA0005) 過於混亂,混合了攻擊者「試圖隱藏」與「主動破壞」的行為,MITRE 這次基於攻擊者的意圖進行了重構,簡單來說 Stealth(隱蔽)是嘗試躲避監視器,而 Defense Impairment(防禦損害) 是直接砸掉監視器,本次更新的戰術內容如下:

隱蔽 (Stealth, TA0005)

- 攻擊意圖: 融入正常環境以避免被偵測

- 對防禦的影響: 防禦機制正常運作,但被欺騙,將惡意行為視為合法

- 行為: 隱藏偽裝、混淆,屬於「防禦機制仍存在,但分析師不容易看見攻擊行為」的情境

- MDR 視角: 重點在於處理低風險特徵、但是可疑的連續行為,例如系統自帶工具 (LOLBins) 的濫用

防禦損害 (Defense Impairment, TA0112)

- 攻擊意圖: 主動破壞、癱瘓或削弱防禦機制

- 對防禦的影響: 資安控制措施(如 EDR、防火牆)被直接停用或破壞,導致遙測數據斷線或產生盲區

- 行為: 關閉端點防護、修改防火牆規則、竄改日誌,這類行為的重點不是隱藏,而是讓防禦系統失效

- MDR 視角: 不是看得到看不到的問題,而是防禦機制被挑戰,當環境内高度仰賴資安設備的遙測資料時,藍隊人員必須警覺任何防護工具被干擾的跡象

實際攻擊手法-透過 The Folder Redirect 技術規避 Windows Defender

參考文章:

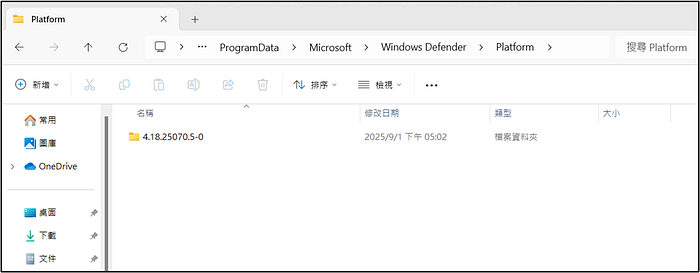

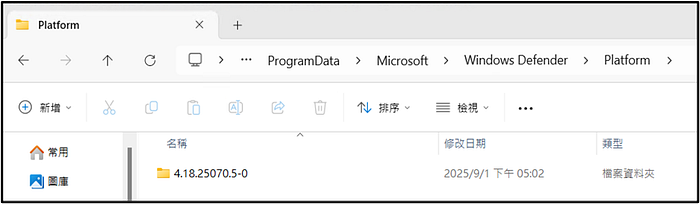

Windows Defender 的運作資料夾位於路徑 ProgramData\Microsoft\Windows Defender\Platform[版本號]

每當有新版本更新時,WinDefend 服務會建立一個以新下載版本命名的資料夾,並將其放置在 Platform 資料夾中。這個新資料夾將包含新版 WinDefend 的所有執行檔

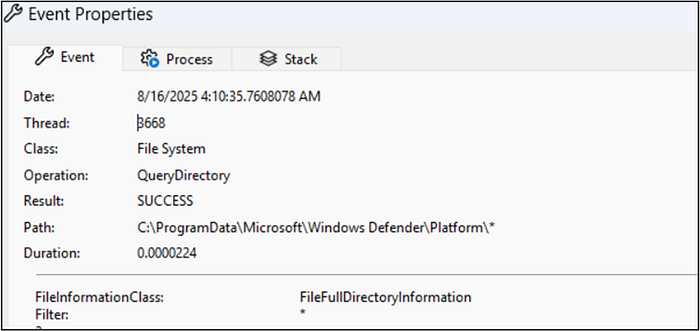

當 Windows Defender 從舊版本過渡到新版本系統會開執行下列行為

- 呼叫

QueryDirectory函式,列出 Platform 資料夾中所有現有的版本。 - 選擇版本號最高的資料夾,也就是最新的版本

- 使用位於所選資料夾中的執行檔,建立一個新的 Defender 服務處理程序,並退出舊的處理程序

- 更新 WinDefend 服務的設定,使其指向新的資料夾;從現在起,服務將在這個資料夾中執行,直到有新版本可用

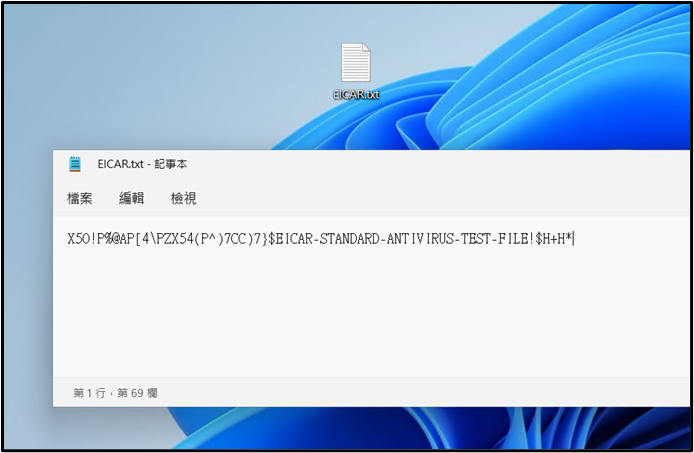

利用 EICAR 檔案測試 Defender 效果,當我將 EICAR 的特徵碼寫入 txt 後,馬上就被 Windows Defender 偵測到威脅

利用 Defender 的更新機制來劫持其執行資料夾

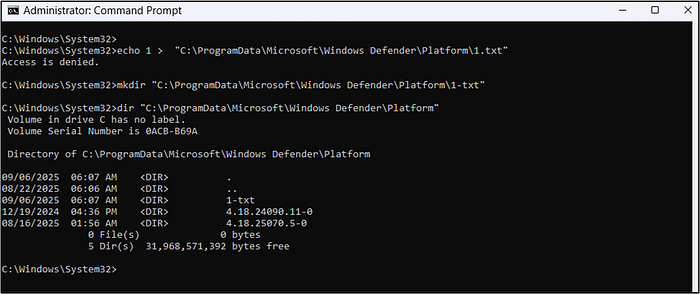

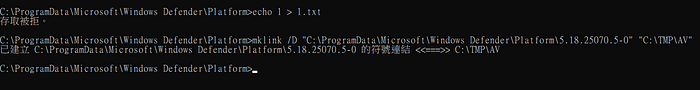

Windows Defender 會阻止對其運作資料夾的檔案寫入,Platform 資料夾也不例外。但是發現建立一個新資料夾(需管理權限),並不會阻擋

註明:「此攻擊前提是攻擊者已取得高權限,其目的為防止偵測,而非初始入侵」

整理當前的資訊我們知道

- Windows Defender 會讀取 Platform 資料夾中版本號最高的資料夾

- 在 Platform 資料夾下可以建立資料夾

利用該漏洞劫持 Windows Defender

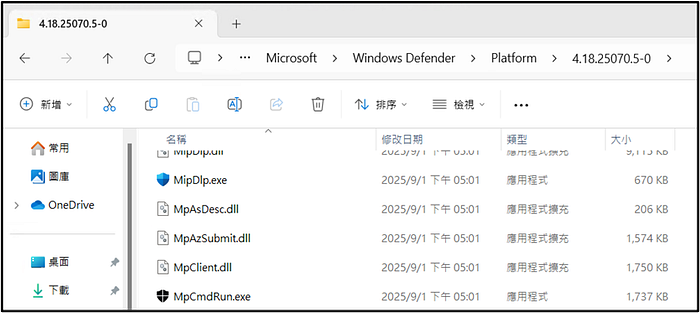

- 將 Defender 當前的執行資料夾複製到一個我們完全控制的路徑 (

C:\TMP\AV),這個新路徑將用於執行DLL 劫持、刪除重要的 Defender 檔案等 - 讓 Defender 在這個不受保護的資料夾中能繼續正常運作。

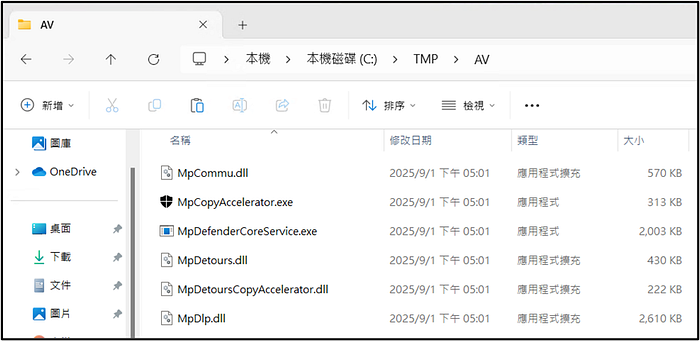

- 在 Platform 資料夾中建立一個指向新路徑 (

C:\TMP\AV) 的目錄符號連結 ,確保這個符號連結的名稱對應於 "Platform" 中現有資料夾的最高版本號。

複製當前 Defender 資料至 C:\TMP\AV

C:\TMP\AV

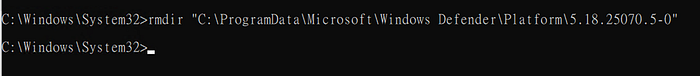

在 Platform 資料夾中建立一個指向新路徑 (C:\TMP\AV) 的目錄符號連結 (SYMLINK),確保這個符號連結的名稱對應於 "Platform" 中現有資料夾的最高版本號 (此範例為 5.18.25070.5–0)

重新啟動 Windows,讓 Defender 服務再次運行,重啟後 Defender 現在正以位於攻擊者完全控制、擁有讀寫權限的資料夾中的執行檔運行

重開機後查看 Windows Defender Process 的執行路徑,確認已經成功被我們劫持到 C:\TMP\AV,運作也沒有問題。

在劫持了資料夾並讓 Defender 從我想要的資料夾執行後,現在將嘗試停用 Defender,看看是否有效

不是破壞執行檔,而是透過刪除 Platform 中的新版號符號連結,下一次運行時,Windows Defender 會找不到執行資料夾,從而導致執行失敗

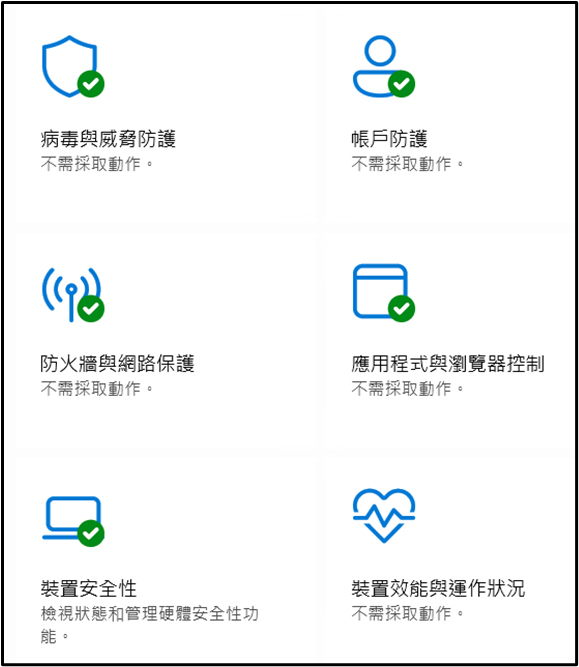

重啟電腦後發現 Windows Defender 功能已經消失,(因為防止 rollback 降版技術,把連結拿掉後 Windows Defender 也不會用舊的版本)

依然使用 EICAR 檔案測試,這次不管是建立 txt 或是將檔案移動至別的目錄,都沒有觸發 Windows Defender,由此可已確認 Windows Defender 已經成功關閉

MITRE ATT&CK 改版的差異

在 MITRE ATT&CK v18 時,該攻擊對應到的是

戰術 (Tactic):TA0005 防禦規避

- 技術 (Technique):T1562 — Impair Defenses

- 技術 (Technique):T1562.001 — Impair Defenses: Disable or Modify Tools

在 MITRE ATT&CK v19 時,因為「防禦規避 (Defense Evasion)」戰術已被拆分,且 T1562 經歷了重構,該攻擊對應的框架位置將全面轉移至新的防禦損害 (Defense Impairment) 戰術下

在 MITRE ATT&CK v19 時,該攻擊對應到的是:

戰術 (Tactic):TA0112 — Defense Impairment (防禦損害)

攻擊者不再只是為了隱藏特徵,而是主動且實質地破壞了 Windows Defender 的運作基礎設施,導致其服務無法正常載入

- 技術 (Technique):T1685 — Disable or Modify Tools (停用或修改工具)

- 技術重構: 這是舊版 T1562 與 T1562.001 整併後的新父技術,該手法透過建立虛假的最高版本號符號連結 (Symlink) 並將其刪除,對應修改資安工具配置並最終導致工具無法運作的技術定義

本次測試分享就到這邊,謝謝大家

參考文章: