Dalam praktik digital forensics dan incident response, kemampuan menganalisis file PCAP menjadi keterampilan penting untuk mengidentifikasi pola serangan, asal penyerang, hingga data yang berhasil dieksfiltrasi.

Pada lab ini, saya diberikan sebuah file PCAP yang berisi traffic HTTP dari sebuah web server yang diduga telah disusupi melalui website cyberdefenders. Tugas saya adalah:

- Mengidentifikasi asal geografis serangan

- Menentukan User-Agent attacker

- Menemukan web shell yang berhasil diupload

- Menentukan direktori penyimpanan file berbahaya

- Mengidentifikasi port komunikasi ilegal

- Mengetahui file apa yang dieksfiltrasi

Seluruh analisis dilakukan menggunakan Wireshark di Ubuntu Desktop VM.

- Identifying the geographical origin of the attack facilitates the implementation of geo-blocking measures and the analysis of threat intelligence. From which city did the attack originate?

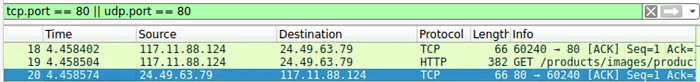

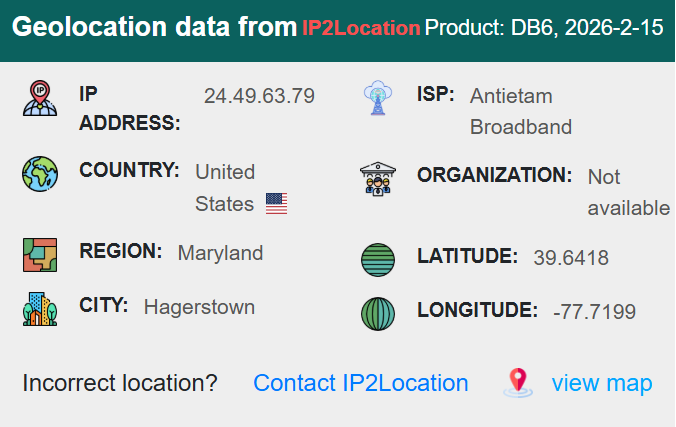

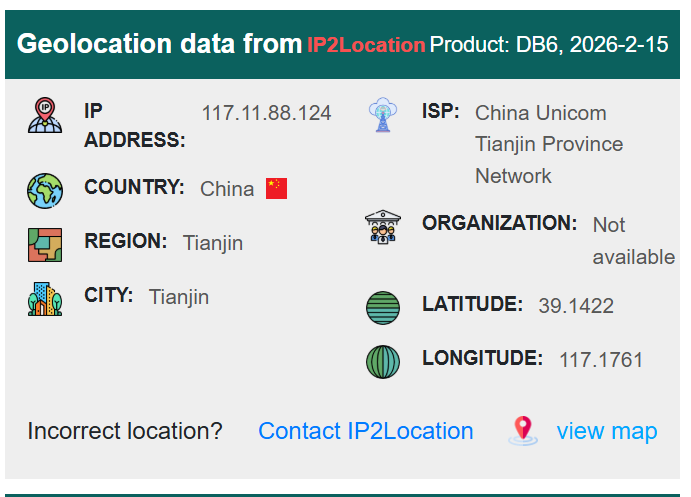

Untuk mengidentifikasi asal geografis serangan, saya menggunakan filter tcp.port == 80 || udp.port == 80 untuk memfokuskan analisis pada lalu lintas port 80. Dari hasil filtering ditemukan dua IP mencurigakan, yaitu 24.49.63.79 dan 117.11.88.124. Setelah dianalisis lebih lanjut, IP 117.11.88.124 teridentifikasi sebagai sumber utama serangan, dan berdasarkan pengecekan geolokasi IP, alamat tersebut berasal dari Tianjin, China.

2. Knowing the attacker's User-Agent assists in creating robust filtering rules. What's the attacker's Full User-Agent?

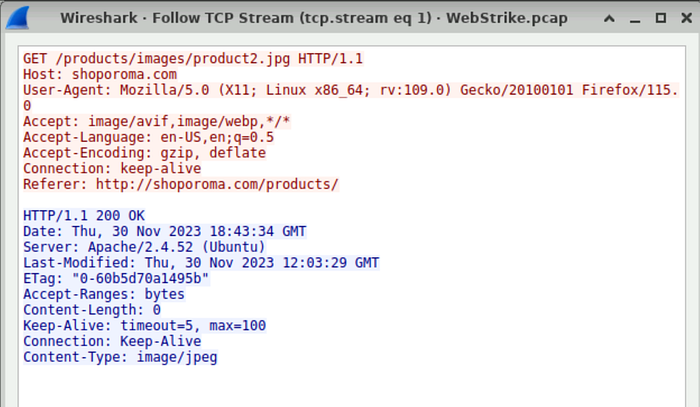

Untuk mengetahui User-Agent yang digunakan attacker, saya menerapkan filter http.request.method == GET, kemudian memilih salah satu paket dan menggunakan fitur "Follow → TCP Stream". Pada hasil stream ditemukan baris User-Agent yang menunjukkan bahwa penyerang menggunakan string: Mozilla/5.0 (X11; Linux x86_64; rv:109.0) Gecko/20100101 Firefox/115.0.

3. We need to determine if any vulnerabilities were exploited. What is the name of the malicious web shell that was successfully uploaded?

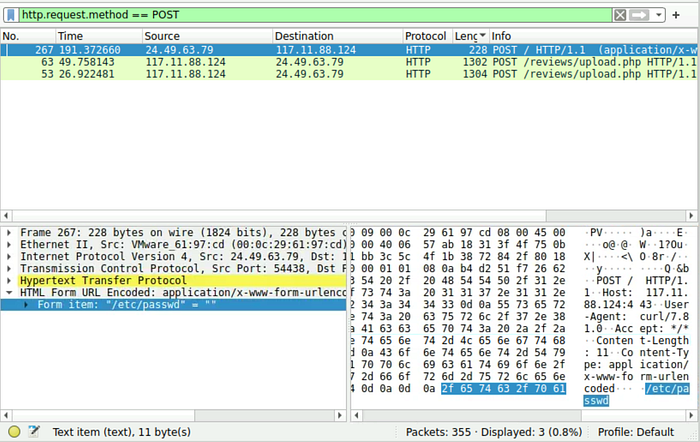

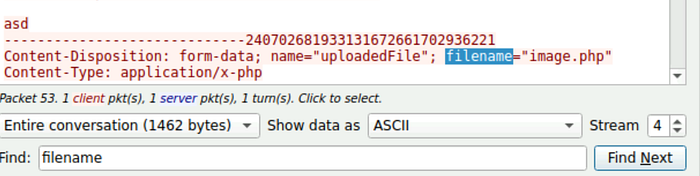

Untuk menentukan apakah terdapat file berbahaya yang diunggah, saya menggunakan filter http.request.method == "POST" dan memperhatikan kolom Length untuk menemukan paket upload dengan ukuran signifikan. Setelah melakukan "Follow → HTTP Stream" dan mencari bagian filename, awalnya ditemukan file image.php

Namun bukan itu file yang dimaksud. Setelah menganalisis paket POST lainnya, ditemukan file bernama image.jpg.php, yang merupakan web shell berbahaya dengan teknik penyamaran ekstensi ganda.

4. Identifying the directory where uploaded files are stored is crucial for locating the vulnerable page and removing any malicious files. Which directory is used by the website to store the uploaded files?

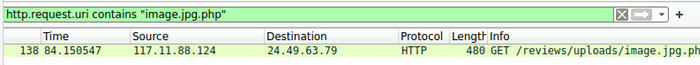

Untuk mengetahui lokasi penyimpanan file, saya menggunakan filter http.request.uri contains "image.jpg.php" guna melihat path akses file tersebut. Dari hasil analisis ditemukan bahwa file disimpan di direktori /reviews/uploads/, yang menjadi lokasi penyimpanan file upload pada website tersebut.

5. Which port, opened on the attacker's machine, was targeted by the malicious web shell for establishing unauthorized outbound communication?

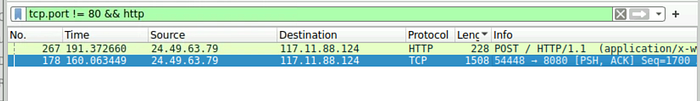

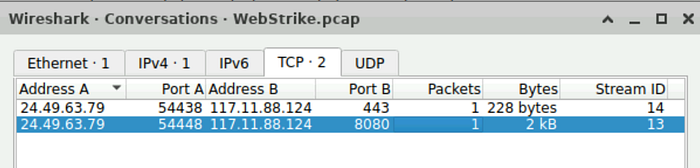

Untuk mengidentifikasi port yang digunakan dalam komunikasi lanjutan, saya menggunakan filter tcp.port != 80 && http

Kemudian membuka menu Statistics → Conversations → TCP. Dari hasil analisis percakapan TCP ditemukan bahwa komunikasi mencurigakan terjadi melalui port 8080, yang menunjukkan bahwa port tersebut dibuka pada mesin attacker untuk menerima koneksi dari web shell.

6. Recognizing the significance of compromised data helps prioritize incident response actions. Which file was the attacker attempting to exfiltrate?

Dalam tahap analisis lanjutan, saya kembali menggunakan filter http.request.method == POST untuk menelusuri aktivitas yang berpotensi menunjukkan adanya upaya pengiriman data keluar dari server. Dari hasil pemeriksaan terhadap HTTP Stream pada request POST yang mencurigakan, ditemukan bahwa attacker mencoba mengakses dan mengirimkan file bernama passwd. File ini merujuk pada file sistem Linux /etc/passwd yang berisi informasi akun pengguna pada server.