"En tehlikeli saldırı, sisteminizin içinden gelir."

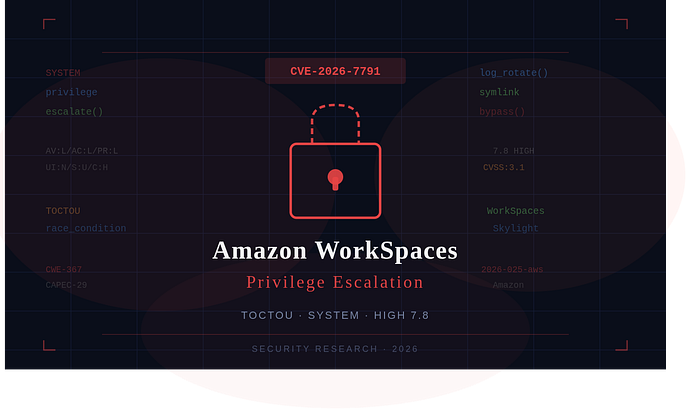

Yayın tarihi: 5 Mayıs 2026 Kategori: Güvenlik Açığı Analizi / Privilege Escalation / Windows Okuma süresi: ~8 dakika

TL;DR — Kısaca Ne Oldu?

Amazon'un kurumsal uzak masaüstü çözümü WorkSpaces'in Windows istemcisinde kritik bir güvenlik açığı keşfedildi. Normal bir şirket çalışanı — yani admin olmayan, sıradan bir kullanıcı — bu açığı kullanarak tüm sistemin en yüksek yetkisine, yani SYSTEM hesabına erişebiliyor. Tek gereken: oturum açmış olmak.

Bu açığı anlamak, kurumsal güvenliğin ne kadar ince bir denge üzerine kurulu olduğunu görmek demek.

Teknik Kimlik Kartı

Sahne: Amazon WorkSpaces Nedir?

Evden ya da farklı lokasyonlardan çalışmayı mümkün kılan Amazon WorkSpaces, kurumsal şirketlerin sıklıkla tercih ettiği bir DaaS (Desktop as a Service) platformudur. Çalışanlar, bulut tabanlı bu sanal masaüstlerine Internet bağlantısıyla erişir; şirket verileri, uygulamaları ve iş ortamları tamamen AWS altyapısında barındırılır.

Dolayısıyla bu sistemdeki bir ayrıcalık yükseltme zafiyeti, sadece tek bir makineyi değil, kurumsal veriye açılan kapıyı etkiliyor.

Zafiyetin Anatomisi

Asıl Sorun: Skylight Workspace Config Service

WorkSpaces'in Windows istemcisi, arka planda Skylight Workspace Config Service adında bir Windows hizmeti (servis) çalıştırır. Bu servis, çeşitli yapılandırma görevlerinin yanı sıra log rotation — yani log dosyalarının belirli periyotlarda döndürülmesi ve yönetilmesi — görevini de üstlenir.

Log rotation kulağa masum bir işlem gibi gelir. Ama tam da bu masumiyetin arkasında tehlike gizlidir.

Teknik Mekanizma: TOCTOU (Time-of-Check Time-of-Use)

Bu zafiyetin kalbi, klasik bir yarış koşulu (race condition) hatasıdır. Daha açık ifade etmek gerekirse: TOCTOU — "Kontrol Zamanı ile Kullanım Zamanı Arasındaki Fark" problemidir.

Nasıl çalışır?

1. Servis bir dosyanın güvenli olup olmadığını KONTROL eder

↓

[Bu arada — çok kısa bir pencere açılır]

↓

2. Servis dosyayı KULLANIR / işleme koyarİşte bu iki adım arasındaki milisaniyelik boşlukta saldırgan müdahale edebilir. Kontrol edilen dosyayı, kötü amaçlı bir dosyayla değiştirebilir. Servis, güvenlik kontrolü sırasında temiz gördüğü dosyayı, aslında artık saldırganın yerleştirdiği dosya olarak işleme koyar.

Neden Bu Kadar Tehlikeli?

Servis, SYSTEM yetkileriyle çalışır. Yani saldırganın yerleştirdiği dosya, Windows'un en yüksek ayrıcalık seviyesiyle işlenir. Sonuç: normal bir kullanıcı, anında SYSTEM düzeyinde kontrol elde eder.

Saldırı Aşamaları — Adım Adım

⚠️ Not: Aşağıdaki bilgiler tamamen eğitim ve farkındalık amacıyla sunulmaktadır. Bu teknikler savunma stratejileri geliştirmek ve güvenlik açıklarını anlamak için kritik öneme sahiptir.

Aşama 1: Keşif (Reconnaissance)

Hedef: Sistemin etkilenen WorkSpaces sürümünü çalıştırıp çalıştırmadığını doğrulaSaldırgan, hedef sistemde oturum açmış normal bir kullanıcıdır. İlk adımda WorkSpaces istemcisinin sürümünü kontrol eder:

# WorkSpaces istemci sürümünü kontrol et

Get-ItemProperty "HKLM:\SOFTWARE\Amazon\WorkSpaces\Client" | Select Version

# Skylight servisinin çalışıp çalışmadığını doğrula

Get-Service -Name "*Skylight*" | Select Name, Status, StartTypeServis çalışıyor ve sürüm 2.6.2034.0'ın altındaysa: yeşil ışık.

Aşama 2: Log Rotation Mekanizmasını Anlama (Analysis)

Hedef: Servisin log dosyalarını nereye, nasıl yazdığını ve döndürdüğünü haritalaSaldırgan, Skylight servisinin log dosyalarının konumunu ve döndürme davranışını analiz eder:

# Log dizinini bul

$logPath = "$env:ProgramData\Amazon\WorkSpaces\Logs"

Get-ChildItem $logPath

# Dosya izinlerini kontrol et — zayıf nokta var mı?

icacls "$logPath"Bu aşamada amaç, log rotation sırasında servisin hangi yolu kullandığını ve kontrol ile kullanım arasındaki zaman aralığını belirlemektir.

Aşama 3: Sembolik Link / Junction Hazırlama (Weaponization)

Hedef: TOCTOU penceresini kullanmak için bir tuzak kurSaldırgan, log dosyasının yerini sahte bir symlink ya da directory junction ile değiştiren bir araç hazırlar. Bu, Windows'ta düşük yetkili kullanıcıların da yapabildiği bir işlemdir:

[Log dosyası konumu] --> [Saldırganın hedeflediği sistem dizini]Örneğin: C:\ProgramData\Amazon\...\rotate.log yerine C:\Windows\System32\kritik.dll dosyasını işaret eden bir sembolik link.

Aşama 4: Zamanlama ve Tetikleme (Exploitation)

Hedef: TOCTOU penceresinde sembolik link'i yerleştirBu en kritik aşamadır. Saldırgan bir döngü çalıştırarak:

- Servisin log rotation başlatmasını bekler

- Kontrol ile kullanım arasındaki milisaniyelik pencerede sembolik link'i yerleştirir

- SYSTEM yetkisiyle çalışan servis, saldırganın dosyasını hedef konuma yazar

Bu işlem genellikle bir yarış döngüsüyle (race loop) otomatize edilir:

[Servis kontrol eder → ✅ Temiz]

↓ ← Saldırgan burada müdahale eder!

[Servis dosyayı kullanır → 💥 Kötü amaçlı dosya zaten yerleştirildi]Aşama 5: Yetki Yükseltme (Privilege Escalation)

Hedef: SYSTEM ayrıcalığına ulaşYerleştirilen dosya tetiklendiğinde, saldırgan artık SYSTEM düzeyinde komut çalıştırabilir durumda olur. Bu noktadan itibaren:

- Tüm sistem dosyalarına erişim

- Diğer kullanıcıların oturum bilgilerine ulaşma

- Kalıcılık sağlama (persistence)

- Ağ içinde yanal hareket (lateral movement)

- Kurumsal verileri sızdırma

Aşama 6: İzleri Silme (Covering Tracks)

Hedef: Erişimin fark edilmemesini sağlaSYSTEM yetkisi, log dosyalarını silme ya da değiştirme imkânı da tanır. Saldırgan, işlemlerin izlerini temizleyerek güvenlik ekibinin olay tespitini zorlaştırabilir.

Risk Değerlendirmesi

CVSS v3.1 Vektör Analizi

AV:L → Saldırı Vektörü: Yerel (fiziksel ya da uzak oturum gerekli)

AC:L → Saldırı Karmaşıklığı: Düşük (ek koşul gerekmez)

PR:L → Gereken Yetki: Düşük (normal kullanıcı yeterli)

UI:N → Kullanıcı Etkileşimi: Yok (kurban bir şey yapmak zorunda değil)

S:U → Kapsam: Değişmez

C:H → Gizlilik Etkisi: Yüksek

I:H → Bütünlük Etkisi: Yüksek

A:H → Erişilebilirlik Etkisi: YüksekSonuç: Düşük karmaşıklık + düşük yetki gereksinimi + yüksek etki = Kuruluşlar için ciddi risk.

Gerçek Dünya Etkisi: Kurumsal Boyut

Amazon WorkSpaces, dünya genelinde binlerce kurumun uzak çalışma altyapısını oluşturuyor. Bu zafiyetin bir kurumsal ortamda ne anlama geldiğini somutlaştıralım:

Senaryo: Bir finans şirketinin çalışanı, WorkSpaces üzerinden şirket sistemlerine bağlanıyor. Saldırgan bu çalışanın kimlik bilgilerine phishing ile ulaşmış. Normalde bu, düşük yetkili bir erişim anlamına gelir. Ama CVE-2026–7791 sayesinde bu çalışan hesabı, tam sistem kontrolüne dönüşür.

Sonuç: Veri ihlali, fidye yazılımı yayılımı, regülasyon cezaları.

Savunma Stratejileri

Acil Eylem (Hemen Yapılması Gerekenler)

1. Güncelle: WorkSpaces Windows istemcisini derhal 2.6.2034.0 veya üzeri sürüme güncelleyin. Bu, birincil ve en etkili çözümdür.

# Mevcut sürümü kontrol et

Get-ItemProperty "HKLM:\SOFTWARE\Amazon\WorkSpaces\Client"2. AWS Security Bulletin'i İncele: Resmi güvenlik duyurusu:

Orta Vadeli Savunma Önlemleri

Least Privilege (En Az Yetki) Prensibi: WorkSpaces servislerinin gereksiz dizinlere yazma yetkisi olup olmadığını denetleyin.

Dosya Sistemi İzleme: Kritik sistem dizinlerine beklenmedik yazma işlemlerini izlemek için EDR çözümlerinizi yapılandırın:

İzlenecek Olaylar:

• Sembolik link oluşturma işlemleri (düşük yetkili kullanıcıdan)

• SYSTEM servisleri tarafından tetiklenen beklenmedik dosya yazma

• Log dizinlerindeki anormal değişikliklerSIEM Kuralları:

rule: TOCTOU_WorkSpaces_Exploit

condition:

process.name == "SkylightWorkspaceConfigService.exe"

AND file.path matches "C:\\Windows\\System32\\*"

AND NOT file.path contains "Amazon"

severity: HIGHUygulama Günlüğü ve Denetim: Windows Event Log'da 4663 (Nesneye erişim girişimi) ve 4660 (Nesne silindi) olaylarını etkinleştirin.

Araştırmacı Perspektifi: TOCTOU'nun Evrimi

TOCTOU güvenlik açıkları, 1990'lardan beri bilinen ama hâlâ göz ardı edilen bir zafiyet sınıfıdır. Peki neden bu kadar uzun süredir devam ediyor?

Çünkü bu tür hatalar kod incelemesinde görünmez — mantık tek başına doğru görünür. Sorun, iki adım arasındaki zaman aralığında gizlenir. Modern sistemlerin karmaşıklığı ve asenkron yapısı, bu tür pencerelerin fark edilmesini daha da güçleştiriyor.

CVE-2026–7791, bu hatadan ders çıkarmamızın zamanını bir kez daha hatırlatıyor:

"Kontrol etmek, güvenli olmak demek değildir. Kontrol ile kullanım arasındaki her milisaniye, bir saldırı fırsatıdır."

Özet ve Sonuç

Konu Özet Ne? Amazon WorkSpaces'de SYSTEM ayrıcalığına yükseltme Nasıl? Log rotation mekanizmasındaki TOCTOU race condition Kim etkilenir? Windows için WorkSpaces 2.6.2034.0 öncesi sürüm kullananlar Risk? CVSS 7.8/8.5 — Gizlilik, bütünlük ve erişilebilirlik tam etkilenmiş Çözüm? Hemen 2.6.2034.0 sürümüne güncelle

Kaynaklar ve Referanslar

- AWS Security Bulletin 2026–025

- NVD — CVE-2026–7791

- Vulnerability-Lookup — CVE-2026–7791

- CWE-367: TOCTOU Race Condition

- CAPEC-29: TOCTOU Exploitation

Bu makale eğitim ve güvenlik farkındalığı amacıyla hazırlanmıştır. Açıklanan teknikler yalnızca yetkili penetrasyon testi ve savunma geliştirme amacıyla kullanılmalıdır.

Güvenlik, bir ürün değil bir süreçtir. Takipte kalın.