İnternet, icat edildiği günden bu yana insanlığa sunduğu en büyük değerlerden biri hiç şüphesiz bilgiye erişim olmuştur. Milyarlarca verinin saniyeler içinde ulaşılabilir olduğu bu dijital ekosistem, doğru kullanıldığında büyük bir avantaj; yanlış yapılandırıldığında ise ciddi bir güvenlik riski haline gelebilir.

Siber güvenlik perspektifinden baktığımızda, bir sistemin güvenliğini değerlendirme süreci olan Pentest (Sızma Testi) yaşam döngüsünün ilk ve en kritik adımı bilgi toplama (reconnaissance) aşamasıdır. Çünkü bir hedefi anlamadan onu test etmek mümkün değildir. Alan adları, alt domainler, açıkta bırakılmış dosyalar, indekslenmiş dizinler ve daha fazlası… Tüm bunlar, saldırı yüzeyinin haritasını çıkaran ilk ipuçlarıdır.

İşte tam bu noktada devreye Google Dork girer.

Google Dork; arama motorunun gelişmiş operatörlerini kullanarak internet üzerindeki belirli veri türlerini filtrelememizi, hedefli ve nokta atışı sonuçlara ulaşmamızı sağlayan güçlü bir yöntemdir. Doğru kullanıldığında zaman kazandırır, pasif keşif sürecini hızlandırır ve potansiyel güvenlik açıklarının görünürlüğünü artırır.

Bu yazıda, öncelikle Google Dork kavramının ne anlama geldiğini ve temel operatörlerini ele alacağız. Ardından, Pentest yaşam döngüsündeki yerini inceleyerek bilgi toplama aşamasında nasıl stratejik bir avantaj sağladığını değerlendireceğiz. Ayrıca süreci destekleyen faydalı platform ve kaynak önerileriyle konuyu zenginleştireceğiz.

Hazırsanız, pasif keşif sürecinin en etkili araçlarından birine yakından bakalım. 🔎

🛠️ Google Dork Operatörleri: Hassas Veriye Giden Yol

Google Dork'un gücü, arama operatörlerinden gelir. Bu operatörler sayesinde Google'ın devasa indeksini filtreleyerek hedef odaklı sonuçlara ulaşabiliriz.

Aşağıda en sık kullanılan operatörleri ve Pentest sürecindeki anlamlarını bulabilirsin.

🔶site: Operatörü

Belirli bir domain ile aramayı sınırlandırır. Google'ın indeksini tek bir alan adına hapseder.

📌 Amaç: Hedef sitenin indekslenen sayfalarını görmek.

Örnek Kullanım ➱ ➱ site:example.com

🛡️Hedefin alt sayfalarını, dizin yapılarını ve indekslenmiş içeriklerini keşfetmek için kullanılır.

🔶 intitle: Operatörü

Sayfa başlığında (title tag) arama yapar.

Örnek Kullanım ➱ ➱ intitle:"login panel"

🛡️ Başlık yapısından uygulama türü veya panel isimleri hakkında fikir edinilebilir.

🔶intext: Operatörü

Sayfanın metin içeriğinde belirli kelimeleri arar.

Örnek Kullanım ➱ ➱ intext:medium

Birden fazla kelime aranacaksa:

Örnek Kullanım ➱ ➱ allintext: security policy

🔶inurl: Operatörü

URL yapısı içerisinde arama yapar.

Örnek Kullanım ➱ ➱ inurl:edu.tr

🛡️ URL pattern analizi, sistem mimarisi hakkında bilgi verebilir.

🔶filetype: / ext: Operatörü

Belirli dosya türlerini filtrelemek için kullanılır.

Örnek Kullanım ➱ ➱ intext:siber filetype:pdf

Örnek Kullanım ➱ ➱ intext:science ext:pptx

🛡️ Doküman keşfi, açık kaynak bilgi toplamada önemli rol oynar.

⚠️ NOT: filetype ve ext operatörleri birbirlerinden farklıdır ve birbirlerinin yerine kullanılamazlar.

⚠️ NOT: filetype operatörü içeriği dosya türüne göre (pdf, word vb.) filtrelerken; ext operatörü doğrudan dosya uzantısını (.xls, .doc vb.) baz alarak filtreleme yapar.

🔶related: Operatörü

Belirtilen siteye benzer siteleri listeler.

Örnek Kullanım ➱ ➱ related:example.com

🛡️ Hedefle ilişkili diğer organizasyonları veya alternatif domainleri keşfetmek için kullanılabilir.

🔶info: Operatörü

Bir site hakkında Google'ın sahip olduğu temel bilgileri gösterir.

Örnek Kullanım ➱ ➱ info:example.com

🔶 link: Operatörü

Belirtilen kaynağa link veren sayfaları gösterir (günümüzde sınırlı çalışır).

Örnek Kullanım ➱ ➱ link:example.com

🔶maps: Operatörü

Harita tabanlı sonuçları filtrelemek için kullanılır.

Örnek Kullanım ➱ ➱ maps:Türkiye

🔶 book: Operatörü

Kitap aramalarını filtrelemek için kullanılır.

Örnek Kullanım ➱ ➱ book:"Suç ve Ceza"

🔹 Genel Arama Operatörleri

✔️ Çift Tırnak (" ")

Tam eşleşme araması yapar.

Örnek Kullanım ➱ ➱ site:example.com "login panel"

Bu sorgu, sadece example.com alan adı içinde başlıkta veya içerikte tam olarak "login panel" ifadesi geçen sayfaları getirir.

✔️ OR Operatörü

Alternatif kelimeler arasında arama yapmamızı sağlar.

Örnek Kullanım ➱ ➱ site:example.com OR intitle:"login" OR intitle:"admin"

Bu sorgu, hedef domain içerisinde (example.com) başlığında "login" veya "admin" geçen sayfaları listeler.

✔️️️️ AND Operatörü

İki koşulun da sağlandığı sonuçları getirir. (Google varsayılan olarak AND mantığında çalışır.)

Örnek Kullanım ➱ ➱ site:example.com filetype:pdf AND "security policy"

Bu sorgu, hedef domain içerisinde PDF formatında olan ve içinde "security policy" ifadesi geçen dosyaları listeler.

✔️️️️— (Eksi) Operatörü

Belirli sonuçları hariç tutmak için kullanılır.

Örnek Kullanım ➱ ➱ site:example.com inurl:admin -inurl:blog

Bu sorgu, URL içinde "admin" geçen ancak "blog" içermeyen sayfaları getirir.

✔️️️️ * (Wildcard) Operatörü

Bilinmeyen veya değişken terimlerin yerine geçer, esnek eşleşme sağlar.

Örnek Kullanım ➱ ➱ site:example.com intitle:"index of *"

Bu yapı, başlığında "index of" ile başlayan dizin listelerini filtrelemek için kullanılabilir.

✔️️️️ Çoklu Operatör Kombinasyonu

Daha hedefli ve daraltılmış sorgular için birden fazla operatör birlikte kullanılabilir.

Örnek Kullanım ➱ ➱ site:example.com filetype:pdf intext:"confidential"

Bu yapı:

- Sadece belirli domaini

- Belirli dosya türünü

- Belirli metin içeriğini

aynı anda filtreler.

📚 Teoriden Pratiğe: Google Hacking Database (GHDB)

Şimdiye kadar Google Dork operatörlerinin nasıl çalıştığını ve Pentest sürecinde nasıl kullanılabileceğini inceledik. Ancak gerçek dünyada bu sorgular yalnızca bireysel denemelerden ibaret değildir. Yıllar içerisinde güvenlik araştırmacıları tarafından keşfedilmiş ve kategorize edilmiş binlerce sorgu bulunmaktadır.

İşte bu noktada devreye Exploit Database bünyesinde yer alan Google Hacking Database (GHDB) girer.

GHDB, güvenlik araştırmacıları tarafından keşfedilen ve belirli veri türlerini filtreleyen Google Dork sorgularının kategorize edilmiş bir arşividir. Amaç; yanlış yapılandırılmış sistemleri, açık bırakılmış dosyaları ve indekslenmiş hassas içerikleri farkındalık amacıyla listelemektir.

Burada önemli bir noktayı tekrar vurgulamak gerekir:

GHDB bir saldırı platformu değildir. Bu liste, güvenlik açıklarının görünürlüğünü artırmak ve sistem sahiplerinin gerekli önlemleri almasını sağlamak amacıyla oluşturulmuştur.

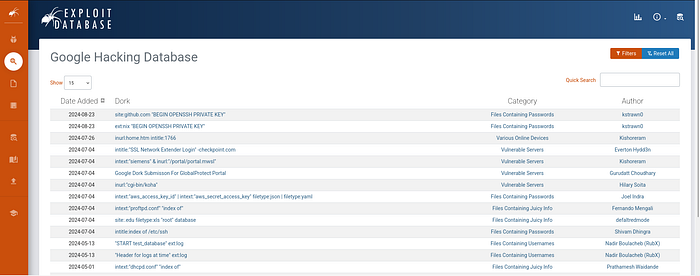

🔹 GHDB Kategorileri Ne Anlama Geliyor?

GHDB içerisinde yer alan sorgular belirli kategorilere ayrılmıştır. Bu kategoriler, aramanın hedeflediği veri tipine göre sınıflandırılır. Örneğin:

- Files Containing Usernames

- Sensitive Directories

- Web Server Detection

- Vulnerable Files

- Error Messages

- Footholds

Her kategori, bilgi toplama sürecinde farklı bir bakış açısı sunar. Örneğin:

- Sensitive Directories → İndekslenmiş dizinleri

- Error Messages → Yapılandırma hatalarını

- Files Containing Usernames → Kullanıcı adı içeren dosyaları

tespit etmeye yönelik sorgular içerir.

Google Dork operatörleri ve Google Hacking Database (GHDB), Pentest yaşam döngüsünün özellikle bilgi toplama (reconnaissance) aşamasında büyük avantaj sağlar. Doğru kullanıldığında saldırı yüzeyini görünür hale getirir, yanlış yapılandırmaları ortaya çıkarır ve güvenlik farkındalığını artırır.

Ancak burada kritik olan nokta şudur:

Google Dork bir saldırı aracı değildir. O, yalnızca zaten indekslenmiş bilgiyi filtreleyen bir keşif yöntemidir.

Asıl mesele, bulunan bilgilerin nasıl kullanıldığıdır.

Etik sınırlar içerisinde gerçekleştirilen bir Pentest çalışması, kurumların güvenlik seviyesini artırırken; bilinçsiz veya kötü niyetli kullanım ciddi hukuki sonuçlar doğurabilir. Bu nedenle teknik bilgi kadar etik farkındalık da siber güvenliğin ayrılmaz bir parçasıdır.