Autor: Fernando Flores Alvarado Fecha: Mayo 2026 Licencia: Creative Commons Atribución 4.0 Internacional (CC BY 4.0)

📫 fernandofa0306@gmail.com 🔗 LinkedIn

📫 fernando.alvarado@owasp.org 🛡️ OWASP — Líder de proyecto

La ciberseguridad moderna valida identidades, sesiones, tokens y canales cifrados con enorme precisión.

Los sistemas actuales implementan:

- autenticación,

- autorización,

- TLS,

- validación de entradas,

- protección de sesiones,

- y múltiples capas de endurecimiento.

Sin embargo, debajo de muchos sistemas existe una suposición silenciosa:

los canales de comunicación son estructuralmente predecibles.

Los requests son validados individualmente.

Las sesiones son auténticas.

El canal está cifrado.

Pero casi ningún estándar moderno valida explícitamente si:

el flujo completo de comunicación mantiene continuidad, coherencia e integridad a lo largo del tiempo.

Esa observación llevó al desarrollo de:

RHC — Randomized Header Channel

y posteriormente a una idea más amplia:

CIL — Communication Integrity Layer

El problema estructural

La mayoría de los estándares de seguridad actuales están diseñados para validar componentes individuales de un sistema.

Por ejemplo:

- autenticación correcta,

- autorización,

- sesiones válidas,

- transporte cifrado,

- protección de APIs,

- control de acceso,

- comportamiento esperado del modelo.

Esto funciona correctamente para proteger eventos individuales.

Sin embargo, existe una limitación importante:

la seguridad normalmente se evalúa por interacción individual, no como secuencia dinámica del sistema.

En otras palabras:

- los sistemas validan requests individuales,

- pero no necesariamente validan la coherencia del flujo completo de comunicación.

Esto abre una nueva superficie conceptual:

la predictibilidad estructural del canal.

Predictibilidad del canal y automatización

Cuando un flujo de comunicación es altamente predecible:

- puede correlacionarse,

- automatizarse,

- replicarse,

- y reutilizarse.

Esto facilita:

- automatización masiva,

- fingerprinting,

- análisis de tráfico,

- replay estructural,

- replicación de patrones legítimos.

Aquí es donde RHC introduce una diferencia importante.

¿Qué es realmente RHC?

RHC es un mecanismo proactivo de endurecimiento del canal de comunicación a nivel de flujo.

No reemplaza:

- autenticación,

- autorización,

- TLS,

- sesiones,

- ni validación de entradas.

Su objetivo es distinto.

RHC reduce la predictibilidad estructural del canal y limita la viabilidad de automatización a escala.

Lo hace mediante:

- variabilidad estructural,

- entropía dinámica,

- cambios controlados en patrones de comunicación,

- y validación de continuidad del flujo.

Esto incrementa el costo operativo del atacante y reduce la capacidad de replicar patrones legítimos de comunicación.

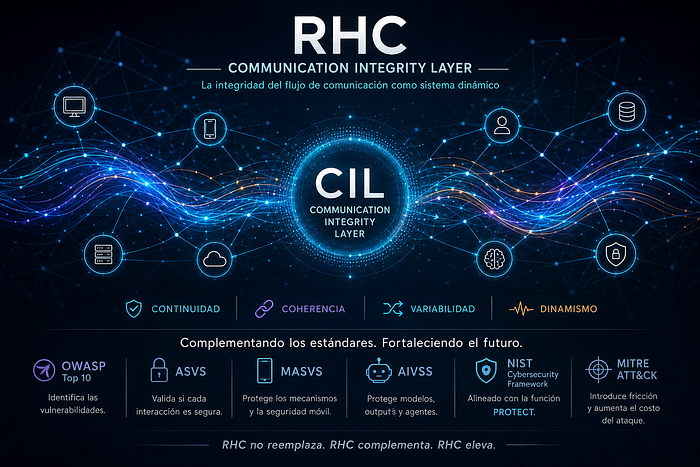

La idea central: CIL

Durante el desarrollo conceptual de RHC apareció una observación importante:

Los estándares modernos protegen correctamente componentes individuales…

pero no modelan explícitamente:

la integridad del canal de comunicación como secuencia continua.

A partir de esto surge:

CIL — Communication Integrity Layer

CIL propone una capa enfocada en validar:

- continuidad,

- coherencia,

- variabilidad,

- y comportamiento del flujo de comunicación en el tiempo.

Esto representa un cambio conceptual importante

- Los controles tradicionales validan interacciones individuales

- CIL valida la coherencia del flujo completo

La brecha estructural

Al analizar distintos estándares de seguridad aparece un patrón consistente.

- ASVS

✅ Valida correctamente: Sesiones, TLS, APIs, autenticación

❌ No valida explícitamente: Continuidad del flujo

- MASVS

✅ Valida correctamente: Seguridad móvil y de red

❌ No valida explícitamente: Coherencia cliente–backend

- AIVSS

✅ Valida correctamente: Outputs, agentes y orquestación

❌ No valida explícitamente: Integridad multi-turno del canal

Esto no significa que los estándares estén incompletos.

La figura muestra cómo los estándares actuales validan componentes individuales de seguridad, mientras CIL introduce validación de continuidad sobre el flujo completo de comunicación.

Significa algo diferente:

existe una capa que aún no ha sido modelada explícitamente.

FCHA: una manifestación práctica de la brecha

Esta observación llevó también a identificar un escenario conceptual:

FCHA — Flow Channel Hijacking Attack

En este escenario:

- las credenciales pueden ser válidas,

- el canal puede estar cifrado,

- la autenticación puede ser correcta,

pero el flujo completo puede haber sido:

- replicado,

- automatizado,

- o reutilizado estructuralmente.

El problema no está necesariamente en los controles individuales.

El problema aparece cuando:

el sistema no valida la continuidad y coherencia del flujo completo de comunicación.

RHC dentro del ecosistema de seguridad

Uno de los puntos más importantes de RHC es que:

no busca reemplazar estándares existentes.

Su objetivo es complementarlos.

Esta dirección fue reforzada por Colin Watson (OWASP), quien en abril de 2026 señaló que RHC introduce una medida defensiva distintiva y recomendó explorar referencias cruzadas (cross-referencing) y esquemas de correspondencia (mapping) con los estándares de verificación de seguridad de OWASP — ASVS, MASVS y AIVSS — para facilitar la comprensión de cómo RHC se integra dentro del ecosistema de seguridad.

🛡️ OWASP Top 10

OWASP identifica:

qué vulnerabilidades existen.

RHC aborda otra pregunta:

qué tan viable es explotarlas de forma repetible y automatizada.

🏛️ NIST Cybersecurity Framework

RHC se alinea principalmente con la función:

PROTECT

especialmente en áreas relacionadas con:

- protección del canal,

- reducción de predictibilidad,

- endurecimiento de comunicación,

- y reducción de utilidad del tráfico interceptado.

🎯 MITRE ATT&CK

MITRE describe:

cómo operan los atacantes.

RHC introduce fricción operativa:

- más complejidad,

- más ruido,

- más costo,

- menor capacidad de automatización.

RHC y OWASP ASVS 🌐

OWASP ASVS valida controles de seguridad en aplicaciones web:

- sesiones,

- APIs,

- comunicación segura,

- arquitectura.

RHC complementa este enfoque introduciendo:

validación de continuidad del flujo de comunicación.

En este contexto:

- ASVS valida si cada interacción es segura

- RHC valida si la secuencia completa mantiene coherencia

RHC no reemplaza ASVS.

Lo complementa desde la perspectiva de integridad del canal.

RHC y OWASP MASVS 📱

MASVS fortalece:

- seguridad móvil,

- autenticación,

- protección de red,

- pinning,

- resiliencia.

RHC añade una capa adicional:

variabilidad estructural del canal móvil.

Esto dificulta:

- automatización de APIs,

- replicación de tráfico,

- reutilización estructural de flujos válidos.

En este modelo:

- MASVS protege mecanismos

- RHC protege comportamiento dinámico del canal

RHC y OWASP AIVSS 🤖

En sistemas multi-agente y entornos de IA aparece un escenario especialmente relevante:

los sistemas pueden validar:

- identidad,

- outputs,

- acciones,

- autorización,

- supervisión,

pero no necesariamente:

la integridad del flujo continuo de comunicación entre agentes.

Aquí CIL toma especial relevancia.

Mientras AIVSS protege:

- modelos,

- outputs,

- acciones individuales,

RHC/CIL analiza:

la coherencia del canal completo entre interacciones autónomas.

Esto resulta especialmente importante en arquitecturas:

- multi-turno,

- multi-agente,

- distribuidas,

- y automatizadas mediante IA.

Una nueva capa para observar

La principal aportación conceptual de CIL no es reemplazar mecanismos existentes.

Es introducir una nueva capa para observar:

el comportamiento del canal de comunicación como sistema dinámico.

Esto permite analizar no solo cada petición individual, sino también cómo evoluciona y se mantiene el flujo completo de comunicación con el tiempo.

Esto cambia la perspectiva desde:

"componentes seguros"

hacia:

"sistemas que mantienen coherencia a lo largo del tiempo".

Síntesis

A partir del análisis de OWASP, NIST, MITRE y los estándares de verificación, aparece un patrón claro:

- Los estándares actuales validan componentes individuales

- RHC/CIL valida continuidad del flujo completo

Esto no representa competencia entre enfoques.

Representa:

una capa complementaria transversal.

Conclusión

La seguridad moderna ha evolucionado enormemente en:

- identidad,

- autenticación,

- cifrado,

- autorización,

- y validación de contenido.

Sin embargo, la continuidad estructural del canal de comunicación aún representa una dimensión poco explorada.

RHC y CIL proponen abordar precisamente esa capa.

No reemplazan estándares existentes.

No sustituyen autenticación ni cifrado.

Pero sí introducen una nueva perspectiva:

la integridad del flujo de comunicación como entidad dinámica.

Porque la seguridad no solo depende de qué se protege…

sino de cómo se comporta todo el sistema en conjunto.

Reflexión final

RHC no construye muros.

Cambia el terreno.

Sobre el autor

Fernando Flores Alvarado es investigador independiente en ciberseguridad y líder del proyecto OWASP Randomized Header Channel for CSRF Protection (RHC).

Su trabajo se enfoca en la integridad de los canales de comunicación, en seguridad de arquitecturas distribuidas, automatización defensiva y en entornos multi-agente con IA.

📫 fernandofa0306@gmail.com 🔗 LinkedIn 🐙 GitHub 📝 Medium

📫 fernando.alvarado@owasp.org 🛡️ OWASP — Líder de proyecto

"Compartir con responsabilidad es inspirar para construir el futuro".

📄 Licencia

Este contenido se publica bajo la licencia Creative Commons Atribución 4.0 Internacional (CC BY 4.0). Eres libre de compartirlo o adaptarlo, siempre que cites al autor original.