هل يمكن لمهاجم غير مصادق أن يتحكم بجهازك من خارج نظام التشغيل بالكامل؟ نعم، عبر ثغرة في شريحة الإدارة عن بُعد (BMC).

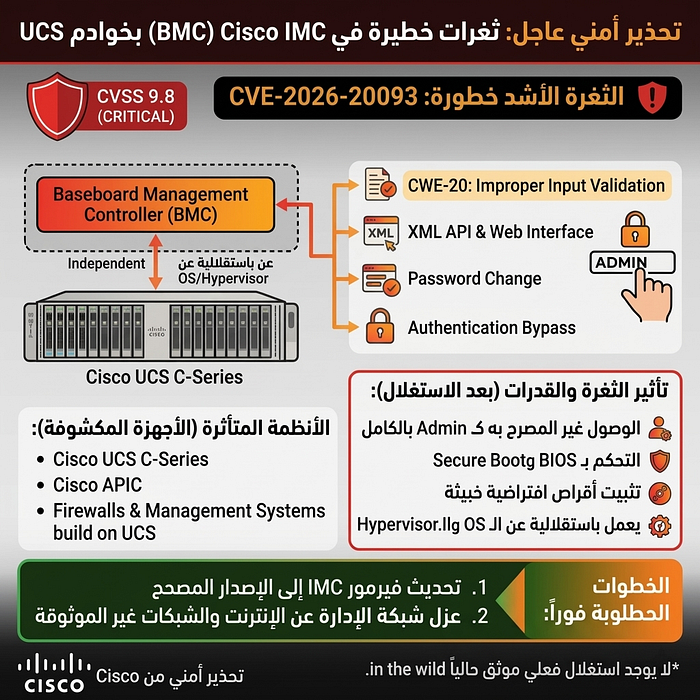

تخبرك Cisco أن ثغرة CVE-2026–20093 بدرجة CVSS 9.8 تتيح للمهاجم تجاوز المصادقة والحصول على صلاحية Admin الكاملة في Integrated Management Controller (IMC). هذا يعني السيطرة المطلقة على الخادم حتى عندما يكون نظام التشغيل الأساسي مغلقًا أو معطلاً.

مشكلة حقيقية: لماذا تشكّل IMC هدفًا ذهبيًا للمهاجمين؟

تعدّ IMC معالجًا دقيقًا منفصلاً (BMC) ذا ذاكرة وشبكة مستقلة، يعمل باستقلالية تامة عن وحدة المعالجة المركزية للخادم. يوفر هذا المعالج إمكانيات الإدارة خارج النطاق (Out-of-Band) مثل إعادة تثبيت نظام التشغيل عن بُعد، حتى لو كان النظام الأساسي متوقفًا.

تستضيف IMC واجهات متعددة: واجهة ويب HTML5، واجهة سطر أوامر SSH، وواجهة برمجة تطبيقات XML، بالإضافة إلى Redfish API. تكمن الثغرة بالتحديد في دالة تغيير كلمات المرور لواجهة XML API و WebUI، بسبب خلل في التحقق من المدخلات (CWE-20).

التفاصيل التقنية: كيف يعمل الهجوم فعليًا؟

يحدث هذا لأن النظام يعالج طلبات تغيير كلمة المرور قبل إكمال التحقق من حالة الجلسة بشكل صحيح. يرسل المهاجم طلب HTTP مخصص إلى الجهاز المتأثر. في التفاصيل، عيِّن مسار URL لهذا الطلب لنقطة نهاية تغيير كلمة المرور، وضمن جسم الطلب، حدد المستهدف (مثل المستخدم 'admin') وكلمة المرور الجديدة المطلوبة.

نظرًا لعدم التحقق من صحة الطلب أو الجلسة المصاحبة له، يعيد النظام تعيين كلمة مرور المستخدم المطلوب دون أي مصادقة. بعد تغيير كلمة المرور، يسجل المهاجم الدخول كمسؤول ويتحكم بالجهاز.

ما هي الأجهزة المعرّضة للخطر؟

تؤثر الثغرة على منتجات متعددة من Cisco، بغض النظر عن تكوين الجهاز. تشمل الأجهزة المتأثرة بشكل مباشر:

- 5000 Series Enterprise Network Compute Systems (ENCS)

- Catalyst 8300 Series Edge uCPE

- UCS C-Series M5 و M6 Rack Servers في الوضع المستقل (standalone mode)

- UCS E-Series Servers M3 و M6

ثغرة CVE-2026–20093 لا تقتصر على الخوادم فقط.

تتأثر أيضًا العديد من أجهزة Cisco المبنية على منصة UCS C-Series إذا كانت تعرض واجهة IMC، مثل: Application Policy Infrastructure Controller (APIC)، Catalyst Center Appliances، Secure Firewall Management Center، و Secure Network Analytics Appliances.

لا تتأثر UCS B-Series Blade Servers، UCS X-Series Modular System، وإصدارات UCS C-Series M7 و M8، بالإضافة إلى الخوادم المدارة عبر UCS Manager أو Intersight Managed Mode.

لماذا يجب أن تتصرف الآن؟ رغم عدم وجود استغلال مؤكد في البرية.

لم تسجّل Cisco أي استغلال فعال لهذه الثغرة حتى الآن. لكن لا توجد أي حلول بديلة أو تخفيفات مؤقتة لهذه الثغرة. تتكرر الهجمات على BMCs في السنوات الأخيرة. استُخدمت ثغرات مماثلة في HPE iLO و IPMI للسيطرة على الخوادم في هجمات سابقة.

ماذا تفعل الآن: الإجراءات العاجلة المطلوبة لوقف النزيف.

الإجراء الأول والأساسي هو تحديث البرامج الثابتة (Firmware) فورًا. الإصدارات التي تحتوي على الإصلاح هي:

- UCS C-Series M5/M6: قم بالترقية إلى الإصدار 4.3(2.260007)، 4.3(6.260017)، أو 6.0(1.250174)

- 5000 Series ENCS: قم بالترقية إلى الإصدار 4.15.5

- Catalyst 8300 Series: قم بالترقية إلى الإصدار 4.18.3

- UCS E-Series M3: الإصدار 3.2.17

- UCS E-Series M6: الإصدار 4.15.3

عزل واجهة إدارة IMC تمامًا عن أي شبكة غير موثوقة، وخاصة عن الإنترنت. استخدم شبكة إدارة مخصصة (Management Network) وجدار حماية يسمح بالوصول فقط من عناوين IP محددة وموثوقة.