Bu çalışmada Wazuh ve Apache kullanarak bir web güvenliği laboratuvarı kurdum. SQL Injection, XSS ve port tarama gibi web saldırılarını simüle ederek oluşan logları analiz ettim ve Wazuh üzerinde zararlı aktiviteleri inceledim.

Ubuntu Server

Apache ve Wazuh'u kolay ve stabil bir şekilde kurmak için Ubuntu'yu tercih ettim.

-GUI yok -Daha az RAM kullanır -Daha hızlı çalışır

https://ubuntu.com/download/server/thank-you?version=24.04.4&architecture=amd64<s=true

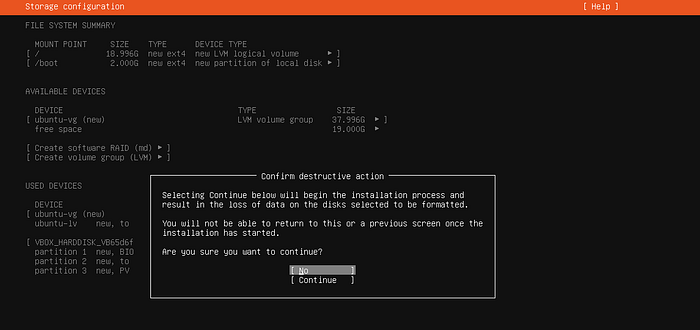

Ardından sırasıyla reboot now → Enter diyerek ilerliyoruz.

Mobaxterm

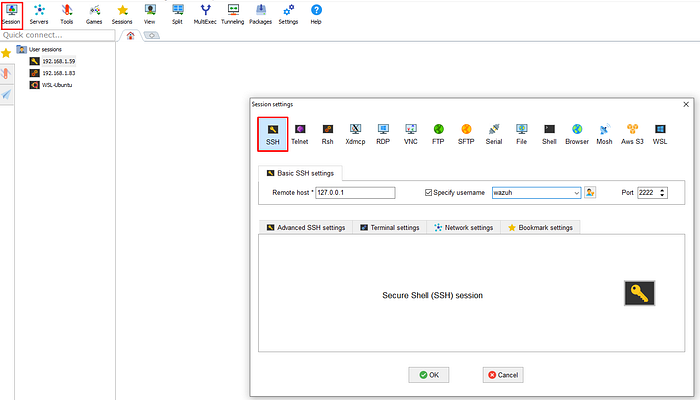

Bu aşamadan sonra Mobaxterm kullanmak bizim için daha rahat olacak. Bunun için VM makinede birkaç ayar yapmamız gerekiyor.

Bağlanıyoruz. Güncelleme yaptıktan sonra Apache kuruyoruz, çalışıyor mu diye kontrol ediyoruz.

sudo apt update

sudo apt install apache2 -y

sudo systemctl status apache2Sistem tarafından otomatik olarak tanımlanan 127.0.0.1 IP adresine, belirlediğimiz port üzerinden erişim sağlıyoruz.

Ve başarılı bir şekilde eriştik.

Wazuh kurulum

Bunun için ikinci bir VM kuruyorum. Wazuh 24.04'ü desteklemediği için bu makineye 22.04 indiriyorum.

https://ftp.belnet.be/ubuntu-releases/22.04

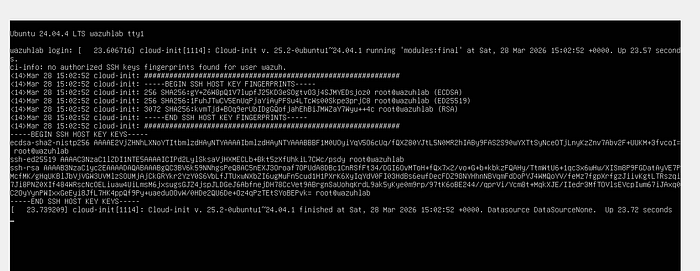

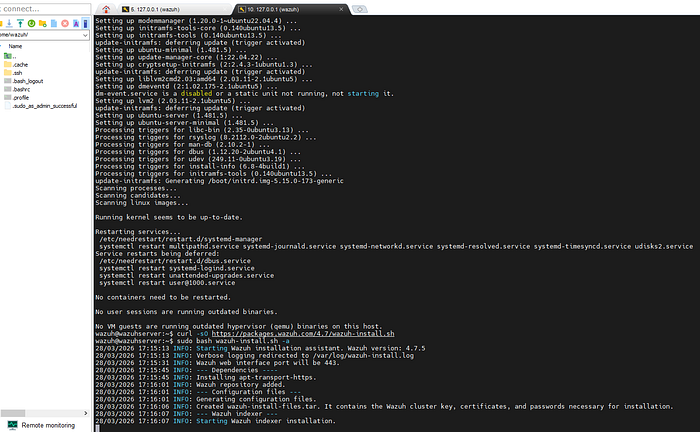

Bağlandıktan sonra Wazuh kurulum scriptini indiriyoruz.

curl -sO https://packages.wazuh.com/4.7/wazuh-install.shVe çalıştırıyoruz.

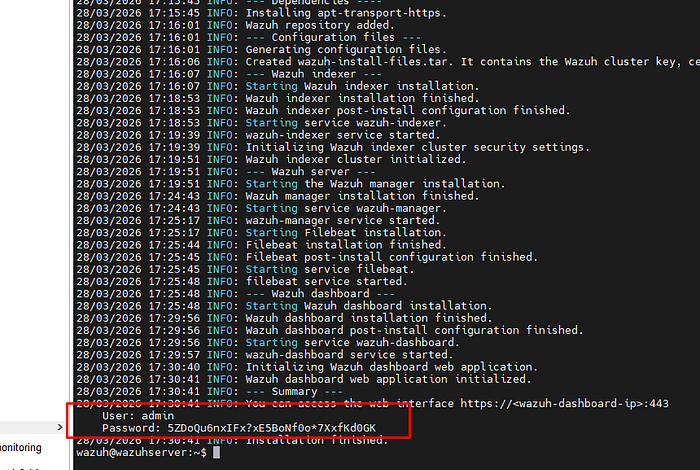

sudo bash wazuh-install.sh -aKurulum tamamlandıktan sonra aşağıdaki bilgileri veriyor. Bu bilgiler ile Wazuh arayüzüne giriş yapabiliriz.

User: admin Password: xxxxx URL: https://IP

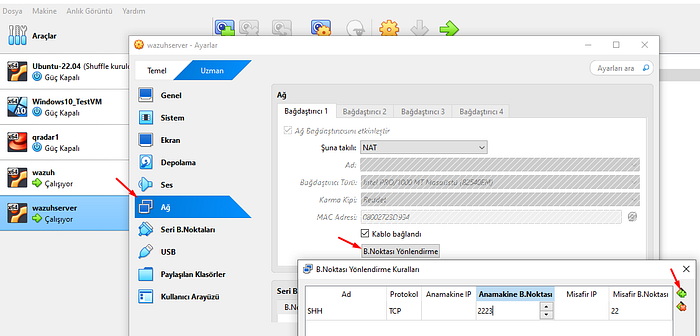

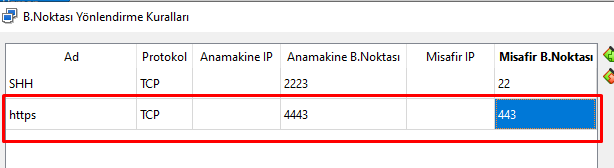

VM NAT modunda olduğu için paneli hosttan açabilmek adına 443 portu için de yeni bir kural ekliyoruz.

Ardından tarayıcıya adresini giriyoruz.

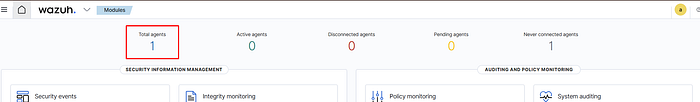

Başarılı bir şekilde eriştikten sonra bize verilen kullanıcı bilgileriyle giriş yapıyoruz.

Agent Ekleme:

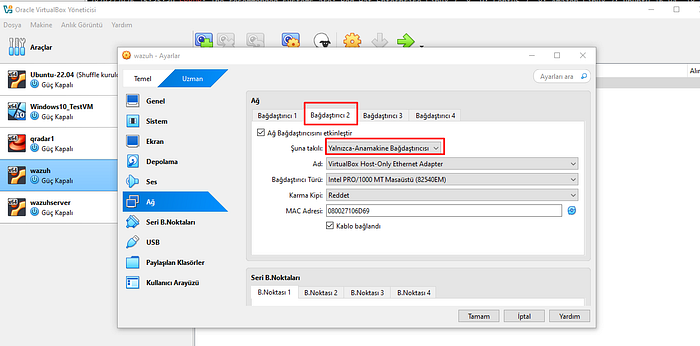

Bu aşamada, her iki makinenin birbirini görmesi için küçük bir ayar yapıyoruz. VM makineleri kapatıyoruz ve aşağıdaki ayarı yapıyoruz.

İlk olarak, sanal makinelerin birbiriyle iletişim kurabilmesi için ağ ayarı yapılması gerekiyor. Bunun için her iki VM'i kapatıp ağ ayarlarına ek olarak "Yalnızca-Anamakine Bağdaştırıcısı" tanımlıyoruz.

Kısaca:

Bağdaştırıcı 1 Tür: NAT Amaç: SSH + internet Bağdaştırcı 2 Tür: Host-Only (Yalnızca AnaM.B.) Amaç: VM ↔ VM

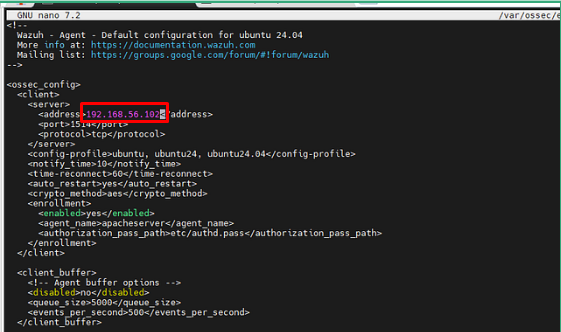

Apache yüklü VM makinesinin IP adresi değişmediği için agent aktif olmadı. Bu yüzden aşağıdaki komut ile conf dosyasını açarak manuel olarak düzenledim.

sudo nano /var/ossec/etc/ossec.conf

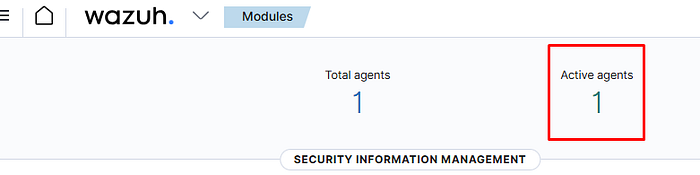

Ve artık agent başarıyla aktif durumda.

Saldırı simülasyonu ve Wazuh üzerinde tespiti:

Saldırı komutlarını Apache kurulu olan VM makinemizde çalıştırıyoruz.

SQL Injection:

SQL Injection, uygulamanın veritabanına gönderdiği sorgulara zararlı SQL kodları eklenerek yetkisiz veri erişimi veya manipülasyonu yapılmasını sağlayan bir saldırı türüdür.

curl "http://localhost/?id=' OR 1=1--"XSS:

Web uygulamalarına zararlı JavaScript kodları enjekte edilerek kullanıcıların tarayıcısında çalıştırılmasını sağlayan bir saldırı türüdür.

curl "http://localhost/index.php?id=<script>alert(1)</script>"

Burada XSS ve SQL Injection saldırılarını görüyoruz. Ayrıca root kullanıcısıyla oturum açıldığına dair bir uyarı da mevcut.

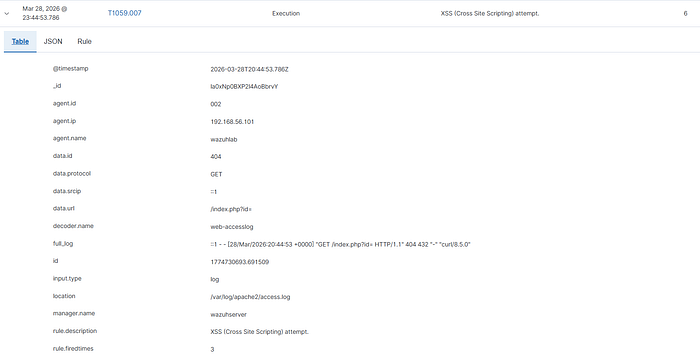

XSS saldırı logunu incelediğimizde aşağıdaki bilgilere ulaşıyoruz:

Saldırının amacına dair daha detaylı bilgiye aşağıdaki linkten ulaşabilirsiniz.

https://attack.mitre.org/techniques/T1059/007/

Port Scanning:

Açık portları ve çalışan servisleri keşfederek olası güvenlik açıklarını belirleyen ve sonraki saldırılar için zemin hazırlayan bir saldırı türüdür.

Bu şekilde Apache kurulu VM makineden saldırı denemeleri yapabilirsiniz.

nmap -sS 192.168.56.101

nmap -Pn -sS -T5 192.168.56.101

Ya da Zenmap aracılığıyla.Ya da Zenmap aracılığıyla.

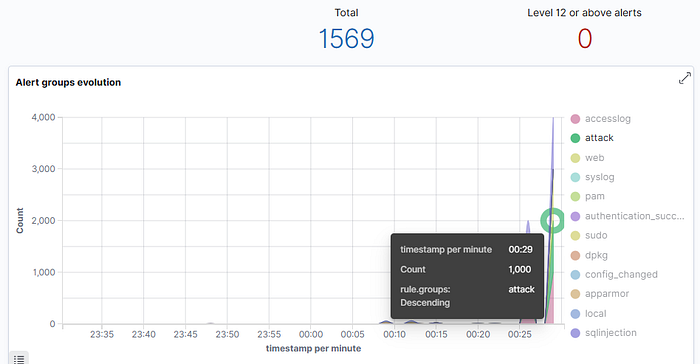

Gerçekleştirilen port taramaları sonucunda kısa zaman diliminde yüksek hacimli trafik oluşmuş ve bu durum Wazuh tarafından attack kategorisinde yoğun log ve alert üretimi olarak gözlemlenmiştir.

Sonuç:

-Wazuh SIEM kurulumu gerçekleştirildi -Ubuntu tabanlı sanal makineler ile bir lab ortamı oluşturuldu -Apache web sunucusu kurularak log üretimi sağlandı -Apache sunucusu Wazuh'a agent olarak bağlandı -NAT ve Host-Only ağ yapılandırması gerçekleştirildi -SSH ve HTTP erişimi için port yönlendirme ayarları yapıldı -Agent bağlantı problemleri tespit edilip çözüldü -SQL Injection ve XSS saldırıları simüle edildi -Nmap ile port tarama gerçekleştirildi -Oluşan loglar Wazuh üzerinden analiz edildi -Wazuh alertleri incelenerek saldırı türleri yorumlandı -MITRE ATT&CK eşleştirmeleri üzerinden saldırı teknikleri gözlemlendi