1. Contexto

CVE: CVE-2026-24858

Fornecedor: Fortinet

Produtos afetados:

- FortiOS

- FortiManager

- FortiAnalyzer

- FortiProxy

- FortiWeb

CVSS: 9.8 (AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)

O que são esses produtos?

Esses dispositivos fazem parte do ecossistema de segurança da Fortinet e são amplamente utilizados em:

- Sistemas de segurança baseados em FortiOS (FortiGate)

- Gestão centralizada de dispositivos (FortiManager)

- Análise de logs e eventos (FortiAnalyzer)

- Proxy corporativo (FortiProxy)

- WAF para aplicações web (FortiWeb)

Todos podem integrar com o:

- FortiCloud

Quando o FortiCloud SSO está habilitado, o gerenciamento pode ser feito via autenticação centralizada na nuvem.

2. Descrição Oficial

A vulnerabilidade permite que um atacante com conta FortiCloud e um dispositivo registrado consiga autenticar em outros dispositivos pertencentes a outras contas, caso o FortiCloud SSO esteja habilitado.

Em termos técnicos:

Um usuário legítimo no FortiCloud pode atravessar o boundary entre tenants.

Isso caracteriza falha de isolamento entre contas.

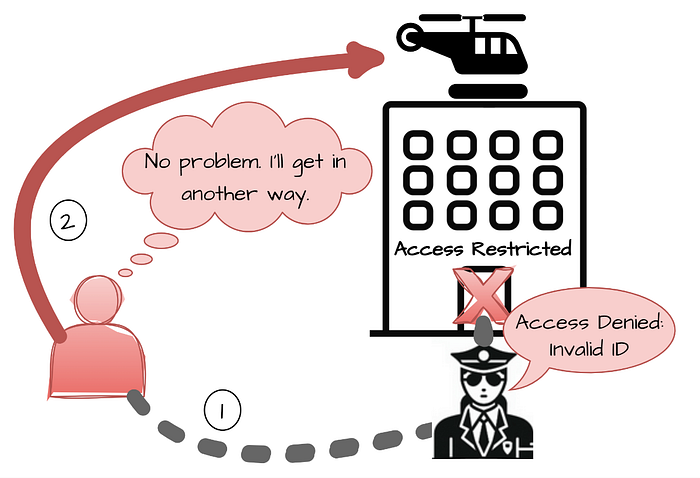

3. Entendendo o CWE-288

CWE-288 ocorre quando:

O sistema permite autenticação por um caminho alternativo que não aplica corretamente as mesmas validações de segurança.

Importante:

- Autenticação ≠ Autorização

- Autenticar significa provar identidade

- Autorizar significa validar permissão sobre um recurso específico

Neste caso, a identidade é válida no FortiCloud.

O problema parece estar na validação da associação entre:

- Conta

- Tenant

- Dispositivo

Isso indica falha lógica de autorização contextual.

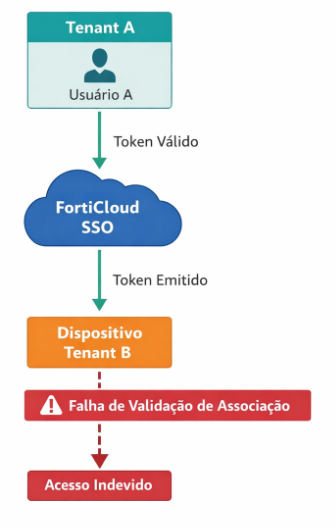

4. Arquitetura Envolvida

Fluxo normal esperado:

- Usuário autentica no FortiCloud

- FortiCloud emite token

- Dispositivo valida token

- Dispositivo verifica associação da conta ao equipamento

Somente após essas validações o acesso administrativo é concedido.

Esse modelo é comum em arquiteturas que utilizam autenticação centralizada combinada com controle de acesso contextual.

5. Análise Técnica da Falha

Com base na descrição:

De acordo com a descrição da vulnerabilidade, o atacante precisa apenas:

- Ter conta FortiCloud

- Ter ao menos um dispositivo registrado

Não são necessários privilégios adicionais no dispositivo alvo.

Isso sugere possíveis falhas no processo de autorização, como:

- Ausência de validação adequada de tenant binding

- Falta de verificação de associação entre dispositivo e conta

- Confiança excessiva no provedor de identidade externo

Até o momento, não há indicação de falha criptográfica no mecanismo de autenticação. O problema parece estar relacionado a lógica de autorização e validação de contexto.

6. Cenário de Exploração (Conceitual)

Fluxo plausível:

- Atacante cria conta FortiCloud

- Registra um dispositivo próprio

- Identifica endpoint de autenticação SSO

- Usa token válido para autenticar em outro dispositivo

- Sistema aceita autenticação indevida

Nesse cenário, a falha ocorre quando o dispositivo valida apenas a autenticidade do token, mas não verifica corretamente a associação entre o usuário autenticado, o tenant e o dispositivo de destino.

Como resultado, um token legítimo pode ser aceito fora do contexto para o qual foi originalmente emitido.

Impacto potencial:

Acesso administrativo não autorizado.

Não requer interação da vítima.

Não requer credencial da vítima.

7. Impacto Real no Mundo Corporativo

Em ambiente corporativo:

- Alteração de políticas de firewall

- Criação de usuários administrativos

- Extração de configurações sensíveis

- Desativação de inspeção de segurança

Em ambiente MSP:

- Comprometimento cruzado entre clientes

- Violação de isolamento entre tenants

- Risco de comprometimento em cadeia

Impacto nos pilares:

Confidencialidade: acesso a logs, configs e dados sensíveis

Integridade: modificação de políticas e regras

Disponibilidade: possibilidade de desativar serviços

8. Mitigação

- Atualização imediata para versões corrigidas

- Revisar uso de FortiCloud SSO

- Auditar contas FortiCloud associadas

- Monitorar tentativas de login anômalas

- Revisar exposição da interface administrativa

9. O que Aprendi com Essa Vulnerabilidade

A CVE-2026-24858 demonstra como falhas de autorização podem surgir em arquiteturas baseadas em autenticação centralizada.

Embora o SSO simplifique o gerenciamento de identidades, ele também amplia a superfície de ataque quando as validações de contexto não são implementadas corretamente.

Esse caso reforça alguns pontos importantes:

- Autenticação válida não deve implicar autorização automática

- Ambientes multi-tenant exigem validação rigorosa de associação entre usuários, tenants e recursos

- Mecanismos de autorização contextual são essenciais em arquiteturas distribuídas

Encerramento

A CVE-2026-24858 demonstra como falhas de autorização em arquiteturas baseadas em SSO podem comprometer o isolamento entre ambientes.

Em sistemas multi-tenant, validar apenas a identidade do usuário não é suficiente. É essencial garantir que cada requisição esteja corretamente vinculada ao contexto do tenant e do dispositivo.

Esse caso reforça a importância de mecanismos de autorização contextual e validações rigorosas em integrações baseadas em autenticação centralizada.

Referências

Fortinet Security Advisory https://www.fortinet.com

MITRE CWE-288 https://cwe.mitre.org/data/definitions/288.html

MITRE CVE-2026–24858 https://www.cve.org/CVERecord?id=CVE-2026-24858