ByJDM 10–4at10–11 Alvaro DEL MURO

La ciberseguridad como disciplina estratégica

La ciberseguridad ha trascendido su origen técnico para consolidarse como un eje fundamental de gobernanza, continuidad operativa y valor de marca. En 2026, la convergencia de la inteligencia artificial, los entornos híbridos y la omnipresencia de la nube ha redefinido el tablero de riesgos y las capacidades de defensa. Para los líderes en Latinoamérica y el mundo, el desafío ya no radica en justificar la inversión, sino en integrar la seguridad como una ventaja competitiva y un lenguaje de confianza ante clientes, reguladores y socios comerciales.

Esta nueva realidad exige un cambio de enfoque basado en dos pilares críticos:

Del costo de la inacción al retorno de la resiliencia: En la economía digital actual, la resiliencia no es un estado pasivo de resistencia, sino una capacidad dinámica de recuperación. Las organizaciones que aún ven la seguridad como un gasto suelen enfrentar tiempos de inactividad cuyos costos superan la prevención por un factor de diez. En contraste, integrar la resiliencia desde el diseño permite que la seguridad actúe como un acelerador: cuando una empresa sabe que puede resistir y recuperarse rápidamente de un incidente, puede permitirse innovar con mayor velocidad y menor aversión al riesgo.

La IA como motor de la nueva gobernanza: La inteligencia artificial ha dejado de ser una promesa para convertirse en el motor de la defensa y, simultáneamente, en el vector de ataque más sofisticado. No basta con implementar herramientas; la disciplina estratégica exige una gobernanza de datos robusta que asegure la integridad de los modelos y la privacidad de la información. La verdadera ventaja competitiva reside en orquestar soluciones de IA que no solo detecten anomalías en milisegundos, sino que lo hagan bajo un marco ético y transparente que refuerce la confianza del ecosistema corporativo.

En última instancia, la intersección entre la resiliencia operativa y la gobernanza inteligente de la IA define hoy quiénes liderarán el mercado y quiénes quedarán vulnerables ante la volatilidad del entorno digitalPropósito del artículo: ofrecer un análisis profundo y accionable que combine tendencias globales con ejemplos prácticos aplicables en la región, y un caso narrativo que ilustre decisiones críticas en tiempo real.

Estrategia de Ciberseguridad 2026: Del Diagnóstico a la Resiliencia

En un ecosistema digital donde la frontera entre lo humano y lo sintético se difumina, la seguridad ya no es un "check" de cumplimiento, sino la columna vertebral de la continuidad del negocio. A continuación, desglosamos los pilares críticos de la defensa moderna.

1. La Carrera Armamentista de la IA: Ofensiva vs. Defensiva

La Inteligencia Artificial ha dejado de ser una promesa para convertirse en el motor de la amenaza y la respuesta. Estamos ante una guerra de algoritmos.

- El Lado Oscuro: Los atacantes utilizan IA para orquestar campañas de phishing con una gramática perfecta, crear deepfakes que engañan incluso a ojos expertos y automatizar el descubrimiento de vulnerabilidades zero-day.

- La Muralla Digital: Los defensores contraatacan con modelos de ML que procesan terabytes de telemetría en milisegundos, detectando anomalías que el ojo humano ignoraría.

Implicación Estratégica: No basta con "comprar IA". La clave es la Gobernanza de Modelos. Es imperativo auditar los datos de entrenamiento para evitar sesgos y fortalecer los modelos contra ataques adversariales que buscan engañar a la propia IA.

Ejemplo de impacto: Una fintech líder en Latam redujo su tasa de fraude en un 40% al implementar modelos de comportamiento que bloquean transacciones sospechosas en menos de 200ms, elevando la confianza del usuario final.

2. Identidad: El Nuevo (y único) Perímetro

Con la disolución de la oficina física, el firewall tradicional ha muerto. Hoy, la identidad es el perímetro. Si un atacante tiene tus credenciales, está "dentro", sin importar cuántos firewalls tengas.

- Pilares Críticos: Zero Trust (Nunca confiar, siempre verificar), MFA robusto y Gestión de Accesos Privilegiados (PAM).

Implicación Estratégica: La prioridad #1 debe ser la higiene de identidades. Esto implica medir no solo si hay MFA, sino qué tan resistente es (evitando el MFA fatigue) y asegurar que los privilegios se otorguen bajo el principio de "mínimo necesario".

Caso de éxito: Una consultora en CDMX logró contener un intento de exfiltración masiva gracias a una segmentación estricta de roles, limitando el "radio de explosión" (blast radius) a una sola estación de trabajo aislada.

3. Datos: El Activo Bajo Asedio

El ransomware ha evolucionado de la simple encriptación a la doble y triple extorsión (encriptar, filtrar y acosar a los clientes). Los datos no son solo bits; son la reputación de la marca.

- Defensa en Capas: Cifrado de extremo a extremo, herramientas de DLP (Data Loss Prevention) y, sobre todo, backups inmutables.

Implicación Estratégica: Clasificar es proteger. No todos los datos valen lo mismo. La estrategia debe centrarse en la integridad y disponibilidad: ¿puedes recuperar tus operaciones en menos de 4 horas tras un ataque?

4. Navegando la Tormenta Normativa y Geopolítica

La ciberseguridad ya no es un problema de IT, es un problema legal y diplomático. Regulaciones como GDPR y NIS2 marcan el estándar, pero las leyes locales añaden capas de complejidad.

- Riesgo de Suministro: Las tensiones geopolíticas pueden vetar software o hardware de un día para otro.

Implicación Estratégica: Diseñar arquitecturas con soberanía de datos. Debemos ser capaces de migrar datos y servicios entre jurisdicciones para evitar quedar atrapados en conflictos comerciales o cambios regulatorios abruptos.

5. Resiliencia: La Capacidad de "Recibir el Golpe"

Asumir que seremos comprometidos no es pesimismo, es realismo táctico. La resiliencia organizacional es la diferencia entre un incidente de una tarde y una quiebra empresarial.

- Cultura de Respuesta: Playbooks actualizados, bitácoras forenses y simulacros de crisis que involucren a la directiva (C-Suite), no solo a los técnicos.

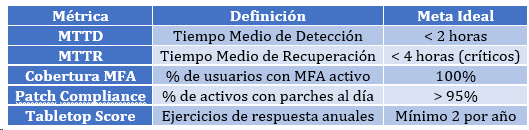

Implicación Estratégica: La métrica reina es el MTTR (Tiempo Medio de Recuperación). Invertir en ejercicios de tabletop y simulacros realistas es la mejor póliza de seguro disponible.

Ejemplo práctico: Un operador de infraestructura crítica redujo su tiempo de respuesta en un 60% tras institucionalizar simulacros semestrales, logrando una coordinación perfecta entre el equipo legal, comunicación y tecnología durante una crisis real.

Geopolítica de la Ciberseguridad: Latinoamérica en el Tablero Global

La ciberseguridad no es uniforme. Mientras el norte global se enfoca en la sofisticación regulatoria, Latinoamérica navega una tormenta perfecta entre una digitalización explosiva y recursos limitados.

1. El Escenario Latinoamericano: Geopolítica de la Ciberseguridad: Resiliencia bajo Presión

En la región, la superficie de ataque crece más rápido que la capacidad de defensa. No es solo falta de presupuesto, es una carrera contra el tiempo.

- Digitalización "a Marchas Forzadas": La migración a la nube ha sido reactiva. Muchas organizaciones operan en la nube con mentalidad de on-premise, dejando brechas de configuración críticas.

- La Paradoja del Talento: Existe una fuga de cerebros hacia mercados que pagan en dólares/euros, dejando a la región con una escasez crónica de especialistas. La respuesta obligada: Automatización o Servicios Gestionados (MSSP).

- Verticales en la Mira:

- Fintech: Por la liquidez inmediata.

- Salud y Energía: Por la baja tolerancia al tiempo de inactividad, lo que facilita el éxito de las extorsiones.

Estrategia de Alto Retorno (Quick Wins): En un entorno de recursos finitos, la sofisticación es el enemigo. El foco debe ser la higiene cibernética radical: inventario ciego de activos, MFA ineludible y la inmutabilidad de respaldos. Menos "luces de colores" y más fundamentos sólidos.

2. El Espejo Global: Tres Bloques, Tres Visiones

Para una empresa con operaciones internacionales, la estrategia no puede ser monolítica. Debe adaptarse al "clima" de cada región:

3. Implicación Estratégica: La Estrategia "Glocal"

El desafío para el CISO moderno es la armonización. No se trata de cumplir con la ley más débil, sino de construir un estándar base que sea lo suficientemente flexible para el dinamismo latinoamericano y lo suficientemente robusto para la rigidez europea.

El imperativo es claro: Diseñar arquitecturas de seguridad que permitan la segmentación de datos por jurisdicción sin fragmentar la visibilidad operativa. La seguridad debe ser el facilitador que permita a la empresa operar en cualquier mercado, sin importar su volatilidad regulatoria.

Implicación global: las empresas con operaciones internacionales deben diseñar estrategias que armonicen cumplimiento, seguridad técnica y continuidad operativa.

Anatomía de un Ataque: 72 Horas Bajo Fuego en una Fintech Latam

El ransomware no es un problema de "si ocurrirá", sino de cuándo. En el ecosistema fintech de Latinoamérica, donde la velocidad de despliegue suele sacrificar la seguridad, esta es la crónica de un incidente que pudo ser fatal, pero terminó siendo una lección de resiliencia.

El Perfil de la Víctima

- Sujeto: Fintech mediana (120 empleados) con operaciones en tres países.

- Activo Crítico: Plataforma de pagos en infraestructura híbrida (on-premise + cloud), que procesa datos sensibles de clientes (PCI-DSS y LGPD)..

- El Error Raíz: Una herramienta de administración remota "shadow IT" (no inventariada por el equipo de ciberseguridad) que permanecía sin parchear desde hacía más de 90 días.

La Cronología del Caos

Día 0: El Caballo de Troya

Todo comenzó con un clic. No fue un hackeo sofisticado de la NASA; fue un correo de "Factura Pendiente — Q1 2026".

- El Vector: El empleado de operaciones abrió un archivo .zip que contenía un ejecutable disfrazado (técnica LNK + macro o loader living-off-the-land). El payload explotó una vulnerabilidad conocida (CVE público) en la herramienta de administración olvidada, permitiendo ejecución remota de código (RCE).

- La Realidad: El atacante no rompió la puerta; simplemente usó la llave que la empresa había dejado debajo del tapete: un asset sin visibilidad, sin MFA y con privilegios de administrador local.

- En menos de 20 minutos el malware estableció comunicación C2 (Command & Control) vía HTTPS y comenzó reconnaissance (T1595).

Día 1: Detección y Fricción (03:00 AM — Discovery & Exfiltration — T1041)

Las alarmas del EDR/XDR estallaron. El SIEM correlacionó los siguientes indicadores de compromiso (IoCs):

- Proceso inusual inyectando en explorer.exe (process hollowing).

- Tráfico outbound masivo hacia un dominio recién registrado (DGAs o bulletproof hosting).

- Exfiltración de ~18 GB de datos sensibles (bases de clientes, tokens de pago y logs de transacciones) en menos de 45 minutos.

Respuesta Inmediata (War Room activado en <12 minutos):

- Contención automática: El XDR aisló los endpoints afectados (quarantine mode) y cortó el tráfico de red vía NAC y firewall de microsegmentación.

- Revocación masiva: Se invalidaron más de 400 credenciales (incluyendo tokens de servicio) en el directorio de identidades (Azure AD / Okta).

- Bloqueo: Reglas de firewall y WAF actualizadas en tiempo real para denegar los dominios e IPs del C2.

Cada minuto de exfiltración activa costaba miles de dólares en riesgo reputacional y posibles multas regulatorias.

Día 2 y 3: El Largo Camino de Regreso (Eradication & Recovery)

Confirmada la ausencia de persistencia (no se detectaron beacons secundarios ni rootkits), comenzó la fase de erradicación y restauración.

- El Susto: Los backups inmutables existían (copias en cold storage y object-lock en cloud), pero nunca se habían probado a escala real. La restauración reveló cuellos de botella críticos: ancho de banda insuficiente entre el data center on-premise y la región cloud, y falta de orquestación automatizada. El RTO (Recovery Time Objective) real fue de 14 horas en lugar de las 4 horas planeadas.

- Transparencia: La empresa notificó de inmediato a los reguladores locales (Superintendencias Financieras) y a los clientes afectados vía canal oficial. Esta comunicación proactiva y honesta se convirtió en su mejor escudo reputacional.

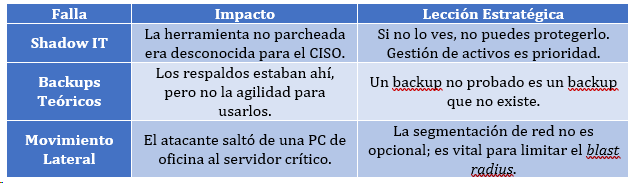

Autopsia de la Crisis: ¿Qué falló realmente?

El "Después": Una Empresa Blindada

Tras el incidente, la organización no volvió a ser la misma. La seguridad pasó de ser un gasto a ser una inversión estratégica. La organización implementó:

- MFA obligatorio + passwordless en el 100 % de los accesos (incluso internos).

- Ciclo de parches críticos < 24 h y vulnerabilidades altas < 72 h.

- Simulacros trimestrales de tabletop + red teaming con XDR.

Reflexión:

El ransomware en Latinoamérica no es solo una amenaza técnica; es una prueba de gobernanza. La pregunta para tu organización hoy es: Si mañana amaneces encriptado, ¿tienes un plan o solo tienes esperanza?

El "Sprint" de Inmunidad: Plan de Blindaje en 90 Días

La seguridad no es un estado, es un proceso de mejora continua. Sin embargo, para una organización que busca madurez real, los primeros 90 días son críticos. Este es el mapa de ruta para pasar del caos a la resiliencia operativa.

Fase 1: El Mes del "Hardening" (0–30 Días)

Foco: Detener la hemorragia y asegurar los cimientos.

- [ ] Censo de Guerra: Inventario total de activos. No puedes proteger lo que no sabes que existe. Prioriza por valor de negocio.

- [ ] MFA Ineludible: Habilitar autenticación multifactor en el 100% de los accesos administrativos y remotos. Sin excepciones.

- [ ] La Regla del Backup: Confirmar copias cifradas, verificadas y, al menos, una copia offline (fuera de la red). Si no es inmutable, no es un backup.

Fase 2: Contención y Visibilidad (30–60 Días)

Foco: Reducir el radio de explosión y ver lo invisible.

- [ ] Muros Internos: Segmentación de red. Si un atacante entra en una PC de oficina, no debe poder saltar al servidor de pagos.

- [ ] Guerra a las Vulnerabilidades: Establecer SLAs de parcheo. Los parches críticos se aplican en <24/48 horas.

- [ ] Ojos en la Red: Despliegue de EDR y SIEM con reglas de correlación básicas y playbooks de respuesta inmediata.

Fase 3: Cultura y Gobernanza (60–90 Días)

Foco: Convertir al eslabón más débil en la primera línea de defensa.

- [ ] Simulacros de Fuego: Programa de concienciación con pruebas de phishing reales. La teoría no sirve sin la práctica.

- [ ] El Libro de Jugadas (Playbook): Actualizar el Plan de Respuesta a Incidentes. Definir quién habla con la prensa, quién con el regulador y quién con el cliente.

- [ ] Ecosistema Seguro: Auditoría de proveedores. Tu seguridad es tan fuerte como el eslabón más débil de tu cadena de suministro.

El Stack Tecnológico Sugerido

Para ejecutar este plan, la tecnología debe ser un facilitador, no un obstáculo:

- Detección: EDR + SIEM integrados (XDR).

- Control: PAM (Privileged Access Management) para el control total de credenciales críticas.

- Protección de Activos: DLP para evitar fugas de datos y cifrado de bases de datos.

Métricas que Realmente Importan (KPIs de CISO)

Si no lo mides, no lo gestionas. Deja de reportar "número de ataques bloqueados" y empieza a reportar valor:

Advertencia: Los "Puntos Ciegos"

No ignores las limitaciones estructurales. La Escasez de Talento en Latam es real; si no puedes contratar a 10 expertos, invierte en automatización y servicios gestionados (MSSP). Asimismo, recuerda que la IA no es mágica: requiere validación humana para evitar la fatiga de alertas por falsos positivos.

Nota para el lector: Este checklist no es una sugerencia; es el estándar mínimo para sobrevivir en el ecosistema digital de 2026. La pregunta no es si tienes presupuesto para esto, sino si tienes presupuesto para enfrentar el costo de no hacerlo.

Conclusión

La ciberseguridad en 2026 exige una visión integrada: identidad, datos, IA y resiliencia deben articularse en una estrategia que combine controles técnicos, gobernanza y cultura organizacional.

Para Latinoamérica, la urgencia es doble: aprovechar la digitalización sin replicar vulnerabilidades y construir capacidades que permitan responder con rapidez y transparencia.

Llamado a la acción: (plan de 90 días)

Para pasar de la estrategia a la ejecución, se recomienda priorizar:

1. Inventario: Visibilidad total de activos y sombras tecnológicas.

2. MFA (Autenticación Multifactor): Implementación robusta en todos los puntos de acceso.

3. Backups Verificados: No basta con respaldar; la resiliencia reside en la capacidad de restaurar.

Documenta cada incidente en una bitácora de resiliencia y comparte las lecciones aprendidas para elevar la madurez colectiva. La seguridad no es un gasto: es la inversión que sostiene la confianza.

En ciberseguridad, como en la vida, la resiliencia consiste en mantenerse unidos.

#ThreatIntelligence #AISecurity #CISOStrategy #Cybersecurity2026

Estrategia en Ciberseguridad, Gobernanza y Transformación Digital | Perfil Internacional

— Resiliencia y Vigilancia compartida en la Era AI

— Análisis por Alvaro DEL MURO

Ver más análisis estratégicos en Digital Resilience 4.0

Publicado bajo licencia Creative Commons BY-SA 4.0 Internacional

FUENTE: Del Muro, J. A. (2026). Resiliencia Digital 4.0: Estrategia y Gobernanza; Adaptado de criterios estratégicos de ciberseguridad, 2026.