Sebelum belajar ethical hacking atau forensik digital, ada fondasi yang harus kokoh dulu. Ini dia konsep-konsep dasar cybersecurity yang wajib kamu kuasai.

Di era digital sekarang, hampir semua aspek kehidupan kita terhubung ke internet — dari perbankan, pekerjaan, hingga komunikasi sehari-hari. Ini membuat keamanan digital bukan lagi sekadar urusan perusahaan besar, melainkan tanggung jawab setiap orang yang menggunakan perangkat digital.

Cybersecurity adalah bidang yang mempelajari cara melindungi sistem, jaringan, dan data dari serangan, kerusakan, atau akses yang tidak sah. Sebelum masuk ke teknik-teknik canggih, ada beberapa konsep fundamental yang harus kamu pahami terlebih dahulu.

1. Segitiga CIA — Tiga Pilar Keamanan Informasi

Konsep paling mendasar dalam cybersecurity adalah CIA Triad — bukan badan intelijen Amerika, tapi tiga prinsip utama yang menjadi fondasi semua sistem keamanan informasi.

🔒 Confidentiality (Kerahasiaan)

Data hanya bisa diakses oleh pihak yang berwenang. Contoh: enkripsi pesan WhatsApp memastikan hanya pengirim dan penerima yang bisa membaca isi pesan — bukan WhatsApp, bukan hacker.

✅ Integrity (Integritas)

Data tidak boleh diubah oleh pihak yang tidak berwenang. Contoh: saat kamu transfer uang Rp500.000, sistem memastikan angka tersebut tidak berubah menjadi Rp5.000.000 di tengah jalan oleh pihak jahat.

⚡ Availability (Ketersediaan)

Sistem dan data harus tersedia saat dibutuhkan oleh pengguna yang berwenang. Contoh: serangan DDoS (Distributed Denial of Service) menarget pilar ini — membanjiri server hingga layanan tidak bisa diakses pengguna nyata.

Setiap insiden keamanan selalu menyerang satu atau lebih dari tiga pilar ini. Memahami CIA Triad membantu kamu menganalisis risiko dan merancang solusi yang tepat sasaran.

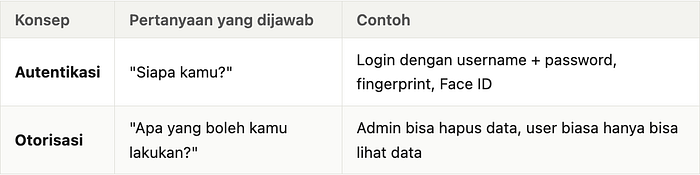

2. Autentikasi vs Otorisasi

Dua konsep ini sering tertukar, padahal keduanya berbeda dan sama-sama penting.

3. Password yang Kuat: Lebih dari Sekadar Angka di Belakang Nama

Password adalah garis pertahanan pertama. Sayangnya, sebagian besar orang masih menggunakan password yang mudah ditebak.

- Password buruk:

password123,namakamu1990,123456 - Password buruk: Satu password untuk semua akun

- Password buruk: Kata dari kamus dengan angka di belakang

- Minimal 12 karakter — makin panjang makin kuat

- Kombinasi huruf besar, huruf kecil, angka, dan simbol

- Gunakan passphrase — kalimat acak yang mudah diingat tapi sulit ditebak

- Password berbeda untuk setiap akun penting

- Gunakan password manager (Bitwarden, 1Password) untuk menyimpannya

Contoh kekuatan password:

Buruk = bisa di-crack dalam hitungan detik password = "nama123"

Cukup = butuh beberapa jam password = "N4ma@2024"

Kuat = butuh ratusan tahun untuk di-crack password = "Kuda!Hijau#Berlari@Cepat99"

Terbaik = gunakan password manager untuk generate ini password = "Xk#9mP$vL2@nQr7&wZ"

4. Enkripsi: Mengubah Data Jadi Kode Rahasia

Enkripsi adalah proses mengubah data yang bisa dibaca (plaintext) menjadi data acak yang tidak bisa dibaca (ciphertext), menggunakan kunci kriptografi. Hanya pihak yang punya kunci yang bisa membaca kembali datanya.

Ilustrasi konsep enkripsi sederhana

Plaintext : "Transfer Rp500.000 ke rekening 1234"

↓ enkripsi dengan kunci

Ciphertext : "aK9#mX2pQr8vLn5&wZ4jY7…"

↓ dekripsi dengan kunci

Plaintext : "Transfer Rp500.000 ke rekening 1234"

Ada dua jenis enkripsi utama: Symmetric → satu kunci untuk enkripsi & dekripsi (cepat) Asymmetric → dekripsikunci publik untuk enkripsi, kunci privat untuk dekripsi (lebih aman)

Enkripsi ada di mana-mana dalam kehidupan digital kita: HTTPS di browser, end-to-end encryption di WhatsApp, hingga enkripsi penyimpanan di HP kamu.

5. Jenis-Jenis Ancaman yang Perlu Dikenali

Phishing

Serangan social engineering di mana pelaku berpura-pura menjadi entitas terpercaya (bank, Google, BCA) untuk mencuri informasi sensitif. Biasanya datang lewat email, SMS, atau WhatsApp dengan link palsu yang tampak meyakinkan.

Tanda-tanda phishing: URL yang aneh (bca-login.xyz bukan bca.co.id), ada urgensi berlebihan ("Akun Anda akan ditutup dalam 24 jam!"), meminta data sensitif lewat link, dan tata bahasa yang tidak profesional.

Brute Force Attack

Serangan di mana sistem mencoba semua kemungkinan kombinasi password hingga berhasil masuk. Itulah kenapa password panjang dan kompleks sangat penting — semakin banyak kombinasi yang harus dicoba, semakin lama waktu yang dibutuhkan.

Man-in-the-Middle (MitM)

Penyerang menyelipkan diri di antara dua pihak yang berkomunikasi — misalnya antara kamu dan server bank — untuk mencegat atau memodifikasi data yang dikirim. Inilah kenapa WiFi publik tanpa VPN sangat berbahaya.

SQL Injection

Serangan terhadap aplikasi web di mana penyerang menyisipkan kode SQL berbahaya ke dalam kolom input. Jika aplikasi tidak diproteksi dengan benar, penyerang bisa mengakses, mengubah, bahkan menghapus seluruh database.

Contoh SQL Injection sederhana Query normal dari aplikasi login: SELECT * FROM users WHERE username='input_user' AND password='input_pass'

Jika user memasukkan ini sebagai username: input_user = "admin' — " Query jadi: SELECT * FROM users WHERE username='admin' — ' AND password='apapun' Tanda — membuat sisa query jadi komentar → password diabaikan! Solusi: gunakan Parameterized Query / Prepared Statement

6. Prinsip Least Privilege

Salah satu prinsip keamanan paling penting: setiap pengguna, program, atau sistem hanya boleh memiliki akses minimum yang diperlukan untuk menjalankan tugasnya — tidak lebih, tidak kurang.

Contoh nyata: aplikasi kalkulator di HP tidak butuh akses ke kontakmu. Kalau ada aplikasi yang minta izin berlebihan tanpa alasan jelas, itu tanda bahaya.

Penerapan least privilege mengurangi "blast radius" jika terjadi kebocoran — jika satu akun diretas, kerusakan yang bisa dilakukan terbatas pada hak akses akun tersebut saja.

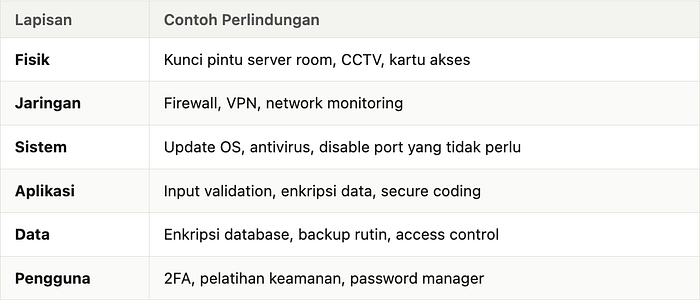

7. Defense in Depth: Pertahanan Berlapis

Jangan pernah mengandalkan satu lapisan keamanan saja. Defense in Depth adalah strategi menggunakan beberapa lapisan pertahanan, sehingga jika satu lapisan jebol, masih ada lapisan lain yang melindungi.

8. Autentikasi Dua Faktor (2FA)

2FA menambahkan lapisan keamanan kedua di atas password. Konsepnya sederhana: untuk masuk, kamu butuh dua dari tiga faktor ini:

- Something you know — password atau PIN

- Something you have — HP untuk terima OTP, atau hardware key

- Something you are — sidik jari, Face ID

Bahkan jika passwordmu bocor, tanpa faktor kedua penyerang tetap tidak bisa masuk. Aktifkan 2FA di semua akun penting — email, media sosial, perbankan — sekarang juga.