Para agilizar o desenvolvimento de uma aplicação, é normal usar pacotes e bibliotecas prontas como da Microsoft, Google ou da comunidade open source. Isso economiza tempo, acelera entregas e, na prática, é um dos pilares do desenvolvimento moderno.

O ponto é que essas dependências viram parte do seu sistema. Se uma biblioteca fica desatualizada, é abandonada ou passa a ter falhas de segurança, a aplicação pode ficar exposta. E como surgem vulnerabilidades novas todos os dias, acompanhar isso manualmente não escala: vira um trabalho constante de "caça a CVE", conferência em site, planilha, relatório… e, no final, pouca previsibilidade.

Para resolver isso, uma abordagem bem sólida é usar ferramentas como o Dependency-Track. A ideia é simples:

- Primeiro eu gero um SBOM do projeto

- Depois eu uso o Dependency-Track para analisar esse SBOM de forma centralizada e contínua

O que é o Dependency-Track?

O Dependency-Track é a ferramenta que eu uso para ter visão centralizada das dependências do projeto e do risco que elas trazem.

Você entrega para ele um SBOM (por exemplo no padrão CycloneDX) e ele transforma isso em algo prático: mostra quais bibliotecas o sistema usa e quais delas têm vulnerabilidades conhecidas, sem precisar ficar caçando informação em relatório, site ou planilha.

Na prática, ele serve para:

- Enxergar rapidamente o que está vulnerável em cada projeto;

- Priorizar o que é mais crítico (o que precisa de ação primeiro);

- Acompanhar ao longo do tempo se o risco foi resolvido conforme você atualiza versões e releases.

O que é o SBOM?

SBOM é como um "rótulo de ingredientes" do software: ele lista tudo o que a aplicação usa (bibliotecas e versões), incluindo dependências transitivas quando a ferramenta consegue enxergar.

Para padronizar esse "rótulo", existe o CycloneDX (CDX), que define um formato bem conhecido para SBOM. Uma forma simples de pensar é:

- SBOM é a ideia (a lista de componentes)

- CycloneDX é o modelo (o formato) dessa lista, para que qualquer ferramenta consiga ler e interpretar do mesmo jeito

Na prática, eles se complementam assim: eu gero o SBOM no formato CycloneDX e consigo integrar essa informação automaticamente em ferramentas como o Dependency-Track.

Ganhos na prática

- Visibilidade rápida do risco: em minutos eu sei quais projetos estão expostos e onde está o problema.

- Menos ruído e mais organização: sai a dependência de planilhas, relatórios soltos e conferência manual.

- Prioridade clara: fica fácil separar o que é crítico do que pode esperar.

- Correção com mais confiança: quando atualizo uma biblioteca, consigo confirmar se o risco foi resolvido e manter um histórico do que mudou.

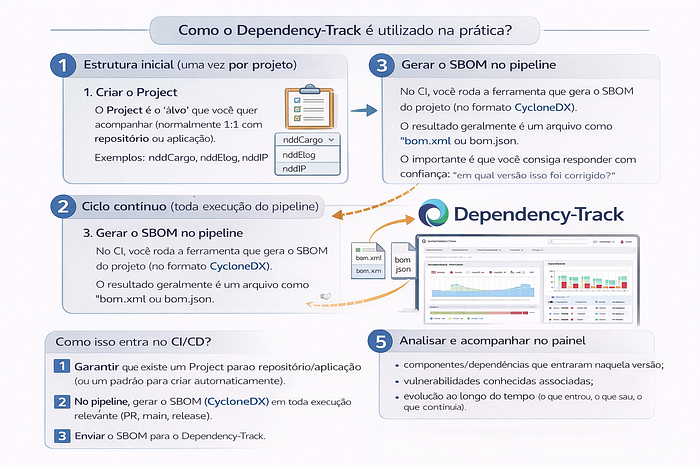

Como o Dependency-Track é utilizado na prática?

A forma mais comum de usar o Dependency-Track no dia a dia é organizar por projeto e manter o SBOM sendo enviado automaticamente pelo CI/CD.

Considerações finais

Dependências são inevitáveis em software moderno e quando você passa a enxergar bibliotecas como parte do risco do produto, o SBOM deixa de ser burocracia e vira um ativo: ele registra exatamente o que está rodando em cada release.

O Dependency-Track entra como a peça que transforma esse registro em decisão: centraliza a visão, reduz o esforço de correlação manual e mantém histórico para responder perguntas que realmente importam. O maior ganho aparece quando isso vira rotina via CI/CD: toda entrega atualiza o SBOM, o risco é reavaliado automaticamente e o time consegue priorizar com base em severidade e impacto, não em sensação.

No fim, não é sobre ferramenta e sim sobre ter processo e rastreabilidade para tratar risco de dependências como parte do ciclo normal de entrega com previsibilidade, evidência e menos ruído.