Hoje vamos falar sobre uma etapa importante do processo de pentest, claro que por ser uma das primeiras etapas tem que se ter um certo cuidado no refinamento das informações obtidas, a etapa que vos falo é a Footprinting, poderia trazer a Fingerprinting também para essa conversa mas hoje vou deixa-la de fora, nesse momento você deve estar se perguntando, "Por que?", simples, a Fingerprinting ela é mais detalhada do que a Footprinting, e o artigo ficaria muito extenso, não estou querendo tirar o mérito da Footprinting, pois essa etapa traz consigo muita informação importante e que a boa extração delas será usada nas próximas etapas tão importantes quanto, não espere de mim algo muito técnico, pois sou apenas um estudante que estou tentando passar o assunto para você de uma maneira simples, que vai te ajudar a aprender o assunto e também vai me ajudar a fixa-lo, pois na metodologia de Jonathan Bergmann e Aaron Sams no conceito de sala invertida, diz que, eu repassando o assunto vou estar fixando-o de maneira mais eficiente, então, peço sua compreensão para que entenda que ainda não sou nenhum especialista. Mas vamos ao assunto em questão:

A metodologia que usei para aplicar esse assunto foi proposta por Shakeel Ali e Tedi Heiyamanto no livro do Backtrack 4: Assuring Security by Penetration Testing, para explicar melhor a seria a seguinte forma de se iniciar um pentest:

1. Planejamento do projeto.

2. Footprinting

3. Fingerprinting

4. Enumeração

5. Mapeamento de vulnerabilidades

6. Exploração do Alvo

7. Engenharia Social (Opcional)

8. Escalonamento de Privilegios.

9. Manutenção do acesso.

10. DoS — Negação de serviço (Opcional)

11. Documentação técnica.

Footprinting

O reconhecimento consiste em obter todas as informações a respeito da rede (topologia, mapeamento, servidores, funcionários etc.). Quanto mais informações coletadas, maior a probabilidade de acesso ao sistema auditado. Um bom início para coleta de informações é começar pesquisando no site alvo, comece lendo o site, veja quais são os domínios associados etc. Com essas informações será possível criar uma lista de palavras que servirá para futuros ataques, outra dica muito importante é a consulta no site como o https://archive.org/ e também o https://censys.io, esses sites armazenam dados de sites desde a sua primeira versão.

O comando whois do Linux pode ser usado para extrair informações de um domínio em órgãos regulamentadores, no Brasil é administrado pelo registro.br. Cada órgão regulamentador e controlado por uma entidade superior, o registro.br é vinculado ao Lacnic (Entidade responsável pelo gerenciamento de domínios da América Latina).

Para usar o whois no terminal digite:

root@kali# whois baconipsum.com

(baconipsum.com é um site que usei para efetuar os testes deste artigo, site é usado como ambiente de pentest)

DNS

Para efetuar a consulta ao whois usamos um DNS, mas o que seria um DNS? DNS é o serviço responsável por traduzir nomes em endereços IP (e vice-versa) de um determinado domínio, por exemplo: www.baconipsum.com, ftp.baconipsum.com, smtp.baconipsum.com.

Comando para extração de dados

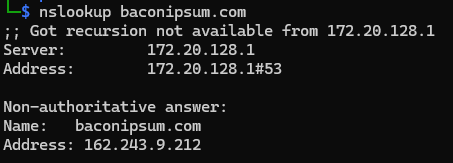

Verifique se o servidor DNS está respondendo por consultas diretas:

root@kali# nslookup baconipsum.com

Programas para enumeração DNS

Os programas para enumeração DNS têm como objetivo realizar o mapeamento dos servidores DNS online.

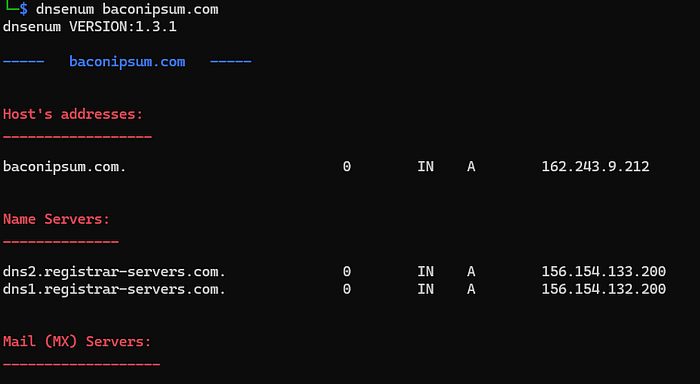

DNSenum

A ferramenta DNSenum permite pesquisar hosts, nomes de servidores, registros MX, IPs etc.

Exemplo:

root@kali# dnsenum baconipsum.com

ou pode ser utilizado o comando com wordlist

root@kali# dnsenum –f wordlist baconipsum.com

DNSmap

Outra ferramenta interessante e tão eficaz quanto o DNSenum é o DNSmap, que já vem com uma lista de palavras (wordlist) embutida para pesquisas.

root@kali# dnsmap baconipsum.com

A subopção –w possibilita a utilização de lista de palavras:

root@kali# dnsenum baconipsum.com –w wordlist

Coleta de e-mails

coletar e-mails relativos ao domínio permitirá ao pentester enviar um fakemail pedindo a instalação de programas maliciosos, solicitar ao usuário acessar determinada página de phishing.

Um dos comandos mais conhecidos para fazer essa extração de dados é o Harvester, sugiro você utilizar através do github pois você irá utilizar a ferramenta mais atualizada, mas se você quiser tentar pelo terminal do Kali, você terá que usar o comando com "H" maiúsculo entretanto fique ciente que algumas buscas realizadas pelo terminal do Kali Linux irá aprensentar erros de Keys, entando ciente o comando ira ficar desta forma:

root@kali# theHarvester –d baconipsum.com –b all

Conclusão

Bom, essa são algumas ferramentas para iniciar e realizar um bom inicio de pentest, lembrando que existe outras talvez até melhores que essas, mas ainda vou explorar mais sobre o assunto e trago no próximo artigo, no mais, é isso, muito obrigado se você ficou até aqui, se eu te ajudei fico feliz, e quase me esqueci, todas essas informações foram extraídas através da leitura do livro do Daniel Moreno, Introdução ao Pentest.