1.GİRİŞ VE ÖZET

Bu yazıda, KB-VULN: 1 makinesine yönelik gerçekleştirilen güvenlik denetimini ve teknik bulguları inceleyeceğiz. Denetim, özellikle ağ servislerine ve yerel yapılandırma hatalarına odaklanmaktadır.

2.Denetim Kapsamı

Denetim süreci kısıtlı bir zaman diliminde gerçekleştirildiği için doğrudan sistemin kriptografik tasarımı ve yetki hiyerarşisine odaklanılmıştır.

Aşağıdaki unsurlar denetim dışında bırakılmıştır:

İşletim sistemi çekirdek (kernel) kaynak kodunun derinlemesine analizi.

Yan kanal (side-channel) saldırıları.

Uzaktan kod yürütme (RCE) potansiyeli olan ancak doğrudan tetiklenemeyen yazılım hataları.

3.Tehdit Modeli (Threat Model)

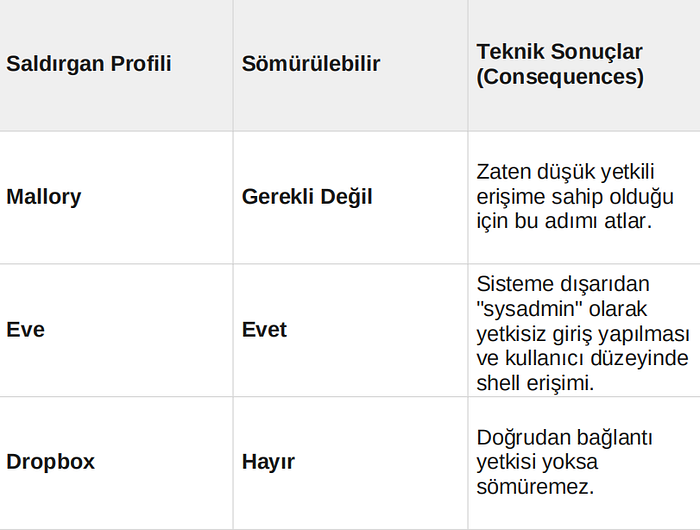

Denetim için gerçek dünya saldırı senaryolarını temsil eden üç tip saldırgan tanımlanmıştır:

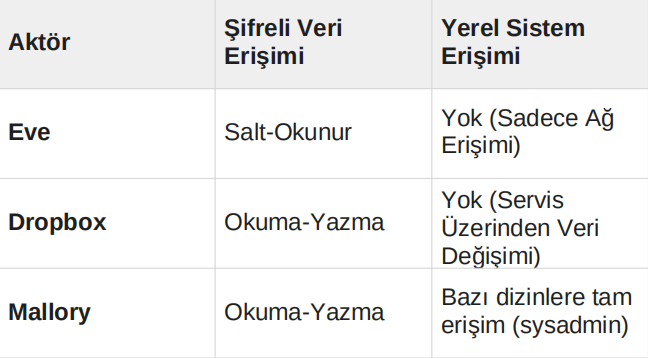

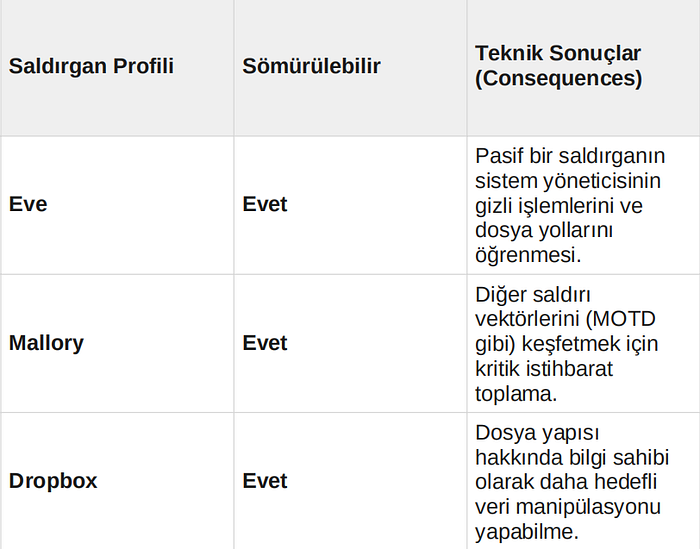

Eve (Dış Saldırgan): Sadece ağ servislerine (FTP/HTTP) erişimi olan ve pasif bilgitoplama yeteneğine sahip aktör.

Dropbox; sisteme SSH ile giremeyen ancak FTP üzerinden dosyalara müdahale edebilen "aktif ama kısıtlı" bir dış saldırganı simgeler.

Mallory (İç Saldırgan): Sistem üzerinde düşük yetkili bir kullanıcıya (sysadmin) sahip olan ve tam yetki (root) elde etmek için ciphertext veya sistem dosyalarını manipüle edebilen en güçlü aktör tipi.

4. TEKNİK BULGULAR (TECHNICAL FINDINGS)

4.1 Anonim FTP Erişimi ve Hassas Bilgi İfşası

Önem Derecesi: Orta (Medium)

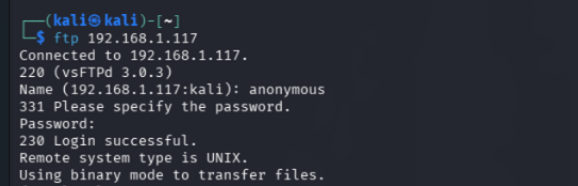

vsFTPd 3.0.3 servisi üzerinde "Anonymous" girişi aktif bırakılmıştır.

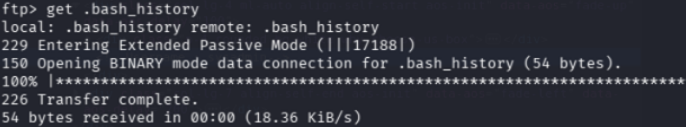

Analiz: Yapılan incelemede, FTP kök dizininde sistem yöneticisine ait .bash_historydosyası tespit edilmiştir.

Etki: Bu dosya, yöneticinin geçmişte kullandığı kritik komutları ve sistemdeki /etc/update-motd.d/ gibi hassas dizin yollarını ifşa ederek saldırganın keşif sürecini hızlandırmıştır.

4.2 VULN-03: Yazılabilir MOTD Scripti ile Yerel Yetki Yükseltme

Önem Derecesi: Kritik (Critical)

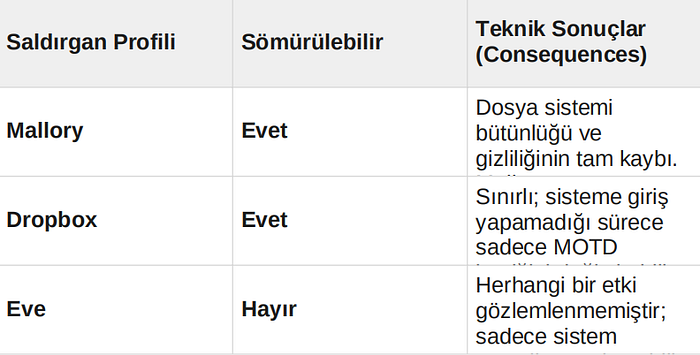

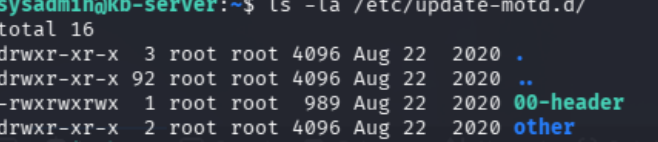

/etc/update-motd.d/00-header dosyası üzerinde tüm kullanıcılara yazma izni(777) verildiği saptanmıştır.

Teknik Detay: Söz konusu dosya, her SSH bağlantısı sırasında sistem tarafından root yetkileriyle çalıştırılmaktadır.

Sömürü: Dosyaya eklenen kötü niyetli komutlar, bir sonraki oturum açma işleminde sistem yöneticisi haklarıyla icra edilmiştir. Bu durum, sysadmin kullanıcısının /etc/sudoers dosyasına dahil edilmesini ve parolasız tam yetki almasını sağlamıştır.

4.3 VULN-02: Zayıf Parola Politikası ve SSH Erişim İhlali

Önem Derecesi: Yüksek (High)

Açıklama: Sistemin sysadmin kullanıcısı için tahmin edilebilir bir parola kullanılmıştır.

Sömürü: Web sitesi kaynak kodlarından elde edilen kullanıcı adı üzerine yapılan kaba kuvvet (Brute Force) saldırısı sonucunda password1 parolası tespit edilmiştir.

Etki: Saldırganın sistem üzerinde interaktif bir kabuk (shell) elde etmesine ve yerel saldırı vektörlerini tetiklemesine olanak sağlamıştır.

5. Good Things" (İyi Yapılan Şeyler)

5.1 Güncel Servis Kullanımı: Sistemde SSH ve Apache servislerinin nispeten güncel sürümlerinin kullanılması.

5.2 Gereksiz Portların Kapalı Olması: Nmap taramasında görüldüğü üzere, sadece gerekli servislerin (21, 22, 80) dış dünyaya açık bırakılması

6. ÇÖZÜM ÖNERİLERİ VE TAVSİYELER (RECOMMENDATIONS)

Yapılan denetim sonucunda sistemin güvenliğini artırmak amacıyla şu adımlar atılmalıdır:

Sıkılaştırma (Hardening): FTP anonim erişimi derhal kapatılmalı ve .bash_history gibilog dosyaları genel erişime açık alanlardan kaldırılmalıdır.

Erişim Kontrolü: Tüm kullanıcılar için karmaşık parola politikaları (en az 12 karakter,özel karakter ve sayı) uygulanmalı, SSH için sadece anahtar tabanlı doğrulama aktif edilmelidir.

Dosya Bütünlüğü: Sistem scriptlerinin izinleri 755 veya 644 olarak güncellenmelidir. Yazma izni sadece sistem yöneticisine (root) tanımlanmalıdır.

Appendix A: Konsept Kanıtlar (Proofs-of-Concept)

Bu bölüm, denetim sırasında tespit edilen zafiyetlerin sömürülebilirliğini kanıtlayan teknik adımları içermektedir.

PoC 1: Mallory Tarafından Yetki Yükseltme ve Gizliliğin İhlali

Saldırgan (Mallory), sistemde düşük yetkili sysadmin kullanıcısı olarak oturum açar ve dikey yetki yükseltme (Privilege Escalation) sürecini başlatır.

- Yazılabilir Script Tespiti: Mallory, sistemdeki hatalı yapılandırılmış dosyaları tarar ve /etc/update-motd.d/00-header dosyasının tüm kullanıcılara yazma izni (777) verdiğini tespit eder:

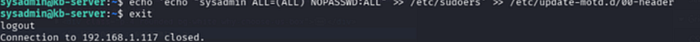

2. Zararlı Komut Enjeksiyonu:

Mallory, bu dosyanın SSH girişlerinde root yetkisiyle çalıştığını bildiğinden, dosyaya kendi kullanıcısını sudoers dosyasına ekleyecek olan komutu enjekte eder.

3. Tetikleme ve Yetki Yükseltme: Mallory oturumu kapatıp tekrar açtığında (SSH login),script root yetkisiyle çalışır. Mallory artık parolasız tam yetki sahibidir.

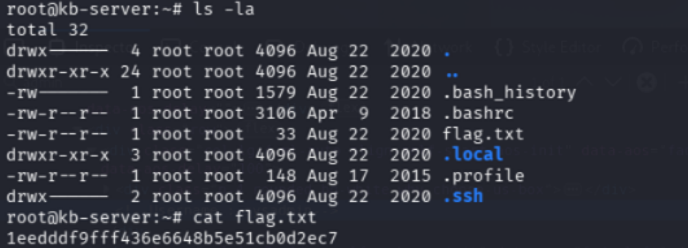

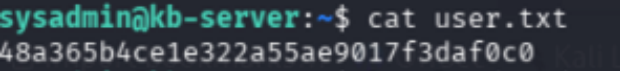

Gizli Veriye Erişim (Confidentiality Break): Mallory artık sistemdeki en

yetkili kullanıcıdır ve root dizini altındaki gizli bayrağı (flag) okuyarak

sistem gizliliğini tamamen ihlal eder.

PoC 2: Eve Tarafından FTP Aracılığıyla Bilgi İfşası

Saldırgan (Eve), ağ üzer inden anonim erişim sağlayarak sistem yöneticisinin aktivitelerini izler.

- Anonim Erişim: Eve, FTP servisine anonymous kullanıcı adıyla giriş yapar

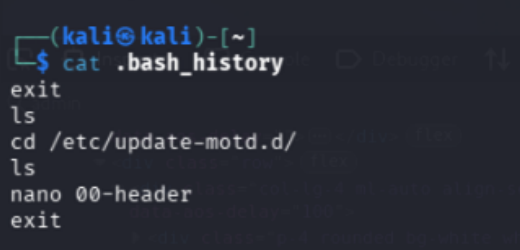

2. Geçmiş Dosyasının Ele Geçirilmesi: Eve,dizin listesinde gizli. bash_history dosyasını bulur ve kendi makinesine çeker

3. İstihbarat Toplama: Dosya içeriği incelendiğinde, yöneticinin MOTD dizini üzerinde çalıştığı ve bu dizinin saldırı hedefi olabileceği anlaşılır.