Además, otra vez un zero-day en Linux permite escalar a root, hackeo al sistema ferroviario de Taiwán, Chrome descarga un modelo de IA sin permiso, y mucho más.

🗓️ 03/05/26 > 09/05/26

Otra semana que pasa y sin dudas se pone en evidencia una combinación cada vez más peligrosa, desde vulnerabilidades críticas explotables, ataques oportunistas a gran escala y actores cada vez más agresivos en su modelo de monetización.

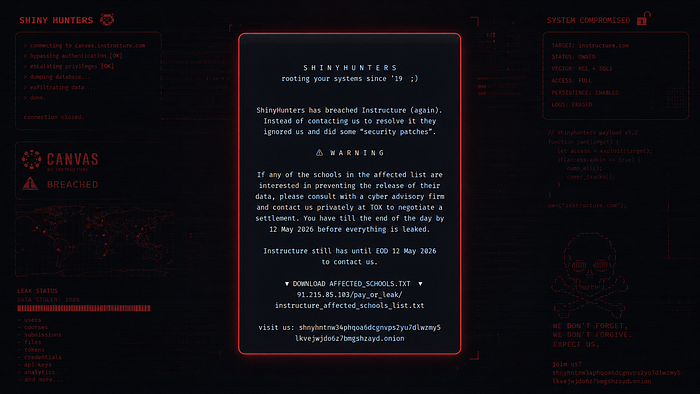

El caso más relevante fue la campaña de ShinyHunters, que logró comprometer múltiples portales de inicio de sesión basados en Canvas, la plataforma educativa utilizada por universidades y organizaciones en todo el mundo. A diferencia de ataques tradicionales, el foco no estuvo en vulnerar infraestructura interna, sino en interceptar credenciales directamente desde interfaces legítimas o manipuladas, permitiendo a los atacantes capturar accesos de estudiantes, docentes y personal institucional. De hecho, y vale la pena aclarar de entrada, no es un problema propio de cada universidad e institución que usa Canvas como su sistema. Lógicamente, es recomendable tener a disposición medidas de resiliencia para poder mantener las operaciones activas en lo que dura el mantenimiento.

No obstante, el problema es cuando esa información que puede filtrarse termina siendo PII (Información Personal Identificable, básicamente datos personales). Ahí ya es un problema gigante y en Europa, con el GDPR vigente, pueden recaer sanciones importantes.

Esta información luego se reutiliza en campañas de extorsión, acceso a sistemas académicos y potencial pivote hacia servicios corporativos asociados. El incidente refuerza una tendencia clave de que la identidad digital se está consolidando como el activo más valioso, y también el más atacado, especialmente en entornos con alta rotación de usuarios y menor madurez en controles de seguridad.

En paralelo, investigadores reportaron un nuevo zero‑day en Linux denominado "Dirty Frag", acompañado de un exploit funcional público que permite escalar privilegios hasta root. Este tipo de vulnerabilidades vuelve a encender alarmas en entornos donde Linux es considerado una base confiable, especialmente cuando existe código de explotación disponible desde el inicio.

El factor humano también tuvo protagonismo esta semana, con un caso tan llamativo como preocupante: un estudiante logró acceder al sistema de la red ferroviaria de alta velocidad de Taiwán y activar frenos de emergencia, demostrando cómo accesos indebidos a sistemas críticos pueden escalar rápidamente a impactos físicos.

En el plano financiero, un informe reveló que Corea del Norte fue responsable del 76% del valor total robado en ataques a criptomonedas en 2026, concentrado en solo dos operaciones. Esto confirma el rol del cibercrimen como herramienta estratégica estatal y el grado de sofisticación alcanzado por estos actores.

Por último, el ecosistema de usuario volvió a mostrar grietas importantes: nuevas investigaciones señalan prácticas de instalación silenciosa de extensiones en Chrome, reforzando la idea de que el navegador sigue siendo uno de los puntos más débiles en la cadena de seguridad.

Hoy analizamos todo esto a continuación.

- 🎓 ShinyHunters lanzó una campaña masiva contra portales Canvas, comprometiendo sistemas de login educativos.

- 🐧 Dirty Frag (zero‑day en Linux) permite escalar privilegios a root mediante fragmentación de memoria, con exploit público disponible desde el inicio.

- 🚄 Un estudiante logró hackear el sistema ferroviario de alta velocidad de Taiwán, activando frenos de emergencia.

- 💸 Corea del Norte concentró el 76% del valor robado en hacks cripto durante 2026.

- 🌐 Investigadores alertan sobre instalaciones silenciosas de extensiones en Chrome, incluyendo un modelo de IA de 4 GB sin pedir permiso.

Alerta Malware Roundup #18