السياق قبل البدء (من هو هذا المقال؟)

هذا المقال موجه لك إذا كنت تعمل في الأمن السيبراني، إدارة الأنظمة، أو حتى تعتمد على متصفحك في العمل اليومي وتخشى من الاختراقات الحديثة. أنت تريد فهم كيف تتطور البرمجيات الخبيثة باستخدام الذكاء الاصطناعي، وكيف يمكنها تجاوز أدوات الحماية التقليدية.

التحول الذي يقدمّه المقال: سوف تفهم كيف تعمل حملة DeepLoad من الداخل، ولماذا لم تعد الفلاتر الأمنية التقليدية كافية أمام تهديدات AI.

نية البحث: معلوماتي (Informational)

الهجوم الذي لا تراه: ما هي حملة DeepLoad؟

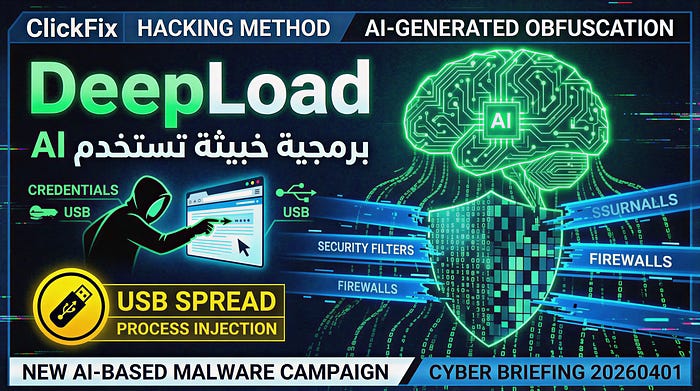

سجّلت تقارير أمنية حديثة حملة خبيثة تعتمد على أسلوب ClickFix لنشر محمّل يُعرف باسم DeepLoad. هذا المحمّل لا يعتمد على الشيفرات الثابتة فقط، بل يستخدم تقنيات تعتيم ديناميكي يولدها الذكاء الاصطناعي لتجاوز الفحص الأمني.

وفق تقرير CyberMaterial الصادر في أبريل 2026، تعتمد الحملة على توزيع الروابط عبر صفحات مزيفة تدفع المستخدم لتنفيذ خطوة "إصلاح" وهمية، بينما يتم تنزيل الحمولة الخبيثة في الخلفية.

النتيجة: ضحية تعتقد أنها تحل مشكلة، بينما تفتح الباب للاختراق.

كيف يستخدم DeepLoad الذكاء الاصطناعي لتجاوز الفلاتر الأمنية؟

لا يعتمد DeepLoad على توقيعات ثابتة يمكن للأدوات الأمنية اكتشافها بسهولة. بدلاً من ذلك، يستخدم AI لإعادة تشكيل الشيفرة في كل عملية تشغيل.

هذا الأسلوب يجعل كل نسخة مختلفة شكليًا لكنها تؤدي نفس الوظيفة، وهو ما يربك أنظمة الفحص التقليدية.

على سبيل المثال، تشير تقارير تحليلية إلى أن أنظمة الحماية القائمة على التوقيع تفشل أمام البرمجيات التي تغيّر بنيتها كل مرة بنسبة نجاح تصل إلى مستويات مرتفعة في البيئات غير المحدثة.

سلسلة الاختراق: من ClickFix إلى سرقة بيانات المتصفح

لا يتوقف DeepLoad عند التمويه فقط. بمجرد تشغيله، يبدأ في تنفيذ سلسلة هجمات منظمة:

- يستهدف بيانات اعتماد المتصفح (Passwords & Cookies)

- يستخدم Process Injection للاندماج داخل عمليات شرعية

- ينتشر عبر أجهزة USB المتصلة بالجهاز المصاب

هذا يعني أن الاختراق لا يبقى محليًا. بل يتحول بسرعة إلى شبكة انتشار داخل بيئة العمل.

في حالات مشابهة، أظهرت حملات ClickFix السابقة أن نسبة الانتشار الداخلي يمكن أن تتضاعف خلال ساعات عندما لا توجد مراقبة سلوكية نشطة.

لماذا يمثل DeepLoad نقطة تحول في البرمجيات الخبيثة؟

يمثل DeepLoad انتقالًا واضحًا من البرمجيات الثابتة إلى البرمجيات "المتكيّفة".

بدلاً من كتابة كود واحد ثابت، أصبح المهاجم يستخدم الذكاء الاصطناعي لإنتاج نسخ متغيرة باستمرار.

هذا التحول يفرض مشكلة جديدة: أنظمة الأمن لم تعد تواجه برنامجًا واحدًا، بل "سلوكًا متغيرًا".

تقرير CyberMaterial يوضح أن هذا النوع من التهديدات يعكس بداية عصر البرمجيات الخبيثة الذاتية التطور، حيث يصبح كل تشغيل نسخة جديدة من الهجوم.

كيف تحمي نفسك من تهديدات مثل DeepLoad؟

الحماية التقليدية لم تعد كافية. أنت تحتاج إلى الدفاع السلوكي بدلًا من الدفاع القائم على التوقيع.

ركّز على:

- مراقبة سلوك العمليات وليس فقط ملفاتها

- تعطيل تشغيل الملفات من مصادر غير موثوقة

- تقييد استخدام USB في بيئات العمل الحساسة

- تحديث أنظمة الحماية باستمرار لمواكبة التغيرات الديناميكية

الاختراق هنا لا يعتمد على ثغرة واحدة، بل على سلسلة قرارات خاطئة من المستخدم والنظام.

الخلاصة: القرار الذي يحدد مستوى أمانك

DeepLoad لا يمثل مجرد برمجية خبيثة جديدة. إنه اختبار مباشر لمدى جاهزية أنظمتك الأمنية لعصر الذكاء الاصطناعي.

إذا بقيت تعتمد على أدوات كشف تقليدية، فأنت تتعامل مع تهديد يفكر أسرع منك. أما إذا انتقلت إلى تحليل السلوك، فأنت تبدأ في استعادة السيطرة.

هل أنظمتك مستعدة لمواجهة تهديد لا يتكرر مرتين بنفس الشكل؟