Bscp Portswigger Mindset

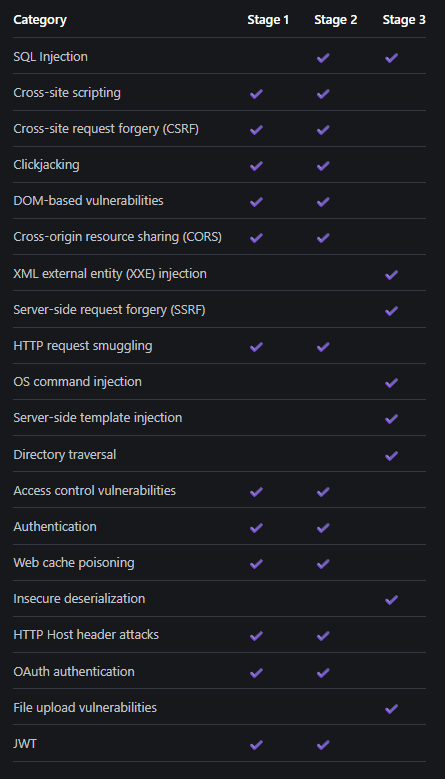

1-Foothold (İlk Erişim — Uygulamaya Girme)

Sisteme ilk ayağını soktuğun, "ben buradayım" dediğin yerler.

- SQL Injection

- NoSQL Injection

- Authentication vulnerabilities

- Path Traversal

- Command Injection

- File Upload Vulnerabilities

- Server-Side Request Forgery (SSRF)

- XXE Injection

- Cross-Site Scripting (XSS)

- DOM-based vulnerabilities

- WebSockets vulnerabilities

- Insecure Deserialization

- Server-Side Template Injection (SSTI)

- Prototype Pollution

- GraphQL API vulnerabilities

- API Testing (auth, exposure, logic flaws)

Not

RCE, SSTI, Command Injection gibi şeyler genelde foothold sonrası derinleşir, ama bazı lab'lerde doğrudan foothold da olabilir.

🔹 Privilege Escalation (Yetki Yükseltme)

"Bir kullanıcıyım → admin oldum" momenti.

- Access Control vulnerabilities

- Authentication (broken flows, MFA bypass, reset logic)

- Business Logic Vulnerabilities

- Race Conditions

- OAuth Authentication flaws

- JWT Attacks

- CORS misconfigurations

- HTTP Host Header Attacks

- HTTP Request Smuggling

- Client-side access control bypasses

Not:

Burada genelde rol, yetki, kimlik, workflow oynanır. "Yetkim yoktu ama yaptım" hissi burası.

🔹Data Exfiltration (Veri Sızdırma)

"Tamam girdim… peki ne çaldım?"

- Information Disclosure

- SQL Injection (data extraction aşaması)

- NoSQL Injection (dump, enumerate)

- XXE (file read, internal data)

- SSRF (metadata, internal services)

- Web Cache Deception

- Web Cache Poisoning

- CSRF (state-changing + data impact)

- Clickjacking (indirect data / action abuse)

- Web LLM Attacks

- Client-side topics (leaks, tokens, secrets)

🧠 Not:

Burada Collaborator, DNS ping, HTTP callbacks, cookie/token leak çok kritik.

EVRENSEL GİRİŞ (HER LAB İÇİN)

[ LAB AÇILDI ]

|

v

[ INPUT VAR MI? ]

|

Hayır ─────────────→ [ URL / METHOD / FLOW / ROLE kontrol et ]

|

Evet

|

v

[ INPUT SUNUCUYA GİDİYOR MU? ]

|

Hayır ─────────────→ [ Client-side / Access Control bak ]

|

Evet

|

v

[ BLIND DE OLSA ETKİ VAR MI? ]

|

Hayır ─────────────→ [ Başka parametre / endpoint dene ]

|

Evet

|

v

[ FOOTHOLD ✔ ]

FOOTHOLD KARAR AĞACI

(SQLi, NoSQLi, Auth, XSS, SSRF, XXE, Upload, SSTI, API, GraphQL, vs.)

[ FOOTHOLD VAR ]

|

v

[ AUTH / KİMLİK / ROLE İLİŞKİLİ Mİ? ]

|

Evet ───────────→ [ Login bypass / reset / role / ID dene ]

|

Hayır

|

v

[ DOSYA / SUNUCU / TEMPLATE / REQUEST ETKİSİ VAR MI? ]

|

Evet ───────────→ [ RCE / SSTI / Command derinleştir ]

|

Hayır

|

v

[ DIŞARI ÇIKIŞ VAR MI? ]

|

Hayır ───────────→ [ Collaborator / DNS / HTTP dene ]

|

Evet

|

v

[ FOOTHOLD TAMAM ]Foothold mindset

"Sunucu beni dinliyor mu?"

PRIVILEGE ESCALATION KARAR AĞACI

(Access Control, Business Logic, OAuth, JWT, CORS, Race Condition, Smuggling)

[ FOOTHOLD ✔ ]

|

v

[ BU AKSİYONU YAPMAM GEREKİR Mİ? ]

|

Hayır ───────────→ [ PRIVESC ADAYI ]

|

Evet

|

v

[ AYNI İSTEĞİ FARKLI KİMLİKLE DENE ]

|

Başarılı ───────→ [ PRIVESC ✔ ]

|

Başarısız

|

v

[ FLOW / SIRA / STATE BOZULABİLİR Mİ? ]

|

Evet ───────────→ [ Logic / Race / OAuth zinciri ]

|

Hayır

|

v

[ BAŞKA ZİNCİR KUR (SSRF / XXE / CACHE) ]PrivEsc mindset

"Yetkim yoktu ama yaptım mı?"

DATA EXFILTRATION KARAR AĞACI

(Info Disclosure, SQL dump, SSRF metadata, XXE file read, Cache, CSRF, LLM)

[ PRIVESC VAR YA DA GÜÇLÜ FOOTHOLD ]

|

v

[ VERİYE ERİŞİM VAR MI? ]

|

Hayır ───────────→ [ Config / token / internal dene ]

|

Evet

|

v

[ DIŞARI TAŞIYABİLİYOR MUYUM? ]

|

Hayır ───────────→ [ Collaborator / callback ekle ]

|

Evet

|

v

[ KANIT VAR MI? ]

|

Hayır ───────────→ [ DNS / HTTP / log doğrula ]

|

Evet

|

v

[ DATA EXFIL ✔ ]Exfil mindset

"Bunu kanıtlayabiliyor muyum?"

ZAFİYETTEN ZİNCİRE HIZLI GEÇİŞ (TÜM KONULAR)

SQLi / NoSQLi → Auth bypass → Role / admin → Data dump

XSS (Stored) → Admin view → Session hijack → PrivEsc

SSRF → Internal service → Metadata → Credential → PrivEsc

XXE → File read → Config / secret → Auth bypass

Business Logic → Unauthorized action → PrivEsc → Data access

TEK CÜMLELİK BSCP GERÇEĞİ

BSCP, zafiyet bulma sınavı değil; doğru sırayla düşünme sınavıdır.