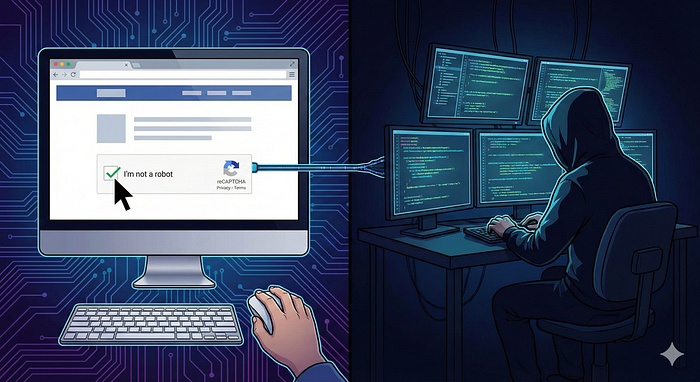

Pernahkah Anda mengunjungi situs web untuk mengunduh software atau menonton film, lalu dihadang oleh verifikasi CAPTCHA? Biasanya, kita terbiasa mengklik kotak "I'm not a robot". Namun, kebiasaan ini kini dimanipulasi oleh penjahat siber.

Kampanye penyebaran malware Lumma Stealer kini menggunakan metode licik bernama "Fake CAPTCHA". Alih-alih memverifikasi manusia, laman ini menipu korban untuk menyalin (copy) dan menjalankan (paste) skrip berbahaya ke dalam komputer mereka sendiri.

Mari kita bedah anatomi serangan ini menggunakan framework Cyber Kill Chain.

Analisis Serangan: Cyber Kill Chain

1. Reconnaissance (Pengintaian)

Berbeda dengan serangan tertarget, dalam kasus ini pelaku menggunakan strategi "tebar jaring". Mereka tidak memburu satu orang, melainkan memanipulasi algoritma pencarian (SEO Poisoning). Situs-situs jahat didesain agar muncul di peringkat atas Google ketika seseorang mencari "crack software" atau "film gratis". Target utamanya? Pengguna yang lengah dan mencari jalan pintas gratisan.

- Taktik: Menggunakan teknik SEO Poisoning agar situs berbahaya mereka muncul di halaman pertama Google, atau menyamar sebagai situs download software bajakan dan streaming film gratis.

- Target: Pengguna awam yang mencari jalan pintas untuk mendapatkan software berbayar.

2. Weaponization (Persenjataan)

Di tahap ini, pelaku membungkus payload (muatan berbahaya) mereka. Malware Lumma Stealer tidak dikirim mentah-mentah, melainkan disembunyikan di balik skrip PowerShell yang rumit. Pelaku merancang skrip ini agar terlihat seperti kode verifikasi situs web, padahal isinya adalah instruksi untuk mencuri data sensitif seperti cookies dan crypto wallet.

- Mekanisme: Penyerang menyisipkan skrip PowerShell berbahaya yang disembunyikan di balik tombol verifikasi palsu.

- Payload: Kode yang dirancang untuk mencuri cookie browser, password tersimpan, hingga data dompet kripto (crypto wallet).

3. Delivery (Pengiriman)

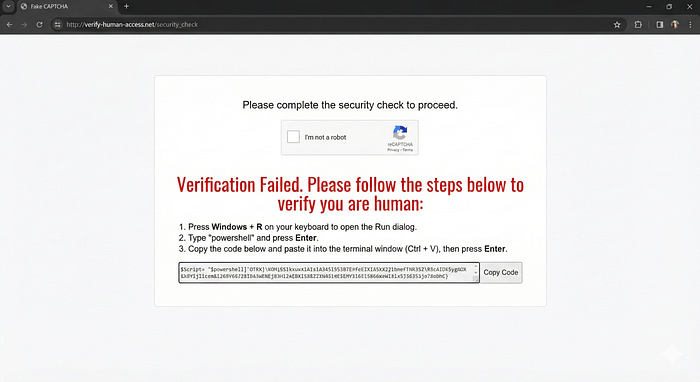

Paket serangan "dikirim" tepat saat korban mendarat di situs palsu tersebut. Layar tiba-tiba menampilkan pesan error seolah-olah verifikasi manusia (Human Verification) gagal. Di sinilah tipuan visual bermain: pengguna disajikan instruksi teknis palsu untuk menyalin kode ke clipboard, langkah yang tidak lazim bagi situs resmi manapun.

- Skenario: Tampilan layar berubah seolah-olah meminta verifikasi "Cloudflare" atau "Human Verification" yang gagal.

- Instruksi Palsu: Situs tersebut memandu korban untuk melakukan langkah teknis yang tidak wajar, seperti menyalin "kode verifikasi" ke clipboard.

4. Exploitation (Eksploitasi)

Ini adalah fase paling kritis. Uniknya, eksploitasi di sini tidak memanfaatkan celah (bug) pada Windows, melainkan celah pada logika manusia. Dengan menekan Windows + R lalu Ctrl + V dan Enter di terminal, korban secara tidak sadar menjadi eksekutor serangan itu sendiri. Pelaku tidak perlu membobol pintu, pemilik rumahlah yang membukakannya.

Situs memanipulasi korban dengan instruksi:

- Buka terminal Windows (

Windows + R). - Tempelkan kode (

Ctrl + V). - Jalankan (

Enter).

"Tanpa sadar, korbanlah yang membuka pintu dan mengizinkan maling masuk ke rumahnya sendiri."

5. Installation (Instalasi)

Sekali perintah PowerShell dijalankan, skrip akan bekerja senyap di latar belakang. Ia mengunduh payload utama Lumma Stealer dari server eksternal dan menanamkannya ke folder temp atau direktori sistem. Malware ini juga mengatur strategi persistensi, memastikan ia tetap aktif meskipun komputer di-restart, seringkali dengan menyamar sebagai proses Windows yang sah.

- Download: Skrip secara otomatis mengunduh payload Lumma Stealer dari server eksternal.

- Persistensi: Malware menginstal dirinya ke folder tersembunyi (temp) dan menyamar sebagai proses Windows yang sah agar sulit dideteksi antivirus biasa.

6. Command and Control (C2)

Setelah aktif, malware langsung "menelepon ke rumah".

- Koneksi: Terjalin komunikasi antara komputer korban dengan server C2 (Command and Control) milik penyerang.

- Status: Malware siap menerima perintah lebih lanjut atau mengirimkan data yang berhasil dicuri.

7. Actions on Objectives (Tindakan pada Target)

Tujuan akhir tercapai. Lumma Stealer bekerja dalam diam:

- Pencurian Data: Mengambil semua login credentials (username/password), session cookies (memungkinkan penyerang login tanpa password), dan file wallet.dat.

- Dampak: Akun media sosial diambil alih, saldo kripto dikuras, dan data pribadi dijual di dark web.

Kesimpulan & Mitigasi

Kasus Fake CAPTCHA ini membuktikan bahwa celah keamanan terbesar seringkali adalah manusianya (Human Error). Teknologi keamanan sekuat apa pun bisa ditembus jika pengguna sendiri yang memberikan akses.

Tips agar terhindar:

- Jangan Pernah menjalankan perintah di terminal (

Windows + R/ CMD) atas suruhan situs web apapun. Verifikasi asli tidak pernah meminta hal ini. - Periksa URL: Pastikan Anda berada di situs resmi, bukan situs tiruan.

- Waspada Clipboard: Jika sebuah tombol web menyalin sesuatu secara otomatis, berhati-hatilah sebelum mem-paste-nya.

Melihat fakta bahwa teknologi sekuat apa pun bisa ditembus melalui celah human error, bagaimana menurut rekan-rekan? Metode edukasi user awareness seperti apa yang paling efektif untuk mencegah serangan social engineering level ini? Mari berdiskusi di kolom komentar!

Referensi: